كيفية إنشاء قاعدة جدار الحماية. قم بإنشاء GPO لإدارة جدران حماية Windows باستخدام الأمان المتقدم. قواعد جدار حماية Windows قابلة للتخصيص

كما قلت أكثر من مرة في مقالاتي عن جدار حماية Windows في زيادة الأمن، ابتداءً من أنظمة التشغيل ويندوز فيستاو خادم ويندوزيعمل Windows Firewall 2008 R2، بشكل افتراضي، على تحسين أمان كل كمبيوتر في المؤسسة عن طريق حظر كل حركة المرور الواردة التي لم يتم السماح بها بشكل صريح. عندما تقوم بتثبيت تطبيق أو أحد مكونات نظام التشغيل الذي يتطلب اتصالات واردة، يقوم نظام التشغيل تلقائيًا بتمكين قواعد جدار الحماية الواردة دون الحاجة إلى تكوينها يدويًا في معظم الحالات. إذا قمت بفتح الأداة الإضافية مباشرة من لوحة التحكم أو عن طريق تشغيل الأمر wf.msc في مربع الحوار "يجري"، أو في سطر الأوامر، سترى أن بعض القواعد ممكّنة تلقائيًا بالفعل. على سبيل المثال، قد تكون هذه قاعدة يتم إنشاؤها تلقائيًا باستخدام الإعداد برامج ويندوز Live Messenger أو عند نشر دور Hyper-V، كما هو موضح في الرسم التوضيحي التالي:

على سبيل المثال، نكتشف مقدار الذاكرة التي تشغلها هذه المجموعة المحددة. وبالمثل، يمكنك بسهولة إضافة أو إزالة عناوين إضافية. دعونا نجرب مثالا آخر. لنفترض أن لدينا عددًا قليلاً من الزملاء يسيئون استخدام اتصالنا بالشبكة، وقد قرر المدير أن هؤلاء الأشخاص المحددين لن يتمكنوا إلا من الاتصال بمجموعة محدودة من الخوادم. وبالتالي، نقوم بإنشاء مجموعتين من عناوين العميل والخادم.

وتتمثل الفائدة في أنه يمكننا إضافة الرموز أو إزالتها، تمامًا كما يمكننا تقديمها مع الخدمات المعتمدة الأخرى. لا نحتاج إلى التدخل في قواعد جدار الحماية. اليوم، في عصر الإنترنت وبيل جيتس والقاعدة، يمكن أن يكون كل شيء مثيرًا للقلق، لذا فإن اختيار جدار حماية فعال ليس أمرًا مستحيلًا. يجب أن تزودك هذه المقالة بالمعلومات الأساسية حول هذه المشكلة.

أرز. 1. القواعد التي تم إنشاؤها تلقائيًا للاتصالات الواردة

ولكن ليس في جميع الحالات، يتم إنشاء القواعد الواردة لجدار حماية Windows تلقائيًا. بالنسبة لبعض التطبيقات التي لا تنشئ قواعد واردة بشكل افتراضي، سيتعين عليك إنشاء القواعد يدويًا. إذا تم تثبيت هذا البرنامج على جهاز كمبيوتر واحد أو على عدة أجهزة كمبيوتر موجودة في مجموعة العمل، يمكنك إنشاء قواعد مباشرة في الأداة الإضافية "جدار حماية Windows مع الأمان المتقدم". ولكن ماذا تفعل إذا كانت أجهزة الكمبيوتر الخاصة بموظفيك أعضاء في مجال وهناك العشرات، أو حتى المئات، من أجهزة الكمبيوتر هذه؟ في هذه الحالة، لكي يقوم المسؤول بتطبيق قواعد جدار حماية Windows في المؤسسة، استخدم سياسة المجموعة، والذي يوفر واجهة مماثلة.

يعد جدار الحماية "جهازًا" معقدًا إلى حد ما ويتطلب خبرة عالية نسبيًا في الموضوع، بحيث يمكنك تكوين كل ما تحتاجه. لحسن الحظ، هناك الكثير من جدران الحماية المنزلية التي يتم بناؤها هذه الأيام والتي ليس من الصعب إعدادها. في الأساس، لديك نوعان رئيسيان من الإعدادات لجدران الحماية هذه. هناك خيار آخر يتمثل في إعداده يدويًا، حيث يطالبك جدار الحماية في كل مرة تواجه فيها موقفًا لم يتعرف عليه. تعمل جدران الحماية عن طريق فتح المنافذ التي يتصل الكمبيوتر من خلالها ببقية العالم.

ستتعلم في هذه المقالة كيف يمكنك إجراء إدارة مرنة لجدار حماية Windows باستخدام الأمان المتقدم باستخدام "نهج المجموعة"، أي إنشاء الاتصالات الواردة والصادرة لمجموعة معينة من المستخدمين.

قم بإنشاء GPO لإدارة جدران حماية Windows باستخدام الأمان المتقدم

قبل إنشاء القواعد الواردة والصادرة لجدران حماية Windows في وضع الأمان لأجهزة الكمبيوتر العميلة في مؤسستك، يتعين عليك العثور على الوحدات التنظيمية التي تحتوي على الحساباتأجهزة الكمبيوتر في مؤسستك وإنشاء كائن نهج المجموعة (GPO)، والذي سيحتوي بعد ذلك على مجموعة من السياسات ذات الإعدادات المخصصة لمجموعة معينة من أجهزة الكمبيوتر. بعد ذلك، باستخدام الأداة الإضافية، ستحتاج إلى تكوين قواعد الاتصالات الواردة والصادرة. في عملية إنشاء كائن سياسة المجموعةلا يوجد شيء محدد حول إدارة جدار حماية Windows مع الأمان المتقدم. للقيام بذلك، اتبع الخطوات التالية:

هناك الكثير منهم، وبالتالي فمن الواضح أنه في بعض الأحيان سيكون هناك نوع من الحلم الذي سيحصل عليه الضيف غير المدعو. وكل ما في الأمر هو أن المنحوتات الموجودة في جدار الحماية الأمني الخاص بك يتم فحصها وإغلاقها. إذا أراد زائر غير مدعو الاقتحام منفذ مفتوحسيقوم جدار الحماية بتسجيله، وإذا كان هناك تطفل معروف، فسيتم حظر المحاولة. لكن علينا أولاً أن نتحدث قليلاً عن تطور جدران الحماية وأنواعها. لقد قمنا الآن بإنشاء غموض لطيف وهو صحيح بنسبة 100٪ تقريبًا في كلتا الحالتين. النوع الأول كان يسمى مرشحات الحزمة.

هذه الطريقة هي الأقدم والأبسط. بشكل أساسي، يتم تعريف القواعد بشكل شامل، مع تحديد المنفذ والعناوين والمنفذ والعنوان الذي يمكن تسليمه إلى حزمة المرور. هذا النوع من التصفية سريع جدًا وفي الوقت نفسه دقيق تمامًا، لأن جدار الحماية قد لا يقوم دائمًا بتقييم المواقف الجديدة لأنه تم تحديد كل شيء بالفعل. ومع ذلك، فإن العيب هو مستوى منخفضالضوابط التي، على سبيل المثال، لا تستخدم جدار الحماية لكلمات مرور الصوت أو الفيديو، ويجب أن يفتح جدار الحماية منافذ متعددة لهذه البروتوكولات الصعبة التي لا يتم التحكم فيها بشكل كافٍ ويتم إزالتها خارج البنية التي حددها المسؤول في البداية.

بمجرد الانتهاء من جميع الخطوات السابقة، يمكنك البدء في إنشاء القواعد الواردة والصادرة لجدار حماية Windows باستخدام الأمان المتقدم.

وضع قاعدة للاتصالات الواردة والصادرة

في هذه الخطوة سنقوم بإنشاء قاعدة للاتصالات الواردة والتي سيتم تطبيقها على البرنامج ويندوز لايف Messenger على المنفذ 1900 لأنظمة التشغيل 64 بت أنظمة ويندوزنظامي التشغيل Vista وWindows 7، وقاعدة صادرة للسماح بالطلبات الواردة من المتصفح إنترنت إكسبلوررفي كائن "نهج المجموعة" الذي تم إنشاؤه في القسم السابق من هذه المقالة. افتراضيًا، يمكن لأعضاء مجموعة المسؤولين المحليين أيضًا إنشاء قواعد للاتصالات الواردة والصادرة وتحريرها في الأداة الإضافية "جدار حماية Windows مع الأمان المتقدم". يتم دمج هذه القواعد مع القواعد التي تم الحصول عليها من "نهج المجموعة" ويتم تطبيقها على تكوين الكمبيوتر. لإنشاء قاعدة اتصال واردفي كائن نهج المجموعة (GPO) الذي قمت بإنشائه سابقًا، قم بما يلي:

بطريقة واضحة - يعد جدار الحماية هذا مثاليًا فقط للعمليات المحددة مسبقًا والتي لا تتطلب الكثير من المتطلبات. ومع ذلك، عند التشغيل وفقًا لقواعدك المحددة، فإنه يعمل بشكل موثوق. "سيد الحلاقة" الآخر هو ما يسمى ببوابة المؤخرة. يعد هذا النوع من أمان جدار الحماية أحدث قليلاً من مرشحات الحزم، ومن خلال بوابة التطبيق يمكنك أن تتخيل بشكل أفضل "جدار الحماية" المُعلن والذي خلفه يتم تحميل جدار الحماية بشكل زائد ويكون مدركًا للترجمة. تعمل بوابات التطبيقات بطريقة تجعلها، على عكس مرشحات الحزم، تفصل تمامًا الشبكات التي تم إنشاؤها منها.

- في العقدة "كائنات نهج المجموعة"الأداة الإضافية، حدد GPO الذي قمت بإنشائه مسبقًا، في في هذه الحالة، هدف "إعداد جدار حماية Windows"، انقر بزر الماوس الأيمن عليه "يتغير";

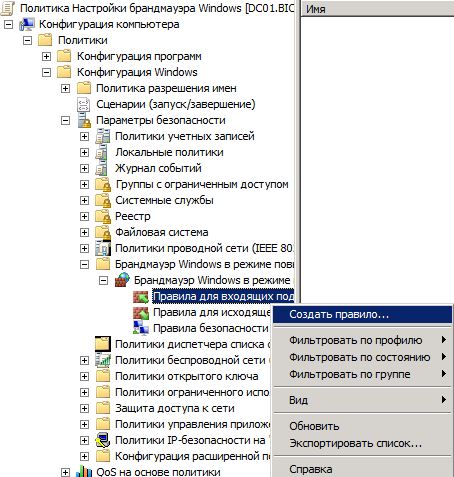

- في المفاجئة "محرر إدارة نهج المجموعة"في شجرة وحدة التحكم، قم بتوسيع تكوين الكمبيوتر\السياسات\تكوين Windows\إعدادات الأمان\جدار حماية Windows مع الأمان المتقدم\جدار حماية Windows مع قواعد الأمان المتقدمة\الواردة. انقر بزر الماوس الأيمن على العنصر "قواعد الاتصالات الواردة"ومن قائمة السياقحدد الفريق "إنشاء قاعدة"، كما هو موضح في الرسم التوضيحي التالي:

- في الصفحة الأولى "معالجات لإنشاء قاعدة لاتصال وارد جديد"يمكنك اختيار أحد الخيارات الموضحة بالتفصيل أدناه:

- للبرنامج. يقوم هذا النوع من قواعد جدار الحماية بإنشاء قاعدة تسمح بالاتصالات أو تمنعها لملف قابل للتنفيذ محدد، بغض النظر عن أرقام المنافذ المستخدمة. بالنسبة لمعظم الأشخاص، قد يكون هذا النوع من القواعد هو الأكثر فائدة، حيث لا يعرف الجميع المنافذ التي يستخدمها برنامج معين. من الأفضل استخدام هذا النوع من القواعد في معظم الحالات، لكن تجدر الإشارة إلى أن هذا النوع لا ينطبق إذا كانت خدمة معينة لا تحتوي على ملف قابل للتنفيذ خاص بها؛

- للميناء. يتم استخدام هذا النوع من قواعد جدار الحماية لإنشاء قاعدة تسمح أو تمنع الاتصالات لمنفذ TCP أو UDP محدد، بغض النظر عن البرنامج الذي يقوم بإنشاء حركة المرور. من خلال إنشاء قاعدة من هذا النوع، يمكنك تحديد عدة منافذ في نفس الوقت؛

- مقدر. يقوم هذا النوع من قواعد جدار الحماية بإنشاء قاعدة تتحكم في الاتصالات لبرنامج أو خدمة معينة لنظام التشغيل، والتي تظهر في القائمة المنسدلة المقابلة. تقوم بعض البرامج، بعد التثبيت، بإضافة إدخالاتها إلى هذه القائمة لتبسيط عملية إنشاء قواعد للاتصالات الواردة؛

- قابلة للتخصيص. يتيح لك هذا النوع من قواعد جدار الحماية إنشاء قاعدة يمكنها دمج معلومات البرنامج والمنفذ في نفس الوقت.

- على الصفحة "برنامج"يتيح لك معالج قاعدة الاتصال الوارد الجديد تحديد المسار إلى البرنامج الذي سيتحقق منه جدار حماية Windows مع الأمان المتقدم للتأكد من إرسال الرسائل أو استلامها حزم الشبكةراض بهذه القاعدة. في حالتنا، اضبط المفتاح على الخيار "مسار البرنامج"وفي حقل النص المقابل أدخل "C:\ملفات البرنامج (x86)\Windows Live\Messenger\msnmsgr.exe"على النحو التالي:

- على الصفحة "البروتوكول والمنافذ"في معالج إنشاء قاعدة للاتصال الوارد الجديد، يمكنك تحديد البروتوكول والمنافذ المستخدمة في حزمة الشبكة التي ستفي بالقاعدة الحالية. إذا كنت بحاجة إلى تحديد منافذ متعددة، فيمكنك إدخالها مفصولة بفواصل. وإذا كنت بحاجة إلى تحديد نطاق كامل من المنافذ، فافصل بين قيم المنافذ الأصغر والأكبر بواصلة. دعونا نلقي نظرة سريعة على معلمات المنفذ المحلي لقواعد الاتصال الوارد:

- جميع المنافذ. تنطبق القاعدة على كافة الاتصالات الواردة والصادرة عبر بروتوكولات TCP أو UDP؛

- منافذ خاصة. في هذه الحالة، يمكنك تحديد منافذ معينة سيتم استخدامها للاتصالات الواردة أو الصادرة عبر بروتوكولات TCP أو UDP؛

- مخطط نقطة نهاية RPC. لا يمكن تحديد هذه القيمة إلا للاتصالات الواردة باستخدام بروتوكول TCP. في هذه الحالة، سيستقبل الكمبيوتر طلبات RPC الواردة عبر TCP من خلال المنفذ 135 في طلب RPC-EM، حيث يتم تحديده خدمة الشبكةويتم طلب رقم المنفذ الذي تستمع إليه خدمة الشبكة هذه؛

- منافذ RPC الديناميكية. نفس القيمة السابقة قيمة معينةيمكن تحديده لاتصالات TCP الواردة فقط، حيث سيتلقى الكمبيوتر حزم RPC الواردة للشبكة على المنافذ التي تم تعيينها بواسطة وقت تشغيل RPC؛

- إيبتبس. هذه القيمة متاحة فقط لاتصالات TCP الواردة. في هذه الحالة، يُسمح باستقبال الحزم الواردة باستخدام بروتوكول نفق IPHTTPS، الذي يدعم حقن حزم IPv6 في حزم شبكة IPv4 HTTPS من كمبيوتر بعيد؛

- اجتياز العقد. يمكنك تحديد هذه القيمة فقط لاتصالات UDP الواردة، مما يسمح لك باستقبال حزم شبكة Teredo الواردة.

- على الصفحة "منطقة"في هذا المعالج، يمكنك تحديد عناوين IP لأجهزة الكمبيوتر المحلية والبعيدة التي سيتم تطبيق حركة مرور الشبكة الخاصة بها على القاعدة الحالية. هناك قسمان متاحان هنا: عناوين IP المحلية والبعيدة التي سيتم تطبيق هذه القاعدة عليها. في كلا القسمين الأول والثاني، لن تلبي حركة مرور الشبكة هذه القاعدة إلا إذا كان عنوان IP الوجهة موجودًا في هذه القائمة. عند تحديد الخيار "أي عنوان IP"، سيتم استيفاء القاعدة بواسطة حزم الشبكة مع أي عنوان IP سيتم تحديده كعنوان للكمبيوتر المحلي أو سيتم توجيهه من أي عنوان IP (في حالة قاعدة الاتصال الوارد). إذا كنت بحاجة إلى تحديد عناوين IP محددة، فاضبط المفتاح على الخيار "عناوين IP المحددة"وعنوان محدد أو شبكة فرعية باستخدام مربع حوار يتم فتحه بالنقر فوق زر "يضيف". في حالتنا، دعونا نغادر هذه الصفحةلا توجد تغييرات واضغط على الزر "التالي";

- على الصفحة "فعل"يمكنك تحديد الإجراء الذي سيتم تنفيذه على الحزم الواردة أو الصادرة هذه القاعدة. هنا يمكنك اختيار أحد الإجراءات الثلاثة التالية:

- السماح بالاتصال. عند تحديد هذه القيمة، فإنك تسمح لكافة الاتصالات التي تفي بالمعايير المحددة في كافة الصفحات السابقة من المعالج؛

- السماح بالاتصال الآمن. يسمح الإعداد الحالي لجدار حماية Windows مع قاعدة الأمان المتقدم بالاتصالات فقط إذا كانت تفي بالمعايير التي حددتها مسبقًا وتكون محمية أيضًا بواسطة IPSec. ولن نخوض في هذا المعنى، إذ سنتناوله بالتفصيل في مقالاتي القادمة؛

- منع الاتصال. في هذه الحالة، سيقوم جدار حماية Windows المزود بالأمان المتقدم بإسقاط أي محاولات اتصال تفي بالمعايير التي حددتها مسبقًا. على الرغم من حظر جميع الاتصالات في البداية بواسطة جدار الحماية، فمن المستحسن تحديد هذه القيمة إذا كنت بحاجة إلى حظر الاتصالات لتطبيق معين.

- على الصفحة "حساب تعريفي"في معالج إنشاء قاعدة لاتصال وارد جديد، يمكنك تحديد ملف التعريف الذي سيتم تطبيق هذه القاعدة عليه. يمكنك اختيار واحد من الملفات الشخصية الثلاثة المتاحة أو عدة ملفات تعريف في وقت واحد. في أغلب الأحيان، يتم تحديد ملف تعريف للمؤسسة "اِختِصاص"أو جميع الملفات الشخصية الثلاثة. إذا كانت مؤسستك لا تستخدم خدمات مجال Active Directory أو قمت بتكوين قواعد جدار الحماية لذلك الكمبيوتر المنزلي، سوف تحتاج فقط إلى الإشارة إلى ملف التعريف الخاص بك "خاص". قواعد الملف الشخصي "عام"يتم إنشاؤها للاتصالات العامة، وهو أمر غير آمن من حيث المبدأ. في حالتنا، حدد المربعات الموجودة في جميع الملفات الشخصية الثلاثة وانقر على الزر "التالي";

- على الصفحة "اسم"حدد اسمًا لجدار حماية Windows الجديد مع قاعدة الأمان المتقدم التي قمت بإنشائها للاتصالات الواردة، وإذا لزم الأمر، أدخل وصفًا للقاعدة الحالية وانقر فوق الزر "مستعد".

في بوابات التطبيقات، التي تسمى أحيانًا "جدران حماية الوكيل"، تتم جميع الاتصالات كاتصالين: يتصل البادئ ببوابة التطبيق، ويعالج الطلب الوارد، وبناءً على هذا الطلب، يفتح العميل اتصالاً جديدًا بالخادم، حيث يقوم العميل هي بوابة التطبيق، التي تتلقاها بوابة التطبيق من الخادم ثم يتم إعادتها إلى العميل عند الاتصال الأصلي.

النوع الثالث من جدار الحماية هو ما يسمى بمرشح الحزمة الحكومية. يعد هذا في الأساس اتصالًا محسّنًا قائمًا على مرشح الحزمة كما هو واضح من الاسم. يتم إجراء التحقق من الصحة بطريقة مماثلة، ولكن بالإضافة إلى ذلك، تقوم جدران الحماية هذه بتخزين معلومات حول الاتصالات المسموح بها والتي يمكن استخدامها في اتخاذ القرارات المستقبلية. قد يؤدي هذا إلى افتراض جدار الحماية أن هذا النوع من الاتصال قد حدث بالفعل وأنه لا يشكل خطورة، أو إرساله إلى الفحص التالي.

أرز. 6. قم بإنشاء قاعدة جديدة للاتصالات الواردة

لكي تأخذ بعين الاعتبار الحد الأقصى لعدد صفحات المعالج، حدد النوع "القاعدة المخصصة";

بفضل هذا النظام، يتم زيادة مستوى الأمان الذي يعمل به جدار الحماية بشكل كبير، وهذا ليس على حساب السرعة بشكل كبير، وهي بلا شك حقيقة إيجابية. طريقة الحماية هذه هي الأكثر تقدمًا، وبالإضافة إلى المعلومات حول حالة الاتصال وفتحات المنافذ الديناميكية، فهي قادرة على العمل في شكل "الفحص العميق" و"الذكاء الذكي". يعمل نظام المسح المتقدم هذا بشكل أساسي مع التحليل التجريبي لمكافحة الفيروسات، حيث يقوم جدار الحماية، وفقًا لصيغ معروفة، بفحص الاتصالات الواردة والصادرة وإذا واجه نمطًا مسجلاً على أنه ضار، فإنه يحظره بسلاسة.

أرز. 7. صفحة نوع القاعدة لمعالج قاعدة الاتصال الوارد الجديد

أرز. 8. صفحة "البرنامج" الخاصة بالمعالج لإنشاء قاعدة لاتصال وارد جديد

أشهر برامج الحماية

وبفضل هذا، فهو يحظى بشعبية كبيرة ويستخدم على نطاق واسع، وهو ما يفسره أيضًا سعر الترخيص المعقول تمامًا، والذي يبلغ حوالي 460 ألف جنيه إسترليني. تم تكوين جدار الحماية سهل الاستخدام والمتطور هذا من تلقاء نفسه، لذا فهو مناسب أيضًا للمستخدمين الذين لا يضطرون إلى التعامل مع هذه المشكلة مرتين.

بالإضافة إلى ذلك، يمكنه حظر إعلانات البانر، وهي ميزة رائعة جدًا. ميزات أخرى لجدار الحماية هذا. قم بإعداده للحظة ويمكن للمستخدم عديم الخبرة التعامل معه. للمستخدمين عديمي الخبرة الذين يبحثون عن حماية موثوقةلجهاز الكمبيوتر الخاص بك، وهذا اختيار جيد، وفي نسخة مجانيةيمكن استخدامها بحرية على شبكة الإنترنت. يستخدم هذا التطبيق نظامًا استباقيًا جديدًا يوفر الحماية للمستخدم قبل أن تبدأ دودة جديدة في الانتشار.

على سبيل المثال، لتحديد Windows Live Messenger منافذ TCP 80 و443 و1900 في القائمة المنسدلة "نوع البروتوكول"يختار "برنامج التعاون الفني"، في القائمة المنسدلة « ميناء محلي» حدد القيمة "المنافذ الخاصة"، وفي مربع النص الموجود أسفل القائمة المنسدلة أعلاه، أدخل "80، 443، 1900". اترك القيمة المنسدلة "المنفذ البعيد"لا توجد تغييرات وانقر على الزر "التالي";

إن ميزة الأمان الأساسية هذه، والتي ستجدها في كل نافذة SP2، تومض عندما يتعلق الأمر بالنقاش الساخن حول ما إذا كان هذا جدار حماية كامل الميزات أم لا. تُترك صناديق الصادر دون حماية، الأمر الذي قد يمثل مشكلة كبيرة نظرًا لأن فيروسًا متنقلًا أكثر تطورًا يمكنه تعطيلها بسهولة والاستمتاع بالتصفح على جهاز الكمبيوتر الخاص بك. هذا غير ممكن، لذا يعد جدار الحماية أمرًا ضروريًا إلا إذا كنت لا تريد أن يتطفل أي شخص على متعلقاتك الشخصية المخزنة على محرك الأقراص الثابتة لديك.

أرز. 9. صفحة "البروتوكول والمنافذ" الخاصة بالمعالج لإنشاء قاعدة لاتصال وارد جديد

أرز. 10. صفحة نطاق معالج القواعد الواردة الجديدة

يمكنك أيضًا القول إن هذا لا يعنيك وأنه لن يكون هناك أي شيء مثير للاهتمام على جهاز الكمبيوتر الخاص بك إذا كان لديك فقط عميل البريدوبعض صور العطلة. نعم، يبدو الأمر منطقيًا، لكن العكس هو الصحيح. إن أجهزة الكمبيوتر غير الآمنة هذه هي التي يستهدفها المتسللون المبتدئون الذين يستخدمون هذه الأهداف البسيطة كأشياء لتدريبهم، ويمكن استخدام مثل هذا الكمبيوتر لمهاجمة الآخرين المتصلين بهم. ما عليك سوى مسح المنافذ وعاجلاً أم آجلاً سيتم العثور على بعض البوابات على جدار الحماية للكمبيوتر غير المحمي.

أسوأ ما في الأمر هو أنك لا تحتاج إلى تسجيل مثل هذا الهجوم على الإطلاق. قد تستيقظ يومًا ما وتكتشف أن جميع موادك القيمة قد اختفت. يتحكم جدار الحماية الشخصي في كافة حركة مرور شبكة الكمبيوتر الواردة والصادرة. وهو يعمل عن طريق السماح للفرد اتصالات الشبكةأو عن طريق رفضها بناءً على قواعد تصفية معينة. فهو يوفر الحماية ضد الهجمات من أجهزة الكمبيوتر البعيدة ويسمح لك بحظر خدمات معينة. تعد هذه الوظيفة عنصرًا مهمًا جدًا لأمن الكمبيوتر.

نظرًا لأننا نحتاج إلى السماح بالوصول لبرنامج Windows Live Messenger، فقد قمنا بتعيين التبديل إلى الخيارات "السماح بالاتصال"واضغط على الزر "التالي";

تمكين جدار الحماية الشخصي - نوصي بترك هذا الخيار ممكنًا لمزيد من الحماية. عند تمكين هذا الخيار، يتم فحص حركة مرور الشبكة في كلا الاتجاهين. تمكين الحماية ضد هجمات الشبكة- تحليل المحتوى في حركة مرور الشبكة والحماية من هجمات الشبكة. يتم حظر كل حركة مرور الشبكة التي تعتبر ضارة. تمكين حماية Botnet - يكتشف ويحظر الرسائل المرتبطة بالخوادم الضارة المصممة للقيادة والتحكم بناءً على الأنماط الشائعة التي يتم ملاحظتها عندما يصاب جهاز كمبيوتر بروبوت ويحاول الاتصال.

أرز. 11. صفحة "الإجراء" الخاصة بالمعالج لإنشاء قاعدة لاتصال وارد جديد

أرز. 12. صفحة "الملف الشخصي" للمعالج لإنشاء قاعدة لاتصال وارد جديد

وضع التصفية - يعتمد سلوك جدار الحماية على وضع التصفية. تؤثر أوضاع التصفية أيضًا على مستوى تفاعل المستخدم المطلوب. الوضع التلقائي- الوضع الافتراضي. هذا الوضع مناسب للمستخدمين الذين يفضلون جدار الحماية البسيط والمريح دون الحاجة إلى تحديد القواعد. يمكنك إنشاء قواعد مخصصة مخصصة، ولكن هذا غير مطلوب في الوضع التلقائي. الوضع التلقائي يسمح لجميع حركة المرور الصادرة إلى هذا الكمبيوترويمنع معظم حركة المرور الواردة.

أرز. 13. صفحة "الاسم" للمعالج لإنشاء قاعدة لاتصال وارد جديد

افتراضيًا، يسمح جدار حماية Windows مع الأمان المتقدم بجميع حركة المرور الصادرة، مما يجعل جهاز الكمبيوتر الخاص بك أقل عرضة لخطر الاختراق مقارنة بالسماح بحركة المرور الواردة. ولكن، في بعض الحالات، تحتاج إلى التحكم ليس فقط في حركة المرور الواردة، بل أيضًا الصادرة على أجهزة الكمبيوتر الخاصة بالمستخدمين. على سبيل المثال، مثل هذه الخبيثة منتجات البرمجياتكيف يمكن للديدان وبعض أنواع الفيروسات أن تكرر نفسها. أي أنه إذا تمكن الفيروس من التعرف على جهاز كمبيوتر بنجاح، فإنه سيحاول بكل الوسائل المتاحة (لنفسه) إرسال حركة المرور الصادرة لتحديد أجهزة الكمبيوتر الأخرى الموجودة على نفس الشبكة. هناك الكثير من هذه الأمثلة. الحظر حركة المرور الصادرةسيؤدي بالتأكيد إلى تعطيل تشغيل معظم المكونات المضمنة في نظام التشغيل والمثبتة برمجة. ولذلك، عندما تقوم بتمكين التصفية للخارج، فإنك تحتاج إلى إجراء اختبار دقيق لكل تطبيق مثبت على أجهزة كمبيوتر المستخدم.

الوضع التفاعلي - يسمح لك بإنشاء تكوين مخصص لجدار الحماية. بعد اكتشاف اتصال لا ينطبق على أي قواعد موجودة، يظهر مربع حوار يخبرك بالاتصال غير المعروف. يتيح لك ذلك السماح بالاتصال أو رفضه، ويمكن حفظ القرار كقاعدة جديدة لجدار الحماية الشخصي. إذا قرر المستخدم إنشاء قاعدة جديدة، فسيتم السماح بجميع الاتصالات المستقبلية من هذا النوع أو حظرها وفقًا لهذه القاعدة.

يقوم الوضع المستند إلى القاعدة بحظر جميع الاتصالات غير المحددة على النحو الذي تسمح به القاعدة المقابلة. يسمح هذا الوضع للمستخدمين المتقدمين بتحديد القواعد التي تسمح فقط بالاتصالات المرغوبة والآمنة. يتم حظر الاتصالات الأخرى غير المحددة بواسطة جدار الحماية الشخصي.

يختلف إنشاء القواعد الصادرة قليلاً عن الإجراء المذكور أعلاه. على سبيل المثال، إذا قمت بحظر جميع الاتصالات الصادرة على أجهزة كمبيوتر المستخدمين، وتحتاج إلى منح المستخدمين حق الوصول للاستخدام متصفح الانترنتاكسبلورر اتبع الخطوات التالية

- إذا كنت بحاجة إلى تعيين القاعدة الصادرة لجدار حماية Windows في كائن نهج المجموعة (GPO) الجديد، فاتبع الخطوات الواردة في "إنشاء GPO لإدارة جدران حماية Windows باستخدام الأمان المتقدم";

- في المفاجئة "محرر إدارة نهج المجموعة"في شجرة وحدة التحكم، قم بتوسيع تكوين الكمبيوتر\السياسات\تكوين Windows\إعدادات الأمان\جدار حماية Windows مع الأمان المتقدم\جدار حماية Windows مع قواعد الأمان المتقدمة\الصادرة. انقر بزر الماوس الأيمن على العنصر "قواعد الاتصالات الصادرة"ومن قائمة السياق حدد الأمر "إنشاء قاعدة";

- على صفحة المعالج "نوع القاعدة"حدد الخيار "للبرنامج"وانقر على الزر "التالي";

- على الصفحة "برنامج"، اضبط المفتاح على الخيار "مسار البرنامج"وأدخل في حقل النص المقابل %ProgramFiles%\Internet Explorer\iexplore.exe أو حدد هذا الملف القابل للتنفيذ بالنقر فوق الزر "مراجعة";

- على الصفحة "فعل"من هذا المعالج، حدد الخيار "السماح بالاتصال"وانقر على الزر "التالي";

- على الصفحة "حساب تعريفي"اقبل القيم الافتراضية وانقر فوق الزر "التالي";

- في الصفحة الأخيرة، الصفحة "اسم"، أدخل اسمًا لهذه القاعدة، على سبيل المثال، "قاعدة متصفح Internet Explorer"وانقر على الزر "مستعد".

في جزء التفاصيل في الأداة الإضافية "محرر إدارة نهج المجموعة"يجب أن تشاهد القاعدة التي تم إنشاؤها كما هو موضح في الرسم التوضيحي التالي:

وضع التدريب - يقوم تلقائيًا بإنشاء القواعد وحفظها. هذا الوضع مناسب ل الإعداد الأوليجدار الحماية الشخصي. لتجنب المخاطر الأمنية، يجب استخدام وضع التعلم فقط حتى يتم إنشاء كافة القواعد الخاصة بالاتصالات المطلوبة.

القواعد - هنا يمكنك إضافة قواعد وتحديد كيفية معالجة جدار الحماية الشخصي لحركة المرور. لا يمنحك هذا الوصول الفوري إلى خيارات الإدارة الأكثر استخدامًا فحسب، بل يسهل أيضًا إدارة جدار الحماية بالكامل. على الرغم من أن نطاق الحماية المقدمة مرضي في هذه الحالة، إلا أن له العديد من العيوب. أولاً وقبل كل شيء، إنه أمر غير بديهي. ومن الصعب أيضًا التحدث عنه عملية بسيطة. بشكل افتراضي، يقوم فقط بتصفية حركة المرور الواردة، ويكون الوصول إلى الإعدادات للتحكم في الاتصالات الصادرة أمرًا معقدًا للغاية.

أرز. 14. تم إنشاء قاعدة للاتصال الصادر

مهمة التصفية للقاعدة التي تم إنشاؤها

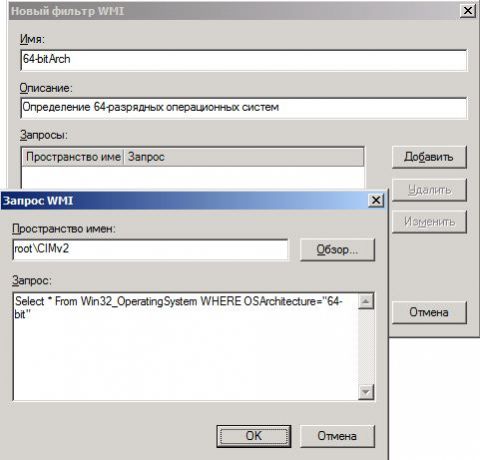

الآن بعد أن قمت بإنشاء كائن نهج المجموعة (GPO) بقاعدة الاتصال الوارد والصادر، عليك الانتباه إلى النقطة التالية. عندما أنشأنا القاعدة الواردة، قمنا بتحديد المسار إلى Windows Live Messenger لنظام التشغيل 64 بت. هل جميع أجهزة الكمبيوتر في مؤسستك مجهزة بأنظمة تشغيل 64 بت؟ إذا كان هذا كل شيء، فأنت محظوظ جدًا ولا تحتاج إلى القيام بأي شيء آخر. ولكن إذا كان لديك أجهزة الكمبيوتر العميلةمع نظام التشغيل 32 بت، سوف تواجه بعض المشاكل. القاعدة ببساطة لن تعمل. بالطبع، يمكنك إنشاء أقسام مختلفة لأجهزة الكمبيوتر التي تعمل بأنظمة تشغيل 32 بت وأجهزة الكمبيوتر التي تعمل بأنظمة تشغيل 64 بت، لكن هذا ليس عقلانيًا تمامًا. وبعبارة أخرى، تحتاج إلى تحديد في المفاجئة "إدارة سياسة المجموعة"أنه يجب استخدام كائن نهج المجموعة (GPO) فقط على أجهزة الكمبيوتر التي تعمل بنظام تشغيل 64 بت. يمكنك إنشاء مثل هذا التقييد باستخدام عامل تصفية WMI. ستتعلم المزيد حول تصفية WMI في إحدى المقالات التالية، ولكنك الآن تحتاج فقط إلى التركيز على إنشاء مثل هذا المرشح. لتحديد عامل تصفية WMI للكشف عن أنظمة التشغيل 64 بت، اتبع الخطوات التالية:

خاتمة

في هذه المقالة، تعلمت كيف يمكنك إنشاء جدار حماية Windows باستخدام قواعد الأمان المتقدمة للاتصالات الواردة والصادرة باستخدام أداة إضافية "جدار حماية Windows مع الأمان المتقدم"بالإضافة إلى استخدام سياسات المجموعة لأجهزة الكمبيوتر الموجودة في المؤسسة والتي هي أعضاء في مجال Active Directory. يتم وصف العمل الأولي، أي إنشاء قسم بأجهزة الكمبيوتر، بالإضافة إلى كائن سياسة المجموعة. لقد نظرنا إلى أمثلة لإنشاء قاعدة مخصصة للاتصال الوارد، بالإضافة إلى قاعدة مثل "للبرنامج"للاتصال الصادر.

تمت أرشفة هذه الوثائق ولم تعد محفوظة.

إضافة أو تحرير قاعدة جدار الحماية

الوجهة: ويندوز سيرفر 2008 R2

يمكنك استخدام معالج تكوين البرامج (SCW) لإنشاء قواعد جدار الحماية التي تسمح لجهاز الكمبيوتر الخاص بك بإرسال أو استقبال حركة المرور من البرامج أو خدمات النظام أو أجهزة الكمبيوتر أو المستخدمين. يمكنك إنشاء قواعد جدار الحماية التي تنفذ أحد الإجراءات الثلاثة لجميع الاتصالات التي تطابق شروط القاعدة: السماح بالاتصال، أو السماح فقط بالاتصال باستخدام أمان IP (IPsec)، أو حظر الاتصال بشكل صريح.

علامة التبويب العامة

يمكن إنشاء قواعد لحركة المرور الواردة أو الصادرة. عند تكوين قاعدة، يمكنك تحديد برنامج أو خدمة أو بروتوكول أو منفذ. مع تغير بيئة تكنولوجيا المعلومات لديك، يمكنك تحرير القواعد أو إنشائها أو حذفها.

يتم تطبيق قواعد جدار الحماية بالترتيب التالي.

- تجاوز مصادق عليه (القواعد التي تتجاوز قواعد الحظر)

- حظر الاتصال

- إذن الاتصال

القواعد الواردة

تسمح القواعد الواردة بشكل صريح أو تمنع بشكل صريح حركة المرور التي يتم إنشاؤها عند محاولة الوصول إلى جهاز كمبيوتر والتي تتوافق مع شروط القاعدة. على سبيل المثال، يمكنك إنشاء قاعدة للسماح بشكل صريح بحركة مرور سطح المكتب البعيد المحمي بواسطة IPsec من خلال جدار الحماية الخاص بك، ولكن يمكنك حظر نفس حركة المرور غير المحمية بواسطة IPsec. في البداية تثبيت ويندوزتم حظر حركة المرور الواردة؛ للسماح بذلك، تحتاج إلى إنشاء قاعدة اتصال وارد.

قواعد الاتصال الصادرة

تسمح القواعد الصادرة بشكل صريح أو تمنع بشكل صريح حركة المرور الصادرة من جهاز كمبيوتر يطابق شروط القاعدة. على سبيل المثال، يمكنك إنشاء قاعدة تحظر بشكل صريح حركة المرور الصادرة إلى كمبيوتر معين من خلال جدار الحماية، ولكنها تسمح بنفس حركة المرور إلى أجهزة الكمبيوتر الأخرى. يتم السماح بحركة المرور الصادرة بشكل افتراضي، لذا تحتاج إلى إنشاء قاعدة صادرة لمنعها.

علامة التبويب "البرامج والخدمات".

نظرًا لأن جدار حماية Windows المزود بالأمان المتقدم يقوم بحظر كافة حركة مرور TCP/IP الواردة غير المرغوب فيها بشكل افتراضي، فقد تحتاج إلى تكوين برنامج ومنفذ و خدمة النظامللبرامج والخدمات التي تعمل كخوادم أو مستمعين أو أقران. يجب عليك التحقق بانتظام من قواعد خدمة البرنامج والمنفذ والنظام في حالة حدوث تغييرات في أدوار الخادم أو تكوينه.

لإضافة برنامج إلى قائمة القواعد، يجب عليك تحديد المسار الكامل إليه ملف قابل للتنفيذالبرنامج (ملف EXE). تعتبر خدمة النظام التي يتم تشغيلها من ملف EXE الفريد الخاص بها وغير موجودة في حاوية الخدمة برنامجًا ويمكن إضافتها إلى قائمة القواعد. وبنفس الطريقة، فإن البرنامج الذي يعمل كخدمة نظام ويعمل بغض النظر عما إذا كان المستخدم قد قام بتسجيل الدخول إلى النظام يعتبر أيضًا برنامجًا إذا تم تشغيله من ملف EXE الفريد الخاص به.

عند إضافة برنامج إلى قائمة القواعد، يقوم جدار حماية Windows المزود بالأمان المتقدم بفتح (إلغاء الحظر) وإغلاق (حظر) المنافذ التي يتطلبها البرنامج بشكل حيوي. عند تشغيل البرنامج والاستماع إلى حركة المرور الواردة، يقوم جدار حماية Windows المزود بالأمان المتقدم بفتح المنافذ المطلوبة. عندما لا يكون أحد البرامج قيد التشغيل أو لا يستمع إلى حركة المرور الواردة، يقوم جدار حماية Windows المزود بالأمان المتقدم بإغلاق هذه المنافذ. وبسبب هذا السلوك الديناميكي، فإن إضافة البرامج إلى قائمة القواعد هي الطريقة الموصى بها للسماح بحركة المرور الواردة غير المرغوب فيها من خلال جدار حماية Windows مع الأمان المتقدم.

علامة تبويب البروتوكولات والمنافذ

في الحالات التي لا يمكنك فيها إضافة برنامج أو خدمة نظام إلى قائمة القواعد، يجب عليك تحديد المنافذ التي يستخدمها البرنامج أو الخدمة وإضافتها إلى قائمة جدار حماية Windows بقواعد الأمان المتقدمة.

على علامة التبويب البروتوكولات والمنافذيمكنك الاختيار من قائمة البروتوكولات الأكثر استخدامًا والأرقام المرتبطة بها. إذا كان البروتوكول الذي تريد إضافته غير مدرج، فاختر آخروالإشارة إلى رقم البروتوكول.

إذا قمت بتحديد TCP أو UDP، فيمكنك بعد ذلك تحديد المنافذ المحلية والبعيدة التي تنطبق عليها هذه القاعدة. منفذ تي سي بيأو يكون UDP المضاف إلى قائمة القواعد مفتوحًا دائمًا (غير محظور) عند تشغيل جدار حماية Windows المزود بالأمان المتقدم، بغض النظر عما إذا كان هناك برنامج أو خدمة نظام تستمع إلى حركة المرور الواردة على ذلك المنفذ. ولذلك، للسماح بحركة المرور الواردة غير المرغوب فيها من خلال جدار حماية Windows باستخدام الأمان المتقدم، يجب عليك إنشاء قواعد التطبيق بدلاً من قواعد المنفذ.

علامة تبويب المنطقة

استخدم علامة التبويب منطقةلتحديد عنوان IP أو شبكة فرعية أو نطاق من عناوين IP. يمكن استخدام عناوين IPv4 وIPv6.

عناوين IP المحلية

في مجموعة عناوين IP المحليةيمكنك تكوين قاعدة جدار الحماية لتطبيقها عندما يكون الكمبيوتر الهدف هو الكمبيوتر المحلي. يمكنك بعد ذلك تحديد متى تنطبق القاعدة عليه الكمبيوتر المحلي، مع تحديد عنوان IP أو نطاق من عناوين IP لتطبيق القاعدة على أجهزة الكمبيوتر الموجودة في فرع معين من الشبكة.

عناوين IP البعيدة

في مجموعة عناوين IP البعيدةيمكنك تكوين قاعدة جدار الحماية لتطبيقها عندما يكون الكمبيوتر الوجهة كمبيوترًا بعيدًا. يمكنك بعد ذلك تحديد متى تنطبق القاعدة عليه أجهزة الكمبيوتر البعيدة، مع تحديد عنوان IP أو نطاق من عناوين IP لتطبيق القاعدة على أجهزة الكمبيوتر الموجودة في فرع معين من الشبكة.

حول إعداد عناوين IP

- IPv4.إذا كانت شبكتك تستخدم عنونة IPv4، فيمكنك تحديد عنوان IP واحد (على سبيل المثال، 172.30.160.169) أو شبكة فرعية (على سبيل المثال، 146.53.0.0/24).

- IPv6. إذا كانت شبكتك تستخدم عنونة IPv6، فيمكنك تحديد عنوان IP واحد على شكل ثماني مجموعات مفصولة بنقطتين من أربعة أرقام سداسية عشرية (أو تنسيق آخر مسموح به) أو شبكة فرعية.

- في كلا التنسيقين، لتحديد نطاق من العناوين، ما عليك سوى تحديد الأول ( مع) والأخيرة ( ل) عنوان IP مدرج في القاعدة.