كوانتور هو نظام تكامل. إدارة النظام الأساسي للخادم عبر كلمة المرور الافتراضية IPMI على IPMI

تحتوي الغالبية العظمى من الخوادم الحديثة على واجهة IPMI / BMC لإدارة الخادم عن بُعد. توفر هذه الأداة الوصول إلى لوحة المفاتيح الافتراضية وشاشة الخادم باستخدام بروتوكول TCP / IP. سنتطرق اليوم إلى تاريخ أبحاث أمن IPMI ، وننظر في نواقل تنفيذ الهجمات وتطويرها باستخدام IPMI.

IPMIهي مجموعة من المواصفات التي تحكم كيفية التواصل وماذا تقدم.

يحاول جميع البائعين الالتزام بهذه المواصفات.

القوات البحريةهو غلاف أجهزة لـ IPMI. إنه كمبيوتر ذو لوحة واحدة (نظام على شريحة) مع مخالب في أجهزة الاستشعار الرئيسية. يختار كل بائع نوع الأجهزة التي يجب استخدامها وكيفية دمجها ، وهذا أمر طبيعي. سيتم عرض جميع الأمثلة الخاصة بنا على lntegrated Lights Out (iLO) من Hewlett-Packard (HP). HP iLO هو مجرد مجموعة من BMC / IPMI. البائعون الآخرون لديهم أسماءهم الخاصة ، والتطبيقات الخاصة بهم في الأجهزة والبرامج. ولكن ، كقاعدة عامة ، هو كمبيوتر لوحي واحد به معالج ARM و Linux.

تتمثل الوظيفة الرئيسية لهذه الأجهزة في جعل حياة المسؤولين أبسط وأكثر ملاءمة: ليست هناك حاجة للتشغيل على الخادم والضغط على زر إعادة الضبط / تثبيت نظام جديد / مشاهدة سبب عدم تشغيله. يمكنك الآن الاتصال بـ IPMl / BMC والقيام بكل ذلك عن بُعد. بالإضافة إلى ذلك ، يصبح من الممكن تلقي المعلومات من جميع أنواع أجهزة استشعار درجة الحرارة ،

الجهد الكهربائي وما إلى ذلك ، وهو أيضًا مناسب تمامًا.

مراقبة

هناك عدة واجهات تحكم:

- واجهة الويب (تعتمد على البائع) ؛

- IPMI أكثر LAN (UDP 623) ؛

- من النظام المثبت على الخادم (بشرط أن يتم تثبيت برامج التشغيل من الشركة المصنعة). البرمجيات المستخدمة: WMI لنظام التشغيل Windows و OpenlPMI و IPMltool لنظام التشغيل Linux.

كل شيء واضح مع واجهة الويب. يقرر كل بائع بنفسه كيف يبدو وكيف يتم تنفيذه. تتشابه الواجهتان الثانية والثالثة ، لكن وسيط الإرسال مختلف. في حالة IPMI عبر LAN ، كما قد تتخيل ، يتم إرسال الأوامر عبر الشبكة إلى منفذ UDP 623. من النظام المثبت ، يتم إرسال أوامر IPMI من خلال ملف الجهاز ، عادةً / dev / ipm iO ، والذي يظهر بعد تثبيت برنامج التشغيل. الأداة القياسية للتفاعل مع IPMI هي IPMltool لـ GNU / Linux ، لأنها أسهل استخدامًا.

ماذا يجب أن يكون PENTESTER IPMl / BMC

على الرغم من حقيقة أن تقرير الثغرات الأمنية IPMl / BMC قد تم نشره في صيف 2013 ، إلا أنه يوجد حاليًا الكثير من الأنظمة المعرضة للخطر. في كثير من الأحيان يمكن العثور على IPMl / BMC من أي دعوى من خلال محرك البحث. بطبيعة الحال ، لا يجب أن تترك مثل هذه الأنظمة بالخارج. تم العثور عليها بشكل رئيسي خلال اختبارات الاختراق الداخلية. أحد أبسط ناقلات لتطوير هجوم باستخدام مثل هذه الأنظمة هو "اختطاف" الخادم باستخدام IPMI / BMC.

بعد أن حصلت على وصول إداري إلى IPMl / BMC (كما هو موضح أدناه ، هذا ليس صعبًا على الإطلاق) ، يمكنك الاتصال عبر VirtualConsole (المعروف أيضًا باسم KVM) ، وعلى سبيل المثال ، إعادة تعيين كلمة مرور الجذر أو تفريغ التجزئة والمستخدمين المحليين باستخدام قرص حي ، إذا كان Windows. من خلال مهارة الحظ ، يمكنك حتى التقاط وحدة التحكم التي نسي الجذر تسجيل الخروج منها (غالبًا ما يحدث هذا على الأجهزة الافتراضية). في المقابل ، يمكن استخدام IPMI كفرصة لاستعادة الوصول إلى الخادم بعد إعادة تثبيت النظام بالكامل.

يمكن الوصول إلى IPMI / BMC عن طريق نظام التشغيل بأقصى قدر من الامتيازات دون استخدام كلمة مرور ، أي أن التفويض غير مطلوب على الإطلاق. في هذه الحالة ، يقوم المهاجم ببساطة بإنشاء حسابات IPMl / BMC الإدارية. إذا فقد الوصول إلى الخادم ، فإنه يذهب إلى IPMl / BMC ويعيد السلعة المكتسبة بصدق. بشكل عام ، لم يتم بعد دراسة الاتصال بين IPMl / BMC والكمبيوتر الرئيسي بدقة. هذا مجال لا مثيل له للعثور على الأخطاء والميزات. بالنظر إلى عدد البائعين الذين ينفذون هذا في خوادمهم ، يمكننا التحدث عن "عالم داخلي ثري".

البحث العام

لأول مرة ، لفت دان فارمر (DanFarmer) الانتباه إلى أمن IPMI والبحرية. مع تقريره الكامل الذي يحمل العنوان الواضح "قطار الشحن إلى الجحيم". سننظر في أكثر اللحظات إثارة من وجهة نظر القرصنة.

استنادًا إلى بحث دان ، تنقسم ثغرات IPMl / BMC إلى فئتين عريضتين:

أخطاء مخصصة من الشركات المصنعة (على سبيل المثال ، نقاط ضعف واجهة الويب) ؛

· نقاط الضعف في بروتوكول IPMI.

في الواقع ، بحث دان عن الكثير من الأشياء المثيرة للاهتمام ، أكثر من ذلك أدناه.

مصادقة فارغة

وصف

تسمح الثغرة الأمنية بتجاوز المصادقة. موجود فقط في IPMI 1.5. تتيح لك العملية التحكم في الجهاز ببساطة عن طريق تنشيط خيار تعطيل المصادقة. تختلف الامتيازات من بائع لآخر ، ولكنها عادةً ما تكون بحد أقصى.

الباعة

- HP

- ديل

- سوبرمايكرو.

شروط

افتح المنفذ UDP 623 ، IPMI 1.5 ، تسجيل دخول مستخدم موجود.

Ipmtiool -А NONE-targetIP bmc GUID

تجاوز مصادقة IPMI عبر التشفير 0

وصف

تسمح الثغرة الأمنية بتجاوز المصادقة. ظهر الخطأ مع إصدار IPM I

2.0 في هذه المراجعة ، قررنا إضافة التشفير. للتشغيل من الضروري

تعرف على معلومات تسجيل الدخول لحساب صالح ، لكنك لست بحاجة إلى معرفة كلمة المرور -

يمكنك تحديد أي.

الباعة

- HP

- ديل

- سوبرمايكرو.

شروط

افتح المنفذ UDP 623 ، IPMI 2.0 ، تسجيل دخول مستخدم موجود.

Metasploit - المساعد / الماسح / ipmi / ipmi_cipher_zero ipmitool -I lanplus -C 0 -H targetIP -u Administrator -P anypasswordhere

IPMI 2.0 RAKP المصادقة عن بعد استرداد تجزئة كلمة المرور

وصف

تسمح الثغرة الأمنية لمستخدم غير مصرح له بالحصول على كلمات مرور مستخدم مجزأة لهجمات القوة الغاشمة اللاحقة. ظهر الخطأ في مواصفات IPMI الإصدار 2.0

الباعة

- HP

- ديل ؛

- سوبرمايكرو.

شروط

افتح منفذ UDP 623 و IPMI 2.0 وتسجيلات دخول صالحة للمستخدم.

Metasploit - مساعد / ماسح ضوئي / ipmi / ipmi_dumphashes http://fish2.com/ipmi/tools/rak-the-ripper.pl

مصادقة مجهول IPMI / مستخدم خالٍ

وصف

شخص ما يطلق عليه مستخدم باطل ، ويطلق عليه شخص ما المصادقة المجهولة. شخص ما يشترك في هاتين الثغرتين ، والبعض الآخر لا. افتراضيًا يوجد مستخدم / مجهول فارغ - "" (سلسلة فارغة). إذا قالوا مستخدمًا فارغًا ، فإن كلمة المرور الخاصة به تكون فارغة أيضًا. إذا قالوا مصادقة مجهولة ، إذن المرور هو المسؤول و IPMI Chips مع ATEN-Software هو المسؤول عن كل شيء.

يعتبر دان في بحثه هاتين نقطتين مختلفتين للضعف. وفي قفص الاتهام من Rapid7 ، لا توجد كلمة واحدة عن مستخدم فارغ.

الباعة:

HP

ديل

Supermicro (باستخدام رقائق IPMI مع ATEN-Software).

شروط

افتح منفذ UDP 623.

Metasploit - قائمة المستخدمين المساعدة / الماسح / ipmi / ipmi_dumphashes ipmitool -I lanplus-targetIP -U "" -Р ""

نقاط الضعف الفائقة IPMI UPnP

وصف

لدى Supermicro خدمة UPnP SSDP على منفذ UDP 1900. وهي عرضة لفيضانات المخزن المؤقت.

الباعة

سوبرمايكرو.

شروط

فتح المنفذ 1900.

استغلال Metasploit / multi / upnp / libupnp _ssdp_overflow metasploit auxiliary / scanner / upnp / ssdp_msearch

كلمات مرور نص واضح IPMI Supermicro

وصف

تشير مواصفات IPMI 2.0 إلى أنه يجب تخزين كلمات مرور النص الواضح في مكان ما. في Supermicro ، توجد في / nv / PSBlock أو / nv / PSStore ، اعتمادًا على البرنامج الثابت.

بالإضافة إلى ذلك ، في تطبيقات BMC على Nuvoton WPCM450 على منفذ TCP 49152 ، توجد خدمة تتيح لك قراءة محتويات الملفات في الدليل / nv ، على سبيل المثال PSBlock و server.pem وما إلى ذلك.

الباعة

سوبرمايكرو.

شروط

الوصول إلى شل

صدى Cat / nv / PSBlock (GET / PSBlock "1 nc targetIP 49152

فيما يتعلق بالثغرات الأمنية "مصادقة NULL / تجاوز مصادقة IPMI عبر التشفير О" ، "IPMI 2.0 RAKP Authentication Remote Password Hash Retrieval" ، "IPMI Anonymous Authentication" - كل هذا مكتوب في مواصفات IPMI.

قام الباحثون بدراستها بدقة ، مع التركيز على آليات المصادقة والتشفير. ترتبط ثغرة تنفيذ التعليمات البرمجية العشوائية في خدمة UPnP في البرنامج الثابت Supermicro (ثغرة Supermicro IPMI UPnP) بـ CVE-2012-5958 (BoF في libupnp). تم العثور على بقية الثغرات الأمنية التي تطرقنا إليها من خلال تحليل البرنامج الثابت Supermicro للوحات الأم Supermicro X9 ، وكان التركيز على تحليل الكود المسؤول عن الويب.

هاندز أون لاب

دعنا نلقي نظرة على مخطط استغلال الثغرات الأمنية IPMI النموذجي.

باستخدام وحدة ipmi_version المتوفرة في إطار عمل Metasploit المعروف ، يمكنك فحص محيط الشبكة. إذا كنت بالفعل في الجزء الداخلي ولا توجد طريقة لتثبيت / استخدام Metasploit ، فيمكنك الحصول على الأداة المساعدة البسيطة ipmiping أو rmcpping.

بمجرد أن يكون من الممكن العثور على IPMIs مفتوحة ، أولاً وقبل كل شيء ، يجب عليك التحقق منها بحثًا عن الثغرة الأمنية "تجاوز المصادقة عبر التشفير" (انظر أعلاه). إذا كان موجودًا ، فيمكنك الاستغناء عن تجزئة المستخدم وإعادة تعيين كلمة مرور المسؤول أو إضافة كلمة مرور خاصة بك. هام: لاستغلال هذه الثغرة الأمنية ، تحتاج إلى معرفة السجلات على الحساب ؛ في حالتنا ، يجب أن يتمتع الحساب بامتيازات إدارية. بادئ ذي بدء ، دعنا نفكر في حالة تفريغ تجزئة المستخدم والقوة الغاشمة التي ترسلها.

باستخدام وحدة Metasploit'a ipmi_dumphashesلدينا القدرة على جمع تجزئات المستخدم. هام: بدون معرفة تسجيل دخول المستخدم ، لن يكون من الممكن الحصول على التجزئة الخاصة به. في الخيارات ipmi_dumphashesيمكنك تحديد مسار الملف مع عمليات تسجيل الدخول ، على سبيل المثال ، إذا قام المسؤولون بإنشاء حسابات لأنفسهم. يحتوي الملف الافتراضي على عمليات تسجيل الدخول الافتراضية لجميع البائعين. يتم دعم تجزئات Brutus كـ oclHashcatوجون السفاح مع جامبو- بقع (طبعة المجتمع). يجب أخذ John من github ، نظرًا لأن الموقع الرسمي به إصدار قديم بدون دعم للتنسيق الذي نحتاجه. احدث اصدار oclHashcat، حاليًا 1.30 ، يدعم كل شيء خارج الصندوق.

إذا كان لديك تجزئة من HP ilO4 بين يديك ، فأنت محظوظ. الحقيقة هي أنه عند التكوين في المصنع ، يتم تعيين كلمة المرور الافتراضية لحساب المسؤول على طول ثمانية أحرف - أحرف كبيرة + رقمية. في ظل قدراتي المتواضعة ، يستغرق البحث عن مثل هذه القيمة حوالي نصف ساعة.

في حالة الضعف يا شفراتيمكنك الاستغناء عن تجزئات القوة الغاشمة وإعادة تعيين كلمة المرور. لهذا نحن بحاجة إلى أداة IPMitool. البناء لـ GNU / Linux لا يثير أي أسئلة. ولكن تحت Windows ، سيتعين عليك ترتيب الرقص مع الدف سيغوين... تسلسل الإجراءات لإضافة مسؤول كما يلي:

1. ننظر إلى المستخدمين الموجودين ونستخدم المعرف المجاني التالي.

Ipmitool -I lanplus -c 0 -H 1.1.1.1 -U Administrator -P anypasswordhere قائمة المستخدمين

2. تعيين تسجيل الدخول للمستخدم.

Ipmitool -I lanplus -C 0 -H 1.1.1.1 -U Administrator -P anypasswordhere اسم المستخدم الذي حدده

3. تعيين كلمة مرور لها.

Ipmitool -I lanplus -C 0 -H 1.1.1.1 -U Administrator -P anypasswordhere حيث يقوم المستخدم بتعيين كلمة المرور

4. نجعله مسؤولاً.

Ipmitool -I lanplus -C 0 -H 1.1.1.1 -U Administrator -P anypasswordhere user priv

5. نقوم بتنشيط الحساب الذي تم إنشاؤه حديثًا فقط.

Ipmitool -I lanplus -C 0 -H 1.1.1.1 -U Administrator -P anypasswordhere يمكّن المستخدم

بعد كسر التجزئة ، أو إعادة تعيين كلمات المرور ، أو إضافة مسؤول جديد ، لديك الفرصة لتسجيل الدخول عبر واجهة الويب ، عبر SSH إلى SMASH ، أو الاتصال بسطح مكتب بعيد ، المعروف أيضًا باسم KVM.

يعتبر مفتاح KVM ذا قيمة خاصة ، لأنه يوفر وصولاً مباشرًا إلى وحدة التحكم نفسها ، وبالتالي يسمح بالوصول إلى BIOS ، وتثبيت نظام التشغيل ، وما شابه. من أجل التنفيذ مفتاح KVMكل بائع يجيب على نفسه. على سبيل المثال ، في HP

يستخدم ilO4 منفذي TCP 17988 و 17990 لهذا الغرض. يحتوي Dell iDRAC7 على منفذ TCP 5900. منفذ Cisco ICM TCP 2068.

شيء واحد جدير بالذكر هو HP BladeSystem Onboard Administrator. HP BladeSystem هو الهيكل الذي تتصل به شفرات الخادم. لذلك ، يتيح لك هذا الهيكل الإدارة المركزية للخوادم النصلية باستخدام IPMI. في هذه الحالة ، يحدث التفويض لـ IPMI "التابع" باستخدام آلية SSO. كل ما تحتاجه هو الحصول على تجزئة للمستخدم بامتيازات إدارية واستخدام واجهة الويب للاتصال بالخادم الذي تهتم به.

ميزة أخرى مثيرة للاهتمام موجودة في HP il04 هي القدرة على الاتصال بالخادم عبر KVM مباشرة من SMASH (اقرأ: SSH) باستخدام الأمر TEXTCONS. هذا مفيد للغاية عند إغلاق المنافذ 80 ، 443 ، 17990. ستحتاج إلى حقوق المسؤول للقيام بذلك ، ولكن ما الفرق الذي يحدثه ذلك؟

أن تصبح مسؤولاً ليس بهذه الصعوبة. بالنسبة لك شخصيًا ، أيها القارئ ، فقد أعددت برنامج ipmicd في C ضمن نظامي التشغيل Windows / Linux. يسمح لك بمسح مجموعة من العناوين بحثًا عن وجود IPMl / BMC ، بالإضافة إلى تجزئة التفريغ (مماثلة لـ ipmi_dumphashes من Metasploit'a). تم تصميم البرامج للحالة عند استخدام Metasploit ليست فكرة جيدة جدًا ، على سبيل المثال ، IPMl / BMC في مكان بعيد حيث لا يمكن إعادة توجيه Metasploit.

الأداة المساعدة متاحة على جيثب. من السهل جدا استخدام:

1. يتم استخدام المعلمة -p عند الضرورة لمسح نطاق معين.

2. تحدد المعلمة -d ما إذا كان سيتم استرداد كلمة المرور المجزأة.

3. تشير المعلمة -v N إلى درجة التسجيل أثناء العملية 0..5. إذا كانت N = 1 ، يقوم البرنامج بإصدار بصمات الأصابع.

من خلال الجمع بين المعلمات المختلفة ، يمكنك التأثير على سلوك البرنامج. على سبيل المثال ، عند استخدام الخيارين -d و -p معًا ، سيحاول البرنامج الحصول على تجزئات فقط من تلك الأنظمة التي تستجيب لأصوات IPML. عند استخدام الخيار -d فقط ، سيحاول الحصول على تجزئة من جميع العناوين ، والتي عادة ما تكون بطيئة بشكل غير واقعي. إذا كان هناك شك في شيء ما ، فيمكنك استخدام الخيار -v 5 - سيعرض البرنامج الرسائل المستلمة بتنسيق مناسب. للترجمة على Linux ، ما عليك سوى GCC - مجلس التعاون الخليجي ipmicd.c -static -o ipmicd... إذا تم استخدامه على Windows ، فقم بالتجميع باستخدام MinGW مجلس التعاون الخليجي ipmicd.c -mno-ms-bitfields -lws2_32 -DMINGW.

استنتاج

بضع كلمات عن القمة: بدأت للتو دراسة إمكانيات وتنفيذ بائعي IPMl / BMC المختلفين. لا يمكن أن يشمل ذلك واجهات الويب SMASH فحسب ، بل يشمل أيضًا برامج تشغيل أنظمة التشغيل التي تسمح لك بالتفاعل مع تقنيات إدارة الخادم البعيد IPMI / BMC من النظام المثبت. الخدمات الداخلية التي تطبق تبادل المعلومات في IPMl / BMC. حتى التنفيذ "الحديدي" لـ BMC نفسه وكيف يتحكم بالضبط في الخادم الرئيسي يمكن استهدافه. أوصي المسؤولين بفحص جميع أنظمتهم بحثًا عن وجود نقاط ضعف عامة ، وإذا أمكن ، التخلص من هذه الثغرات. أهم توصية أود أن أقدمها للقارئ هي إيلاء أقصى قدر من الاهتمام لإعدادات الجهاز الذي تتحكم فيه.

الأسئلة المتداولة حول IPMI في اللوحات الأم Supermicro: لماذا تحتاجه ، الميزات ، العرض المرئي ، المزالق.

1) الأسطورة الأكثر شيوعًا حول KVM-over-LAN هي أنه "غير مطلوب"... لسبب ما ، يخلط العديد من الأشخاص بينه وبين الوصول المعتاد عن بُعد إلى وحدة التحكم النصية / الرسومية في نظام التشغيل ، أي "لماذا نحتاج إلى KVM-over-LAN إذا كان لدينا SSH و VNC و RDP و Radmin؟"

الفرق أساسي: KVM-over-LAN ليس مجرد وصول إلى وحدة التحكم في نظام التشغيل ، ولا يعتمد على نظام التشغيل بأي شكل من الأشكال ، إنه الوصول إلى وحدة التحكم مباشرة من الخادم نفسه (وليس فقط إلى وحدة التحكم ، التفاصيل سيكون أدناه) ، أي يمكننا ، على سبيل المثال: الانتقال إلى BIOS الخاص باللوحة الأم أو إضافة. وحدة التحكم ، وتثبيت نظام التشغيل ، وتكوين مراقبة المستشعر (والتي ، مرة أخرى ، مهمة جدًا - بغض النظر عن نظام التشغيل) عبر SNMP ، إلخ.

2) كيف تعمل؟إنه يعمل بكل بساطة ، وإليك مخطط الكتلة (يستخدم Supermicro مؤخرًا ، كقاعدة عامة ، Winbond أو Nuvoton WPCM450:

يتم تنفيذ جميع الأعمال بواسطة معالج BMC (وحدة التحكم في إدارة اللوحة الأساسية) - له ذاكرة خاصة به ونظام تشغيل متخصص (يعتمد عادةً على Linux). يستخدم BMC ناقل USB لتوصيل لوحة المفاتيح الافتراضية والماوس ومحركات الأقراص المضغوطة / أقراص DVD / FDD. تُستخدم الحافلات الأخرى لجمع القراءات من مستشعرات دوران المروحة ، وأجهزة استشعار درجة الحرارة ، وإدارة الطاقة ، والوصول إلى منفذ COM (للوصول عن بُعد إلى وحدة التحكم التسلسلية). تشارك BMC أيضًا في التقاط وإعادة توجيه محتويات المخزن المؤقت للفيديو - تحتوي BMC الحديثة بالفعل على نواة فيديو متكاملة ، مرة واحدة ، في عمليات التنفيذ الأولى ، كانت BMC منخرطة في رقمنة إشارة تناظرية من وحدة تحكم VGA منفصلة. يحدث الاتصال مع "العالم الخارجي" عبر إيثرنت (منفذ مخصص أو أحد المنافذ الموجودة على وحدة تحكم إيثرنت موجودة على اللوحة الأم).

في الواقع ، WPCM450 في منتجات Supermicro هو نظام يعتمد على معالج ARM 926EJ-S الذي يعمل بنظام Linux على نواة 2.6.

لأغراض التشخيص ، يمكنك تسجيل الدخول عبر SSH ، حيث سيكون BUSYBOX في انتظارك.

3) كم سعره؟

تقوم Supermicro حاليًا بدمج IPMI BMC مباشرة على اللوحات الأم. في السابق ، تم استخدام وحدات إضافية (على سبيل المثال - AOC-SIMSO +). يُشار إلى وجود IPMI BMC على لوحة Supermicro بالحرف F ، على سبيل المثال: X8DTi و X8DTi-F ، ولا يتجاوز فرق السعر 50 دولارًا ، وهو بالفعل إجابة واضحة على السؤال "هل هو ضروري أم ليس "، لأن IP-KVM خارجي سيكلفك أكثر بكثير. تثبيت KVM عادي وفي كل مرة تحتاج فيها إلى إعادة تثبيت أو إعادة تحميل شيء ما للذهاب إلى غرفة الخادم ليس خيارًا أيضًا ، إنه مضيعة للوقت ، لأن الخادم الخاص بك يمكن أن يكون على بعد عشرات ومئات الكيلومترات ، وفي النهاية ، إنه مجرد أمر غير مريح.

4) كيف تبدو في الممارسة؟

يمكن الوصول إلى IPMI إما من خلال IPMIView (أداة مساعدة متخصصة في Java ، هناك تجميعات لنظامي التشغيل Windows و Linux) أو من خلال متصفح عادي (سيتم تشغيل تطبيق java إضافي عند الاتصال بوحدة التحكم الرسومية).

النظر في IPMIView. بادئ ذي بدء ، يمكنك تكوين منفذ IPMI ethernet في BIOS: DHCP قيد التشغيل افتراضيًا ، ولكن يمكنك يدويًا تعيين IP / القناع / البوابة المطلوبة ، علامة VLAN (من الأفضل تخصيص كل الإدارة اللدغة في شبكة فرعية منفصلة لأسباب تتعلق بالأمان والراحة).

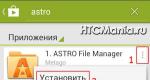

قم بتشغيل IPMIView وابحث عن الخادم المطلوب (يمكنك مسح نطاق العنوان لـ IPMI) ، تسجيل الدخول / كلمة المرور الافتراضية هي ADMIN / ADMIN.

- رشيقة الاغلاق- يتم محاكاة الضغط السريع على زر التشغيل حتى يتمكن نظام التشغيل من إيقاف تشغيل الطاقة بشكل صحيح من تلقاء نفسه.

- دورة الطاقةهو إغلاق رشيق يتبعه تشغيل

- إعادة ضبطو رفع الطاقةيتحدثون عن أنفسهم

- الطاقة انخفضت- اغلاق قوي ، بضغطة طويلة على زر التشغيل

يمكن تغيير إعدادات الشبكة ، إذا لزم الأمر ، في علامة التبويب إعداد BMC (تذكر أنك قد تفقد الوصول عن بُعد إلى الخادم عن طريق الخطأ). بالمناسبة ، حول الوصول عن بعد: يتم استخدام المنافذ التالية (ستحتاج إلى إعادة توجيهها عبر NAT أو توفير طريقة للوصول إلى شبكة الإدارة ، على سبيل المثال ، من خلال VPN):

TCP:

- HTTP: 80

- بروتوكول HTTPS: 443

- 5901 - مطلوب لوحدة التحكم الرسومية

- 5900 - HID ، لوحة المفاتيح الافتراضية / حركة الماوس

- 5120 - حركة مرور محرك أقراص CD / DVD الظاهري

- 5123 - حركة مرور FDD الافتراضية

- IPMI: 623

في علامة التبويب لوحة المفاتيح KVMيمكنك أن ترى الشيء الأكثر فائدة - وحدة تحكم الخادم الرسومية. هناك أيضًا أزرار لالتقاط لقطة شاشة وإدارة الوسائط الافتراضية (Virtual Media) والتبديل إلى وضع ملء الشاشة ولوحة مفاتيح ناعمة إضافية. لماذا هو مطلوب إذا كان هناك غرفة الأجهزة؟ بالنسبة لمجموعات المفاتيح المختلفة التي ، لسبب ما ، لا يمكن إرسالها إلى الخادم من لوحة مفاتيح الجهاز ، على سبيل المثال ، الكلاسيكية Ctrl + Alt + Delete.

فيما يلي بعض الميزات:

- إذا كان لديك وحدة تحكم LSI ، فأنت على دراية بواجهة LSI Webbios التي تركز على الماوس. لذلك: لا يعمل الماوس في Webbios عبر IPMI في لوحات Supermicro الحديثة ، ويرجع ذلك إلى حقيقة أن Webbios مصمم لماوس PS / 2 ، وأن IPMI يحاكي ماوس USB. في قسم الأسئلة الشائعة دعم فني Supermicro يبحث في هذه المشكلة ، لكن الإرشادات لا تساعد. يجب عليك استخدام لوحة المفاتيح فقط ، وهي ليست مريحة للغاية ، لأن لا يمكن التنقل في جميع العناصر باستخدام Tab - يلزم وجود تركيبات مع Alt ، والتي لا يمكن العمل عليها إلا من خلال Soft Keyboard.

لا يعمل تبديل التخطيط في WinPE 3.0. لذا قم ببناء WinPE بتخطيط باللغة الإنجليزية ، ولهذا تحتاج إلى إضافة الأمر التالي إلى نص الإنشاء بعد تركيب صورة Wim:

Dism / image: C: \ winpe64 \ mount / Set-InputLocale: 1033: 00000409 "C: \ winpe64 \ mount" هي نقطة التحميل للصورة.

إذا كنت ترغب في ذلك ، يمكنك تغيير اللغة ولغة الواجهة في نفس الوقت - راجع وثائق WinPE.- بالنسبة لأنظمة تشغيل غير Windows ، قم بتغيير وضع مزامنة المؤشر من مطلق إلى نسبي.

يمكنك إما إعادة توجيه محرك الأقراص المحلي أو تحميل الصورة ، وهو أمر أكثر ملاءمة. قد تكون إعادة التشغيل مطلوبة حتى يظهر الجهاز المقابل في قائمة تمهيد BIOS.

ملاحظة. كيفية إعادة تعيين كلمة مرور IPMI؟ فقط باستخدام الأداة المساعدة لوحدة التحكم ipmicfg. متوفر في إصدارات DOS و Windows و Linux. يؤدي تشغيل ipmicfg -fd إلى إعادة تعيين جميع الإعدادات وتعيين تسجيل الدخول / كلمة المرور لمستخدم لديه حقوق المسؤول إلى ADMIN / ADMIN القياسي.

تحديث 04/18/2010... في مرحلة ما ، بعد تحديث Java آخر ، بدأت محاولة تحميل صورة iso في IPMIView في تعطلها (Windows 7 64bit مع آخر التحديثات) .تم إصدار إصدار جديد من IPMIView (بناء 110412 من 12 أبريل). لم أتحقق بعد مما إذا كان هذا الخطأ قد تم إصلاحه هناك ، حيث يمكنك استخدام تشغيل وحدة التحكم من خلال واجهة الويب.

انتقل إلى علامة التبويب جهاز التحكم، انقر تشغيل وحدة التحكموالحصول على نافذة منفصلة عارض إعادة التوجيه، مماثلة في وظائف وحدة التحكم في IPMIView.

يجب إضافة أن واجهة الويب لا تسهل مهمة الوصول إلى وحدة التحكم من الشبكة الخارجية - عارض إعادة التوجيهليس تطبيق Java صغيرًا ، ولكنه تطبيق Java منفصل ويستخدم نفس المنافذ لحركة مرور الفيديو ، HID و محركات افتراضية: 5900, 5901, 5120, 5123.

ملاحظة. بتاريخ 01.12.2011... مقالة إضافية: FreeIPMI.

ملاحظة. بتاريخ 06.10.2013. مشابه.

ملاحظة. من 10.11.2013.

ملاحظة. من 20.06.2014.مرة أخرى .

خوادم الإنترنت هي "العمود الفقري" لوجود أي شركة على الإنترنت. يعد التأكد من أنها تظل تعمل بكامل طاقتها أمرًا بالغ الأهمية للحفاظ على وقت تشغيل موقع الويب ووظائفه. يُعرف معيار الصناعة الحالي لمراقبة تثبيت الخادم وإدارته باسم واجهة إدارة النظام الأساسي الذكي ويشار إليه عمومًا باسم IPMI.

ما هو IPMI؟

بشكل عام ، IPMI عبارة عن مجموعة موحدة من المواصفات لنظام الأجهزة ، والتي تسمح لمضيف الويب أو مركز البيانات بمراقبة والتحكم مركزيًا في جميع الخوادم التي يديرها. تم تطويره في الأصل بواسطة Intel بدعم من Hewlett Packard و Dell و NEC ، وهو الآن مدعوم من قبل معظم الصناعة.

يعمل IPMI جنبًا إلى جنب مع مجموعتين أخريين من المواصفات القياسية ، IPMB (ناقل إدارة النظام الأساسي الذكي) و ICMB (ناقل إدارة الهيكل الذكي) ، اللذان يتعاملان مع وظائف الإدارة داخل الكمبيوتر وبين الأجهزة التي تتم إدارتها. عادةً ما يتم التعامل مع الاتصال من خلال شبكة LAN مباشرة خارج النطاق ، ولكن من الممكن أيضًا استخدام شبكة LAN ذات النطاق الجانبي من خلال بطاقة NIC وهي طريقة أقل تكلفة.

يمكن مراقبة معظم العوامل الرئيسية في تشغيل أجهزة الخادم عبر IPMI ، بما في ذلك حالة مصدر الطاقة وأمان الهيكل والمراوح. كما أنه يتتبع مستويات الطاقة ودرجة الحرارة والعوامل البيئية المهمة الأخرى. بالإضافة إلى ذلك ، يمكن للواجهة التحقق من سجلات أجهزة كل جهاز ، ويمكنها تلقي تنبيهات محددة مسبقًا ، ويمكنها إرسال رسائل إلى خادم لإعادة التشغيل أو إيقاف التشغيل. حتى أنه يسمح بضبط إعدادات BIOS عن بعد.

الواجهة الأمامية لنظام IPMI سهلة الاستخدام للغاية. تعمل لوحة المفاتيح والماوس والفيديو إلى الخوادم الفردية بنفس الطريقة التي تعمل بها للمهندس أو الفني الذي يعمل مباشرة على الجهاز. في حالة تعذر الوصول إلى الخادم ، يتم عرض الخطأ بوضوح على وحدة التحكم ويمكن للمستخدم تسجيل الدخول مباشرة من IPMI لتعديل تكوينات الشبكة المحددة.

غالبًا ما يتم استخدام متغير معدل ومبسط على IPMI ، والمعروف باسم DCMI (واجهة إدارة مركز البيانات) ، من قبل مراكز البيانات لأنه يتضمن بعض الوظائف المهمة لأنظمتها (مثل الحد من الطاقة إلى الخادم) مع التخلص من الوظائف الأخرى غير المطلوبة لأغراضهم.

فوائد IPMI

هناك عدد من الأسباب وراء تفوق IPMI على البرامج التقليدية المستخدمة في تشخيص نظام الخادم. يعتمد معظمها على الحقائق القائلة بأن IPMI قادر على إدارة الآلات في مواقع مادية متعددة ، وأنه قادر على مراقبة الأجهزة "من الخارج" بدلاً من "من الداخل" ؛ أي أنه برنامج ثابت يعمل على اللوحة الأم للجهاز ولا يعتمد على نظام تشغيل الجهاز. الفوائد الرئيسية:

- إدارة "بدون وكيل" بوظائف عن بُعد: ليست هناك حاجة إلى وكلاء إدارة لنظام تشغيل الخادم ، ويمكن إعادة تشغيل الأجهزة وإدارتها خارج الموقع.

- الاسترداد بشكل مستقل عن حالة الكمبيوتر: يمكن لـ IPMI إصدار أوامر للأجهزة المدارة سواء كانت قيد التشغيل أم لا ، طالما أنها متصلة بالتيار الكهربائي.

- الوظائف قبل التمهيد أو بعد فشل نظام التشغيل: IPMI قادر على تسهيل التعديل على BIOS أو الإعدادات الأخرى بغض النظر عن حالة نظام التشغيل ، على عكس الطرق التقليدية التي تتطلب الوصول إلى نظام التشغيل أو تسجيل الدخول إلى SSH.

- المراقبة التنبؤية: تتم مراقبة سلامة الخادم باستمرار ، لتوفير تحذير مسبق لأعطال النظام المحتملة.

- التشخيص المسبق: يسمح IPMI غالبًا بتشخيص مشكلات النظام قبل بدء الإصلاحات ، مما يوفر الوقت والمال خاصةً إذا كان الجهاز خارج الموقع.

- الاستخدام البسيط: يتم التحكم بشكل مركزي بحيث يمكن التعامل مع تغييرات تكوين النظام أو زيادة الطاقة / خفض الطاقة باستخدام شاشة ولوحة مفاتيح وماوس.

- مدعوم عالميًا: يتم دعم IPMI من قِبل جميع بائعي الأجهزة تقريبًا ، وغالبًا ما يتم تضمينه في سعر شراء الخادم.

عيوب IPMI

لا يوجد سوى عدد قليل من العيوب الرئيسية لـ IPMI ، وفي جميع الحالات تقريبًا ، تفوق الفوائد هذه بكثير.

- قد يتطلب التكوين الأولي أحيانًا عدة محاولات ، على الرغم من أن مسح تكوينات الشبكة من خلال BIOS يمكن أن يحل المشكلة عادةً.

- قد تفشل الشبكة بعد تبديل المنافذ على اللوحة الأم أو بعد تثبيت تصحيحات IPMI. عادة ما تكون هذه المشكلات قابلة للحل بسهولة عن طريق إعادة التشغيل ؛ في بعض الأحيان ، إعادة التكوين ضرورية.

- يدعي بعض المحللين أن IPMI ليس نظامًا آمنًا كما ينبغي. وهم يعتقدون أن نقاط الضعف في التصميم في البروتوكولات والتكوين تجعل تثبيتات IPMI عرضة للهجوم أو الاختراق على الرغم من التصحيحات.

على الرغم من هذه المشكلات القليلة ، تم اعتماد IPMI عالميًا تقريبًا من قبل مراكز البيانات ومضيفي الويب باعتباره الطريقة الأكثر كفاءة واقتصادية لمراقبة وإدارة شبكاتهم.

مقدمة

تم تجهيز معظم خوادم Firstdedic بوحدة IPMI ، لكن العديد من المستخدمين لا ينتبهون لهذا الخيار.

IPMI هو اختصار يرمز إلى واجهة إدارة النظام الأساسي الذكية ويتم ترجمته إلى اللغة الروسية كـ "واجهة إدارة النظام الأساسي الذكية".

ما هو هذا الجهاز. هذه وحدة موجودة مباشرة داخل الخادم ويتوفر موصل إيثرنت إضافي بالخارج.

في حالة فقدان السيطرة على الخادم ، من الممكن الانتقال إلى العنوان المحدد ، وبعد تسجيل الدخول ، اتخاذ خطوات لاستكشاف المشكلات وإصلاحها أو الحصول على معلومات حول المشكلة.

بشكل أساسي ، تُستخدم هذه الوحدة لمراقبة بعض الوظائف المضمنة في أجهزة الخادم والتحكم فيها ، مثل: مراقبة مستشعرات درجة الحرارة ، وأجهزة استشعار الجهد ، وحالة مصدر الطاقة ، وسرعة المروحة ، والتسجيل ، واتصال الصور ، وما إلى ذلك. لاحظ أن هذه الميزات متاحة بغض النظر عن المعالج أو نظام التشغيل أو BIOS. الإدارة متاحة حتى عند إيقاف تشغيل الخادم.

لسوء الحظ ، لم يكن من الممكن حتى الآن أتمتة توفير الوصول إلى IPMI ، لذلك يمكن الحصول على الوصول عند الطلب إلى الدعم الفني.

عند الطلب ، يتم إصدار عنوان IP حيث توجد الواجهة ، بالإضافة إلى بيانات التفويض. الوصول ليس كاملا ، محدودا الحسابمستوى المشغل.

يمكن الوصول إلى IPMI إما من خلال متصفح أو باستخدام تطبيق IPMIView. في الحالة الأولى ، ستحتاج إلى Java مثبت مسبقًا ومكون إضافي للمتصفح ، في الحالة الثانية - Windows أو MacOS ، أو توفير Java للإصدار متعدد الأنظمة الأساسية من IPMI View.

وصول المستعرض

بعد التفويض ، تفتح الصفحة الرئيسية ، حيث يمكنك الوصول إلى IP-KVM (نوع من الشاشة الافتراضية التي تنقل صورة فيديو من الخادم إلى العميل المتصل. وهي مفيدة جدًا في حالة حدوث خطأ في تكوين الشبكة ، نظام التشغيل التثبيت ، أو عند حظر عناوين IP على مستوى مركز البيانات) ، وكذلك الاطلاع على الحالة الحالية للخادم ، قم بتشغيل الخادم وإيقاف تشغيله وإعادة تشغيله (أزرار الطاقة وإيقاف التشغيل وإعادة التعيين ، على التوالي ، في Power Control عبر منطقة IPMI).

يؤدي النقر فوق الزر "تحديث صورة المعاينة" إلى تحديث معاينة الشاشة الافتراضية. وعند النقر فوق الشاشة السوداء نفسها ، سيتم فتح عميل IP-KVM JAVA وستتمكن من الوصول إلى واجهة نظام التشغيل الخاص بك مباشرةً باستخدام لوحة المفاتيح والماوس. ولكن لكي تعمل ، تحتاج إلى تثبيت JAVA ومكوِّن إضافي للمتصفح.

في علامة التبويب Server Health في القائمة الرئيسية ، يمكنك عرض حالة الخادم والحصول على معلومات حول سرعة المروحة ودرجة الحرارة والجهد

الوصول باستخدام تطبيق سطح المكتب

بالإضافة إلى إصدار المتصفح ، هناك أيضًا إصدار سطح المكتب - IPMI View ، الموجود في إصدارات Windows و MacOS و Java. هذا الأخير متعدد المنصات.

كل شىء أحدث الإصداراتيتوفر عرض IPMI بالإضافة إلى الوثائق على خادم بروتوكول نقل الملفات الرسمي الخاص بالشركة المصنعة - ftp://ftp.supermicro.com/utility/IPMIView/.

على عكس إصدار المتصفح ، الذي يتم تنزيله وتشغيله فقط عند الاستخدام ، يتم تثبيت IPMI View على جهاز كمبيوتر ، وأثناء التشغيل ، يقوم ببساطة بالاتصال بالخادم المطلوب.

في البداية ، تحتاج إلى إضافة جميع خوادمك إلى إعدادات التطبيق باستخدام زر "إضافة نظام جديد" (ملف ← جديد ← نظام)

أين في حقل عنوان IPMI: تحتاج إلى إضافة IP الذي تلقيته عند طلب الوصول إلى IPMI من الدعم الفني.

للاتصال بواجهة IPMI ، بعد إضافتها إلى مجال IPMI ، ما عليك سوى النقر نقرًا مزدوجًا فوق النظام المحفوظ.

بعد النقر فوق الزر "تسجيل الدخول" والترخيص الناجح ، ستتغير نافذة تسجيل الدخول إلى واجهة إدارة النظام الأساسي إلى حد ما: ستظهر معلومات حول إصدار IPMI المستخدم ، وفي الجزء السفلي من علامة التبويب مع العمليات المتاحة.

عند التبديل إلى بعض علامات التبويب ، سيكون من الملاحظ كيف يطلب التطبيق معلومات من IPMI ويعرضها في شكل أكثر قابلية للقراءة.

على سبيل المثال ، ستعرض علامة تبويب المستشعرات البيانات في شكل رسومي ، والذي يكون مرئيًا إلى حد ما أكثر من مجرد أرقام ، كما هو الحال في إصدار المتصفح.

ستوفر علامة التبويب IPM Device الوصول إلى معلومات حول حالة الخادم وإدارته: إيقاف التشغيل والتشغيل وإعادة التشغيل وإعادة التعيين (Power Down و Power Up و Power Cycle و Reset ، على التوالي).

لإغلاق الجلسة الحالية وقطع الاتصال بـ IPMI ، حدد جلسة → إغلاق عنصر القائمة

هناك العديد من التقنيات والمنتجات المتاحة لمساعدة مسؤولي الشبكة على زيادة وقت تشغيل الخادم إلى أقصى حد. لذلك ، كان من الضروري أن تكون معايير الإدارة موحدة للجميع. يعد معيار IPMI (واجهة إدارة النظام الأساسي الذكي) اليوم أحد أهم المعايير المفتوحة وهو موجود في جميع منصات Supermicro.

تشتمل معظم اللوحات الأم Supermicro على فتحة مخصصة تدعم بطاقات IPMI 2.0 (IPMI عبر LAN). تتيح تقنية IPMI إمكانية إدارة الخادم واستعادته عن بُعد بغض النظر عن حالته وحالته. يتم توفير الاتصال بوحدة التحكم في الإدارة عن بُعد باستخدام وحدة تحكم الشبكة المضمنة باستخدام عرض النطاق الترددي الإضافي. إنه حل أجهزة مستقل عن نظام التشغيل. يعد IPMI 2.0 طريقة سريعة وغير مكلفة لإدارة الخادم ومراقبته وتشخيصه واستعادته عن بُعد.

نظرًا لأن IPMI مستقل تمامًا عن نظام التشغيل ، يمكن إجراء المراقبة والإدارة والتشخيص واستعادة الأنظمة حتى في حالة "تجميد" نظام التشغيل أو إيقاف تشغيل الخادم. تنفذ تقنية IPMI وظائف عرض الإخطارات حول الحاجة إلى استعادة المكونات - وهذا يجعل من الممكن مراقبة حالة النظام والاستجابة لمشاكل الأجهزة المحتملة قبل ظهورها. تعمل وظيفة مراقبة الأجهزة أيضًا على تقليل احتمالية حدوث مثل هذه المشكلات. بالإضافة إلى ذلك ، يمكنك تتبع العبث بجهاز الخادم عن طريق تكوين IPMI لاكتشاف فتحات الهيكل. يتم ضمان سلامة الموظفين من خلال استخدام الحقوق وكلمات المرور متعددة المستويات جنبًا إلى جنب مع تقنيات تحديد الهوية والتشفير الخطي. تدعم بعض وحدات IPMI 2.0 KVM-over-Lan. هذا يجعل من الممكن تسجيل الدخول عن بعد إلى نظام التشغيل على الخادم وإجراء المعالجات اللازمة لتكوينه ، أو لتثبيت وإزالة البرامج الضرورية.

يعد IPMI سهل الاستخدام حيث يتم توفيره عادةً مدمجًا بالفعل في خادم أو جهاز مستقل. والأهم من ذلك أنها لا تتطلب نفقات مالية. ويسمح لك بالتحكم في النظام في تلك اللحظات التي يكون فيها البرنامج عاجزًا - على سبيل المثال ، عندما "يتجمد" نظام التشغيل. وبالتالي ، فإن تقنية IPMI وأدوات وتقنيات الإدارة الحالية تكمل بعضها البعض بشكل مثالي. ولإدارة الخادم بشكل فعال ، تحتاج إلى استخدام موارد البرامج والأجهزة. -

فوائد تقنية IPMI

- التحكم عن بعد في إمدادات الطاقة والمراوح والجهد ودرجة الحرارة بغض النظر عن نوع وحالة وحدة المعالجة المركزية ونظام التشغيل

- تسجيل الأحداث الجارية

- دعم DOS ، إعداد BIOS ، Windows 2003 ، Linux

- التحكم في الأزرار الموجودة على العلبة: إعادة تعيين ؛ الطاقة انخفضت؛ رفع الطاقة

حماية كلمة المرور

وحدات Altusen IP9001 و IPMI: أدوات مضمنة للتحكم في الكمبيوتر عن بُعد

عادة ما يتم تصنيع وحدات التحكم عن بعد ، ومن أشهرها مفاتيح KVM ، في شكل تركيبات خارجية. ولكن هناك فئة أخرى من الأجهزة ، تم تصميمها أيضًا للتلاعب عن بُعد باستخدام معدات الخادم ، وهي مدمجة مباشرة في الكائن المتحكم فيه. لا يستطيع كل مدير نظام تخيل أنشطته دون استخدام الوصول عن بعد إلى الخوادم تحت إشرافه ، وفي نسختين: المراقبة عن بعد لحالة المعدات والتنفيذ عن بعد للوظائف الإدارية. عادةً ما يتم إنجاز هذه المهام عن طريق الوصول إلى وحدة تحكم نصية أو سطح مكتب رسومي. من الممكن تنظيم جهاز التحكم عن بعد طرق مختلفة، وأكثرها شيوعًا هي الأدوات البرمجية. يأتي كل بائع خادم ونظام تخزين تقريبًا ببرنامج لمراقبة الصحة عن بُعد والتنبيهات الهامة وإدارة الأجهزة.

لا تشغل الوسائل المضمنة للوصول عن بُعد التي يوفرها نظام التشغيل المكان الأخير ، ناهيك عن بعض منتجات الجهات الخارجية. لكن في بعض الأحيان تكون أدوات البرامج عاجزة عن المساعدة في استكشاف المشكلات وإصلاحها دون الوصول المباشر إلى الخادم. يحدث هذا ، على سبيل المثال ، في حالة حدوث عطل في الأجهزة ، ولا يمكن تصحيح الموقف إلا من خلال إعادة التشغيل البارد أو حتى الحاجة إلى إيقاف تشغيل / تشغيل الطاقة. في مثل هذه الحالات ، يأتي حل الأجهزة والبرامج المتخصصة للإنقاذ ، وهو عبارة عن وحدة تحكم خاصة مثبتة على اللوحة الأم. يتم توفير مصدر الطاقة الخاص به من مصدر احتياطي أو بشكل مستقل بشكل عام. يمكن الوصول إليها من خلال واجهة الشبكة ، بالإضافة إلى ذلك ، يمكن أن تكون هناك قناة أخرى - من خلال منفذ COM مستقل أو مودم. تتمتع وحدة التحكم هذه بالوصول إلى أجهزة الاستشعار الموجودة على اللوحة الأم ، ويمكنها أيضًا إجراء إعادة تعيين الأجهزة وتشغيل / إيقاف تشغيل الطاقة. يتم التحكم في هذه الوظائف من محطة العمل> ، الذي تم تثبيت العميل عليه ، يتفاعل مع وحدات التحكم ويسمح بمراقبة / إدارة مجموعة من الخوادم المجهزة بمثل هذه الوحدات.>

Altusen IP9001 وحدة تحكم IP9001 هي في الأساس "كمبيوتر في جهاز كمبيوتر". يوفر هذا الحل استقلالية كاملة عن الأجهزة عن الخادم المُدار. يتم تنفيذ الوصول إلى العقدة البعيدة عبر واجهة الويب ويسمح لك بإجراء أي عمليات مع الكمبيوتر الذي يتم خدمته ، بما في ذلك تشغيل / إيقاف وإعادة تعيين الأجهزة. الجهاز عبارة عن وحدة تحكم PCI لـ جهاز التحكمعبر بروتوكول TCP / IP ، مصمم ليتم تثبيته في أي جهاز كمبيوتر مزود بالواجهة المناسبة. في الواقع ، IP9001 هو كمبيوتر مستقل مع معالج خاص به IBM PowerPC 405GPr - إصدار 400 ميجاهرتز من 405GP المعروف بالفعل ، تم تصنيعه بترددات على مدار الساعة تبلغ 266 و 300 ميجاهرتز. يتضمن هذا المعالج واجهة PCI مدمجة ووحدات تحكم SDRAM و Ethernet. بالإضافة إلى ذاكرة الوصول العشوائي وذاكرة القراءة فقط المطلوبة ، تحتوي اللوحة على وحدة تحكم الرسومات ATI Rage XL الخاصة بها ، وللاتصال بالشبكة لديها منفذ إيثرنت RJ-45. وتجدر الإشارة أيضًا إلى القدرة على العمل عبر شبكة الهاتف باستخدام وحدة مودم إضافية (موصل RJ-11) - سيساعد ذلك في حالة عدم الوصول إلى العقدة التي يتم التحكم فيها عبر الشبكة المحلية. بالإضافة إلى ما سبق ، فإن وحدة التحكم عن بعد مجهزة بمجموعة مناسبة من الواجهات الطرفية ، بما في ذلك RS-232 ومحور USB 2.0. يتم تشغيل الجهاز بطريقتين - من خلال ناقل PCI ومصدر خارجي مصمم لضمان الاستقلال عن الكمبيوتر الذي يتم التحكم فيه. توفر وحدة التحكم عن بعد للمشغل مجموعة كاملة من الإمكانات المتاحة مباشرة من الخادم نفسه ، بما في ذلك العمل في وضع وحدة التحكم عن بعد ومراقبة جهد النظام ودرجة الحرارة وتشغيل / إيقاف التشغيل وإعادة التشغيل. الدعم قرص افتراضييسمح لك القرص المضغوط ومحرك الأقراص المرنة بتثبيت التحديثات والبرامج وتمهيد نظام التشغيل من الوسائط الموجودة فعليًا على محطة العمل البعيدة. يسمح البرنامج بدعم 64 حسابًا مع حقوق وصول تحكم متباينة لكل مشغل. الجهاز مصمم ليعمل تحت Windows 2000/2003 / XP ، إصدارات Red Hat 8.0 وما فوق. IPMI (واجهة إدارة النظام الذكي).

يعتمد نوع آخر من الأجهزة المضمنة المصممة حصريًا لأنظمة الخوادم على مجموعة من مواصفات IPMI التي طورتها مجموعة أجهزة خادم Intel و HP و NEC و Dell لأدوات المراقبة / الإدارة عن بُعد. وهي تشتمل على ثلاثة مواصفات: واجهة إدارة ذكية للمنصة ؛ ناقل إدارة النظام الذكي (IPMB) وناقل إدارة الهيكل الذكي (ICMB). IPMB هو أحد مواصفات الواجهة الداخلية للمراقبة / الإدارة المتقدمة داخل نظام واحد ، ويحدد ICMB مواصفات الواجهة الخارجية بين الأنظمة المتوافقة مع IPMI.

توفر موسعات IPMI ، على الرغم من صغر حجمها ، تحكمًا كاملاً في الخادم بعد إصدار الإصدار 1.0 في عام 1998 ، تم إصدار 1.5 ، والمواصفات حاليًا هي 2.0. تم بالفعل دعم هذا المعيار من قبل 171 مصنعًا للمعدات ، وتستمر القائمة في النمو. تمت الموافقة على الإصدار 1.5 في الربع الأول من عام 2001. وقد اشتمل بالفعل على الميزات التالية: أدوات مراقبة درجات الحرارة ، والجهود ، وسرعات المروحة ، ومستشعرات العبث بالعلبة ؛ إعادة تعيين وإدارة الطاقة ؛ تسجيل الأحداث مؤقت جهاز المراقبة؛ الوصول والإخطار عبر منفذ COM والشبكة المحلية ؛ حافلات متخصصة للمراقبة. تم اعتماد الإصدار 2.0 في فبراير 2004. وهو يتضمن عددًا من الميزات الإضافية مثل Serial Over LAN ، وتشفير الحزمة ، والبروتوكولات الداخلية والخارجية ، وأدوات الأمان المحسّنة ضد الوصول غير المصرح به ، والإضافات الإضافية لمراقبة الهياكل المعيارية (الخوادم النصلية) وأدوات الإنشاء الشبكات الافتراضية (للإدارة فقط). تم تجهيز اللوحات الأم للخوادم القائمة على منصة Intel 7500 لـ Xeon Prestonia مع ناقل 400 MHz بأدوات IPMI. كانت الوحدة النمطية SMC-0001 ، المتوافقة مع IPMI-1.5 ، المصنوعة كلوحة صغيرة مع معالج متخصص ومنفذ COM الخاص بها في بنية مشابهة لوحدات ذاكرة SO-DIMM. تستند جميع اللوحات تقريبًا إلى Intel 7520/7525 / منصة 7320 ، بالإضافة إلى Intel 7221 for Pentium 4 تقوم بتثبيت وحدة AOC-IPMI20-E ، والتي تتوافق بالفعل مع IPMI 2.0.

معمارية IPMI 2.0. اليوم هو المعيار الرئيسي الذي اعتمده مطورو أنظمة الخادم.

منصات الخوادم 7230 لمنصات Pentium D و 1U 6014P لسلسلة Xeon لها بنية جديدة لبطاقات IPMI. يحتوي على فتحة مشابهة لـ PCI-X x16 ، فقط بمفتاح مقلوب. هذه البطاقات (AOC-1UIPMI-B و AOC-LPIPMI-LANG) مشابهة وظيفيًا لبطاقة AOC-IPMI20-E ، لكنها مجهزة بـ Intel 82541PI Gigabit NIC إضافي. تم تصميم وحدة AOC-LPIPMI-LANG للتثبيت في علبة عادية أو 2U ، و AOC-1UIPMI-B - في علبة 1U وغير مجهزة ببطاقة شبكة (وهي متوفرة اختياريًا باعتبارها AOC منفصلة- 1UIPMI-LANG). بشكل افتراضي ، تستخدم AOC-IPMI20-E أول وحدة تحكم للشبكة متوفرة على اللوحة الأم ، وتستخدم AOC-1UIPMI-B و AOC-LPIPMI-LANG وحدة التحكم الإضافية ، إذا تم تثبيتها. أثناء التثبيت ، تتم برمجة البرنامج الثابت المتوافق مع اللوحة الأم أولاً في وحدة IPMI ، ثم يتم تعيين عنوان IP. في نظام التشغيل ، يمكن استخدام بطاقة الشبكة نفسها بالتوازي مع احتياجات أخرى بعنوان IP مختلف عن ذلك المعين لـ IPMI. كقاعدة عامة ، يوصى باستخدام هذا الأخير لأسباب أمنية لتخصيص شبكة منفصلة. لمراقبة / إدارة الأنظمة باستخدام محولات IPMI ، يتم استخدام أداة خاصة IPMIView20 ، والتي تتعرف على محولات جميع الإصدارات. يتيح لك العثور على محولات IPMI في نطاق محدد من العناوين ، وتجميع الأنظمة المكتشفة وفقًا لمعيار محدد. للوصول إلى خادم معين ، من الضروري تمرير مصادقة كلمة المرور ، ويستخدم IPMI 2.0 التحكم في كلمة المرور والتشفير ، بالإضافة إلى التمايز متعدد المستويات لحقوق الوصول. يوفر برنامج إدارة الخوادم عبر IPMI للمشغل ليس فقط مجموعة من الوظائف الأساسية ، ولكن أيضًا مراقبة البيانات في رسم بياني مناسب. تعد إمكانيات المراقبة / الإدارة الرئيسية التي توفرها محولات IPMI قياسية: تسجيل أحداث النظام ، ومراقبة درجة الحرارة ، والجهد ، وسرعات المروحة ، وأجهزة الاستشعار الأخرى. لديه القدرة على إعادة التشغيل والتشغيل / الإيقاف والدورة - إيقاف التشغيل المتسلسل ثم التشغيل. تتوفر جميع هذه الوظائف في وضعين: التحكم في الطاقة الرشيق - الإغلاق الصحيح لنظام التشغيل من خلال الوكيل المثبت عليه (وكيل GPC متاح فقط لنظامي التشغيل Windows و Linux) ، والتحكم في طاقة الهيكل - إعادة تعيين / إيقاف التشغيل. النص يتم الوصول إلى وحدة التحكم عن طريق إعادة تعيينها إلى منفذ COM وتنفيذ إعادة توجيه SOL (Serial Over LAN). يتيح لك هذا الأخير الوصول إلى وحدة التحكم النصية لخادم بعيد ، والتغيير عن بُعد ، على سبيل المثال ، إعدادات BIOS. بنفس الطريقة ، يمكنك الوصول إلى قائمة تمهيد Windows أو وحدة التحكم النصية Linux / UNIX.

خاتمة

تم تصميم الأجهزة الموضحة في هذه النظرة العامة لإنجاز نفس المهمة - لتبسيط صيانة الأنظمة البعيدة قدر الإمكان. الفرق الرئيسي بينهما هو النطاق. إذا كان Altusen IP9001 مناسبًا لأي نظام ، فإن تثبيت وحدات IPMI يقتصر حصريًا على منصات الخوادم. اليوم ، تسعى العديد من شركات التطوير جاهدة لتضمين مثل هذه الوحدات في أنظمتها. لذلك ، في 15 يونيو ، قامت شركة ATEN International Co. المحدودة. أعلنت شركة Micro-Star International Co. المحدودة. (MSI) لخط إنتاج الخادم الخاص بها. ستقوم MSI بدمج البرامج الثابتة ATEN في مجموعة خوادم AMD لتزويد العملاء بقدرات إدارة الخادم التي يحتاجون إليها ، وتقوم Supermicro أيضًا بإعداد أدوات مراقبة / إدارة AOC-SIMLP IPMI 2.0 جديدة لمنصة Bensley ، والتي ستدمج IPMI KVM عبر قدرات الشبكة المحلية. ...