ネットワーク接続管理プログラム

組み込みの OS 管理ツールは必ずしも便利ではないか、十分な機能を備えていないことが多いため、システム管理者の武器は、日常のタスクを大幅に簡素化する便利なユーティリティ、アドオン、およびスクリプトで徐々に補充されます。 発見された解決策が、特定の問題に対処するのに役立つだけでなく、無料で配布されると、2 倍の喜びを感じます。

高度な IP スキャナー

システム管理者は、ネットワーク上で実行されているシステムに関するすべてを把握し、それらにすばやくアクセスする必要があります。 このタスクは、高速マルチスレッド スキャン用に設計された Advanced IP Scanner によって支援されます。 ローカルネットワーク. AIPS は、予約なしで完全に無料で提供されます。 プログラムは非常にシンプルで使いやすいです。 開始後、AIPS はインストールされているホストのネットワーク インターフェイスの IP アドレスをチェックし、スキャン パラメータで IP 範囲を自動的に指定します。 IP を変更する必要がない場合は、スキャン操作を開始する必要があります。 結果は、アクティブなすべてのリストです ネットワーク デバイス. それぞれについて、考えられるすべての情報が収集されます: MAC アドレス、メーカー ネットワークカード, ネットワーク名、ログインしているユーザー、利用可能な共有とサービス ( 共有フォルダ、HTTP、HTTPS、および FTP)。 速度の変更や特定の種類のスキャンの除外など、ほぼすべてのスキャン オプションを設定できます。 ネットワーク リソース(共有フォルダー、HTTP、HTTPS、および FTP)。 ワンクリックで任意のリソースに接続できます。リストでマークするだけです。 AIPS は Radmin プログラムと統合されており、スキャン プロセス中に Radmin サーバーを実行しているすべてのマシンを検出します。 スキャン結果は、ファイル (XML、HTML、または CSV) にエクスポートしたり、お気に入りに保存したりできます (ドラッグ アンド ドロップがサポートされています)。 将来、目的のクライアント コンピュータにアクセスする必要がある場合、ネットワークを再スキャンする必要はありません。 リモート デバイスが Wake-on-LAN 機能をサポートしている場合は、対応するメニュー項目を選択することでオンとオフを切り替えることができます。

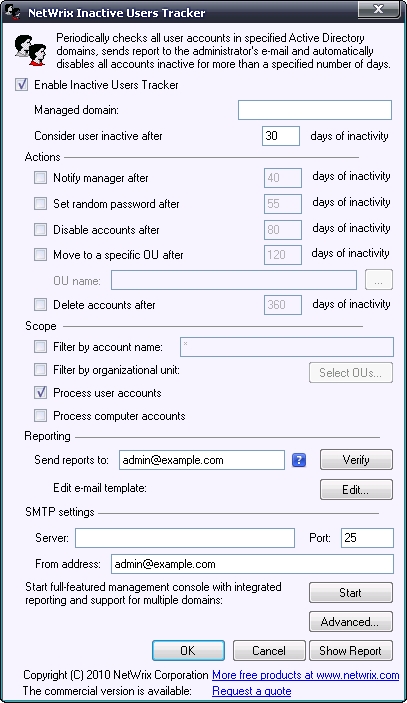

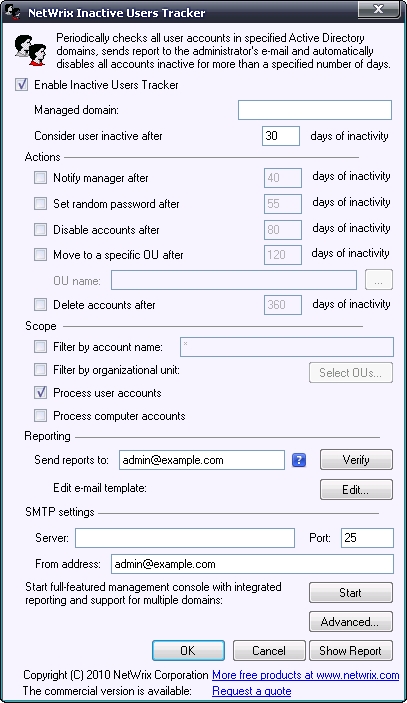

IT インフラストラクチャの変更を監査するためのソリューションの開発を専門とする会社である NetWrix は、Windows の管理を大幅に簡素化するために設計された 10 個の無料で非常に便利なユーティリティを提供しています。 たとえば、NetWrix Inactive Users Tracker を使用すると、最も差し迫ったセキュリティ問題の 1 つである、しばらく誰も使用しない非アクティブなアカウント (解雇された従業員、出張、昇進、一時的なアカウントなど) の存在を解決できます。 HR が変更について IT 部門に警告することはめったになく、攻撃者はそのようなアカウントを簡単に利用できます。 ユーティリティは定期的にすべてをチェックします。 アカウント一定期間アクセスされていないドメインとレポート。 無料版では、アクションとして電子メールによる警告のみを指定できます (SMTP パラメータを設定するだけで十分です)。管理者は他のすべての操作を手動で実行しますが、この場合は警告で十分です。 有料版で利用可能です: 自動インストールランダム パスワード、アカウントを非アクティブ化して別の OU に移動、OU をフィルタリングしてアカウントを検索します。 別の PowerShell コマンドレットである get-NCInactiveUsers が提供されています。これにより、非アクティブなユーザーのリストを取得し (「lastLogon」属性がチェックされます)、対応するスクリプトを簡単に記述できます。

WinAudit フリーウェア

WinAudit は、完全なシステム監査を実行できる Parmavex Services の無料ユーティリティです。 インストール不要、モードで実行可能 コマンドライン. このプログラムは、シンプルでローカライズされたインターフェイスを備えており、すべてのデバイスでの実行がサポートされています。 Windows のバージョン、64ビットのものを含みます。 データ収集には約 1 分かかります (プロセスの所要時間は、オペレーティング システムとコンピューターの構成によって異なる場合があります)。結果のレポートは 30 のカテゴリ (カスタマイズ可能) で構成されます。 その結果、管理者は、システム、インストールされたソフトウェア、およびアップデートに関する情報を取得し、バージョンとベンダー、接続されているデバイスを示すことができます。 開いているネットワーク ポートのリスト (番号、サービス、プログラムなど) および フォルダを開く; アクティブセッション; セキュリティのインストール; 周辺へのアクセス権。 アカウントとグループに関する情報。 タスク/サービスのリスト; 起動プログラム; ログ エントリとシステム統計 (稼働時間、メモリ使用量、ディスク使用量)。 特定のファイルを名前で検索するように設定することもできます。 たとえば、音楽やビデオを検索するには ハードドライブユーザーは、適切な拡張子 (avi、mp3 など) を設定するだけで十分です。 結果は Web ページとして開いたり、多くの一般的な形式 (txt、XML、CSV、PDF) のファイルにエクスポートしたり、データベース (ウィザードの助けを借りて、すべての一般的な形式がサポートされています: MS SQL、MS Access) にエクスポートしたりできます。 、MySQL、Oracle など)、電子メールで送信し、印刷してください。

CheckCfg によるコンピュータ アカウンティング

使用されるオフィス機器とソフトウェアの会計処理の問題は、どの組織でも深刻です。 さまざまな方法で解決できます。オプションの 1 つは、開発者 Andrey TatukovCheckCfg によって提供されています。 このソリューションは、CPU タイプ、RAM サイズ、ディスク容量、S.M.A.R.T など、ハードウェア、OS、およびソフトウェアのデータを定期的に収集します。 等々。 同時に、CheckCfg は数百台のコンピュータに容易に対応します。 結果は便利なツリー形式で表示され、ローカル ディレクトリに簡単にアクセスできます。 各 PC にはインベントリ番号を割り当てることができます。必要に応じて、RTF 形式でレポートを簡単に生成できます。

CheckCfg はプログラム全体の複合体です。 コンピューターに関するデータを直接収集するために、CheckCfg が役割を果たします。これは、OS の起動時に開始され、結果をファイルに書き込みます。 情報の管理とアーカイブは、CheckCfg によって作成されたファイルを処理してデータベースに保存する Sklad アカウンティング プログラムを使用して実行されます。その後、レポートを生成できます。 Sklad_w プログラムを使用すると、現在のコンピュータ構成とオフィス機器の基本データを (IP アドレス、CPU、メモリ、ソフトウェアごとに) 便利に表示できます。 PC 構成の変更を分析し、これについて管理者に通知するには、別のユーティリティ、ドーベルマンが使用されます。 必要な構成ファイルを手動で作成する必要があるため、セットアップはそれほど簡単ではないように思えるかもしれませんが、 詳細な説明サイトと利用可能なテンプレートで、問題なくすべてを処理できます。

MailArchiva オープン ソース版

MS Exchange などの一部のメール サーバーにはメール アーカイブ機能があり、必要に応じて古いメッセージを見つけて、リークを検出することができます。 機密情報事件を捜査するとき。 それ以外の場合は、これらの機能を自分で提供する必要があります。 ソリューション オプションは、最新のほとんどのシステムと互換性のある MailArchiva の開発です。 メールサーバー(Lotus Domino、MS Exchange、MDaemon、Postfix、Zimbra、Sendmail、Scalix、Google Apps)。 SMTP、IMAP/POP3、WebDAV、および Milter プロトコルを介したアーカイブがサポートされています (このプログラムには SMTP および Milter サーバー、IMAP/POP クライアントが組み込まれています)。 すべてのメールを収集しないようにするために、アーカイブ ルールを作成できます。 保存されたデータへのアクセスには、ユーザー (自分のメールのみ)、管理者 (設定と自分のメール)、および監査者 (すべてのメール、ルールによって制限可能) の 3 つのレベルがあります。 MailArchiva のオープン ソース バージョンでは、添付ファイル (Word、PowerPoint、Excel、OpenOffice、PDF、RTF、ZIP、tar、gz) を含む直感的な検索機能も実装されています。 MailArchiva は、Windows、Linux、FreeBSD、および Mac OS X で動作します。

ログのパフォーマンス分析

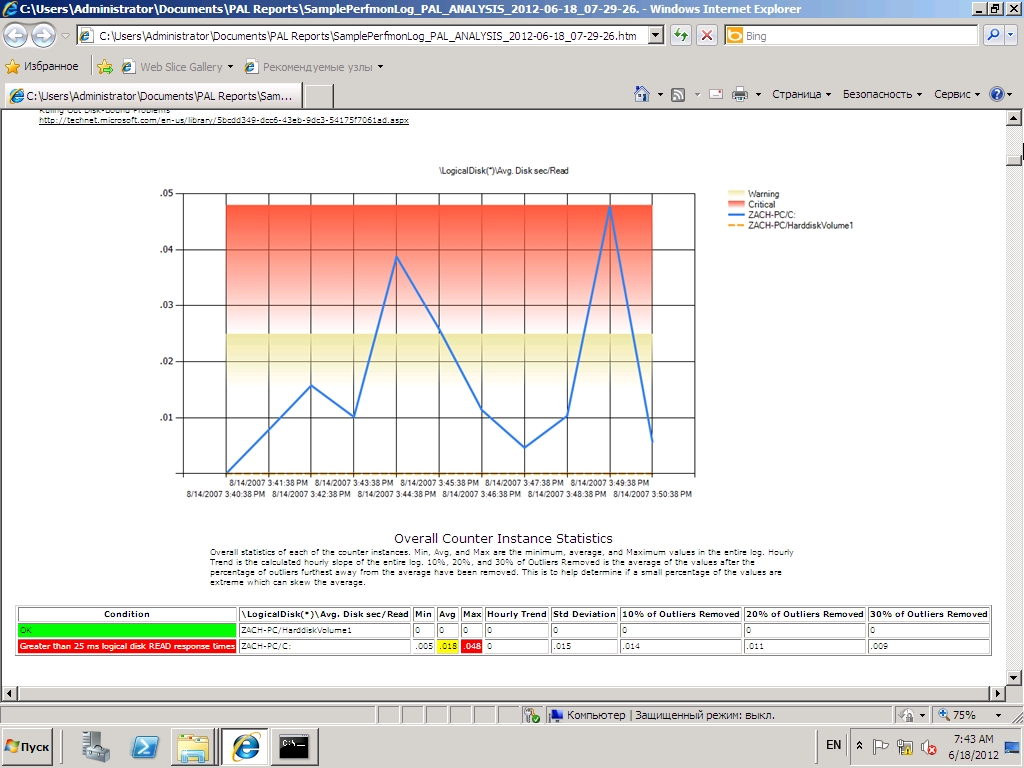

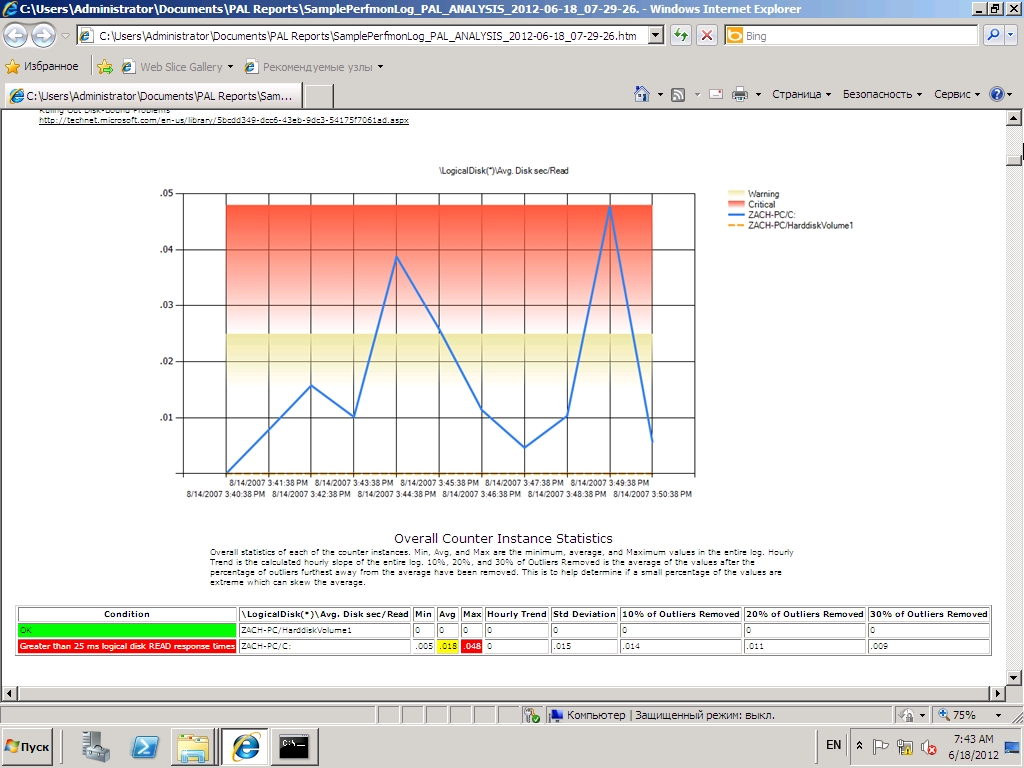

システム パフォーマンスに問題が発生した場合、経験がなければ、標準の Windows パフォーマンス モニターを使用してボトルネックを検出することはかなり困難です。 取得するメトリックと結果を正しく解釈する方法を理解するには、ドキュメントを注意深く確認する必要があります。 PAL ユーティリティ (ログのパフォーマンス分析、pal.codeplex.com) は、ボトルネックの検索を大幅に簡素化します。 起動すると、組み込みのテンプレートを使用してログをスキャンし、分析します。 現在、ほとんどの一般的な MS 製品 (IIS、MOSS、 SQLサーバー、BizTalk、Exchange、Active Directory など。 起動後、管理者は提案されたもののリストからテンプレートを選択するだけで PAL ウィザードで必要なカウンターをアクティブにし、現在のサーバー設定 (CPU の数など)、分析間隔、および結果を保存するためのディレクトリを指定します。 しばらくすると、詳細なレポートが HTML および XML で発行され、説明、カウンター名、インジケーター (最小、平均、最大、および時間ごとの傾向) が含まれます。 その後、レポートを任意のドキュメントに簡単にコピーできます。 ただし、収集されたパラメーターを自分でさらに理解する必要があります。 PAL が特性が緑色のセクターにあることを示している場合でも、心配する必要はありません。 要求自体は PAL.ps1 PowerShell スクリプトに保存され、後で使用するために保存できます。 テンプレートは XML ファイルです。 それらのいずれかを例にとると、独自のバージョンを作成できます。 テンプレートのパラメーターを編集するために、組み込みの PAL エディターが提供されています。

Win7 は公式にサポートされていますが、WinXP (32/64) 以降、MS のすべての OS で動作します。 インストールには PowerShell v2.0+、MS が必要です。 ネットフレームワーク 3.5SP1 および Microsoft .NET Framework 3.5 用の MS Chart コントロール。

仮想ルーターでアクセス ポイントを作成する

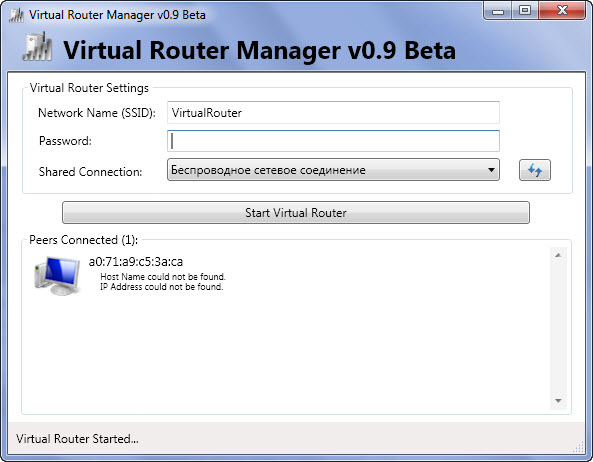

Wi-Fi カードを搭載したコンピュータをアクセス ポイントにする必要がある状況は、今日では決して珍しいことではありません。 たとえば、WLAN を迅速に導入したり、Wi-Fi カバレッジを拡大したりする必要があります。 当初、ワイヤレス カードの動作は、ポイント ツー ポイント、クライアントが相互に接続するとき、またはアクセス ポイントとしての 2 つのモードのいずれかでのみ提供されていました。 Win7/2k8 (Win7 Starter Edition を除く) には仮想化機能があります ネットワーク接続(仮想 Wi-Fi テクノロジ)、1 つの物理 Wi-Fi アダプターを使用して、独自の設定で複数の Wi-Fi モジュールを作成できます。 したがって、コンピューターを Wi-Fi に接続すると同時に、アクセス ポイント (SAPoint、ソフトウェア アクセス ポイント) として機能させることができます。 この仮想ホットスポットへの接続は、WPA2 を使用して保護されています。 コンソールを使用して、Win7 / 2k8R2 を実行している PC をアクセス ポイントに変えることができます。 netsh ユーティリティ、ネットワークと共有センターを通じて、および パブリック・アクセス、または直感的な GUI と非常にシンプルな設定を備えた仮想ルーター アプリケーションを使用して。 仮想ルーターを起動したら、SSD とパスワードを指定して接続し、ホットスポットを有効にするだけです。 必要に応じて、ボタンを 1 つ押すだけでホットスポットの動作を停止することもできます。 さらに、ウィンドウにはポイントへの現在の接続が表示され、それぞれに独自のアイコンを設定し、いくつかのパラメーターを変更できます。

RDC 接続の管理 - RDCMan

為に リモコンで実行されているサーバーと PC ウィンドウ コントロール、設計されたツーリング リモートデスクトップ繋がり。 多くのRDP接続を確立する必要がある場合 各種設定、それで作業するのは不便になります。 各リモート コンピューターの個々の設定を整然と保存する代わりに、次を使用できます。 無料ツールこのプロセスを自動化するリモート デスクトップ接続マネージャー RDCMan 。 起動後、デフォルトで使用され、すべての接続で継承される RDP 接続設定を指定する必要があります。 ここでは、一般的な資格情報、ゲートウェイ、画面設定、セキュリティ設定などを設定します。 次に、必要な数のシステム グループ (目的、場所、OS バージョンなど) を作成します。それぞれに特定の接続設定を指定できます。 最後のステップは、グループにシステムを追加することです。 サーバーを追加するには、入力するだけです ドメイン名、グループ設定と異なるパラメーターがある場合は、すぐにオーバーライドできます。 必要に応じて、ドラッグ アンド ドロップするだけでシステムをグループ間で簡単に移動できます。 システムが多数ある場合は、1 行に 1 つの名前を指定してテキスト ファイルを作成し、空白をユーティリティに入力する方が簡単です。 接続するには、目的のサーバーを選択して、 コンテキストメニュー「接続」をクリックします。 複数の接続を同時にアクティブにして、それらを切り替えることができます。

無料の Active Directory ツール

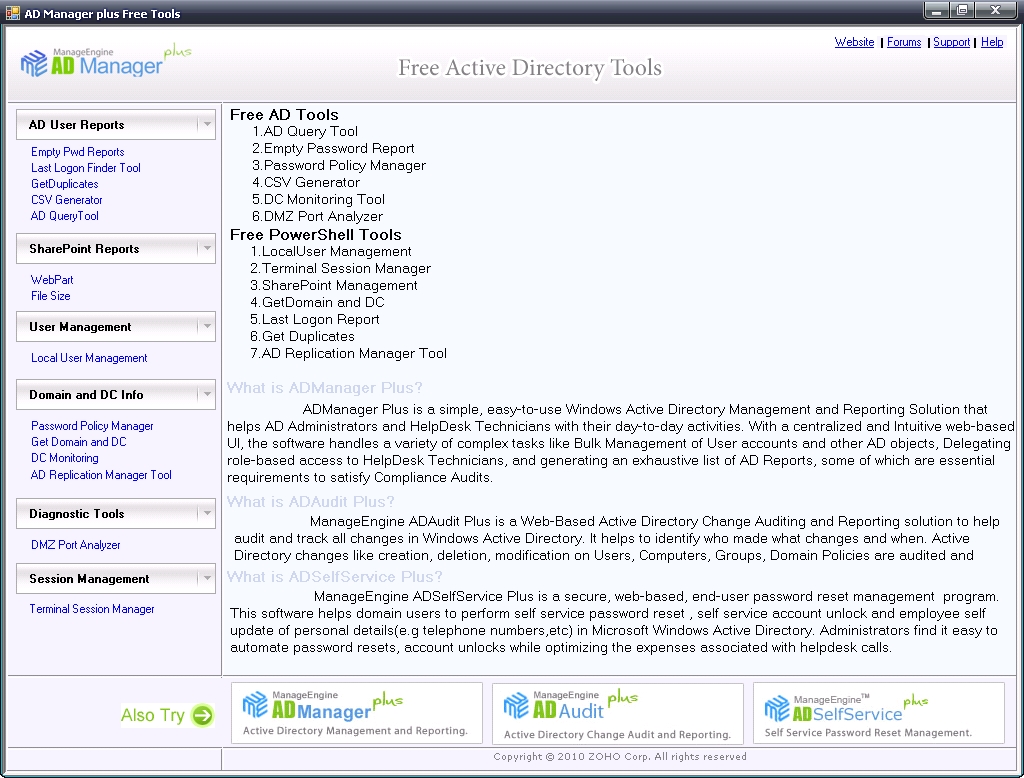

標準ツールを使用して Active Directory 設定を管理することは、必ずしも簡単で便利なわけではありません。 場合によっては、ManageEngine が開発した無料の Active Directory ツール ユーティリティ キットが役立ちます。 このキットは、単一のシェルから実行される 14 のユーティリティで構成されています。 便宜上、AD ユーザー レポート、SharePoint レポート、ユーザー管理、ドメインおよび DC 情報、診断ツール、およびセッション管理の 6 つのグループに分けられます。 たとえば、空のパスワード ユーザー レポートを起動すると、空のパスワードを持つアカウントのリストを取得できます。GetDuplicates - 同じ属性を持つアカウントを取得します。CSVGenerator - Active Directory アカウント データを CSV ファイルに保存します。 その他の機能: 最終ログオン時間レポート、クエリベースの AD データ取得、SharePoint インストールに関するレポート、ローカル アカウント管理、ドメイン パスワード ポリシーの表示と編集、ドメイン コントローラーとその役割のリストの取得、それらのレプリケーションの管理、それらの動作の監視 (読み込みCPU、RAM、 ハードドライブ、パフォーマンスなど)、端末セッション管理など。

コモド タイム マシン

システム復元コンポーネントを使用してシステムを復元する機能は、XP 以降の Windows に組み込まれていますが、その機能は控えめに言っても制限されているため、バックアップがよく使用されます。 サードパーティのアプリケーション. 無料のユーティリティ Comodo Time Machine (comodo.com) を使用すると、OS を任意の場所にロールバックできます。 以前の状態. また、OS が完全に読み込まれなくなった場合でも動作します。 CTM プロセス中に、復元ポイントが (手動またはスケジュールに従って) 作成され、すべてが変更されます。 システムファイル、レジストリ、およびユーザー ファイル。 これは、システム ファイルとレジストリのみを保存および復元するシステムの復元よりも大きな利点です。 最初のコピーには最大サイズがあり、残りのコピーには変更されたファイルのみが保存されます。 無料で貯めるには ディスクスペース古いアーカイブを削除して、定期的に新しいチェックポイントを作成する必要があります。 OS を復元できるようにするために、CTM に関する情報がブート セクタに書き込まれます。 対応するメニューを呼び出すには、Home キーを押すだけです。 また、スケジュールに従って OS の状態を復元することもできます。たとえば、再起動するたびにシステムの「クリーン」バージョンに自動的にロールバックするようにユーティリティの動作を構成できます。 これは、ユーザーがシステムに大量のゴミを残すインターネット カフェなどで役立ちます。 を除外する 完全回復 OS、ユーティリティはアーカイブからより多くを取得する機能を提供します 初期バージョン任意のファイル。 検索が実装されているので、必要なデータを問題なく見つけることができます。

アマンダ

集中化のタスク 予備コピー Windows および *nix を実行しているワークステーションおよびサーバーからのデータは、AMANDA Advanced Maryland Automatic Network Disk Archiver を使用して解決できます)。 当初、プログラムはテープドライブで動作するように作成されましたが、時間の経過とともに、開発者は「仮想テープ」(vtape) と呼ばれるメカニズムを提案しました。 ハードドライブそしてCD/DVD。 AMANDA は、標準的な Unix プログラムのダンプ/復元、GNU tar などへの便利なアドオンであるため、その主な特徴は、これらの基本的なユーティリティの機能の観点から考慮する必要があります。 クライアント サーバー スキームで動作します。 コンピュータへのアクセスには、使用可能なすべての認証方法が使用されます: Kerberos 4/5、OpenSSH、rsh、bsdtcp、bsdudp、または Samba パスワード。 Windows システムからデータを収集するには、特別なエージェントまたは Samba を使用します。 情報の圧縮と暗号化 (GPG または amcrypt) は、クライアントとサーバーの両方で直接実行できます。 すべての冗長設定はサーバー上で排他的に行われ、配信には以下が含まれます 既製のテンプレートそのため、それを理解するのは非常に簡単です。

Server Core 用の Core Configurator 2.0

Server Core モードで Win2k8/R2 を実行しているサーバーの初期構成は、コマンドを使用してコンソールで行います。 タスクを簡素化するために、OS 開発者は、基本的なシステム設定を構成できるインタラクティブな SCONFIG.cmd スクリプトを R2 に追加しました。 代替手段は、素晴らしい Core Configurator である Codeplex で利用できます。 その操作には、NetFx2-ServerCore、NetFx2-ServerCore、および PowerShell コンポーネントが必要です。 Start_CoreConfig.wsf を開始すると、メニューが表示されます。そのメニューには、コマンド ラインから制御する必要がある主な設定へのアクセスを提供するいくつかの項目があります: 製品のアクティベーション、画面解像度の設定、時計とタイム ゾーン、ネットワーク インターフェイス、権限の設定 リモート RDP-接続、ローカル アカウント管理、 窓の設定ファイアウォール、WinRM の有効化/無効化、コンピューター名の変更、 ワーキンググループまたはドメイン、役割、コンポーネント、Hyper-V の設定、および DCPROMO の実行。 「Windows 起動時にロード」チェックボックスをオンにすると、プログラムはシステムとともにロードされます。

Exchange 2010 RBAC マネージャー

Exchange 2010 では、ユーザーと管理者が実行するタスクに基づいて、ユーザーと管理者の特権レベルをきめ細かく制御できる、新しい役割ベースのアクセス モデルが導入されています。 唯一のマイナス点は、PowerShell コマンドレットを使用する組み込みの管理ツールが、すべての人にとって便利で理解しやすいとは思えないことです。 より高度な無料の Exchange 2010 RBAC マネージャー (RBAC エディター GUI、rbac.codeplex.com) は、すべての役割のプロパティを構成するためのクリーンな GUI を提供します。 初心者でもその機能を理解するのは難しくありません。 プログラムは C# で記述され、PowerShell を使用します。 機能するには、Exchange 2010 管理ツールがインストールされている必要があります。

PowerGUI

PowerShell コマンド シェルは、登場するとすぐに、多くのタスクを自動化できるツールを長い間必要としていた Windows 管理者の共感を得ました。 PowerShell の最初のバージョンでは、Microsoft の開発者は多かれ少なかれ機能的なエディターを提供できなかったため、いくつかのサードパーティ プロジェクトがニッチを埋めていました。 現在最も優れているのは PowerGUI です。これは、PowerShell スクリプトを効率的に作成およびデバッグするための便利なグラフィカル インターフェイスを提供します。 同時に、作成者は、多くの問題を解決するための既製のスクリプト セットを提供しています。それらは開発に使用できます。

マルチタブ PuTTY

フリーウェアの PuTTY クライアントは、SSH、Telnet、または rlogin 経由でリモート ホストに接続する必要がある管理者にはよく知られています。 これはとても 便利なプログラム、選択したシステムにすばやく接続するためのセッション設定を保存できます。 唯一の不便な点は、接続数が多いと、デスクトップに多くの負荷がかかることです。 窓を開ける. この問題は、タブ システムを実装する Multi-Tabbed PuTTY アドオンによって解決されます。

情報

PuTTY はもともと Windows 用に開発されましたが、後に Unix に移植されました。結論

多くの場合、特定の問題の解決策について頭を悩ませる必要はありません。ほとんどの場合、他の管理者が既にその問題に遭遇し、独自のバージョン (特定のユーティリティまたはスクリプト) を提供しており、そのために料金を支払う必要さえありません。

ビルトインの OS およびソフトウェア管理ツールは、常に便利または機能的であるとは限らないことが多いため、システム管理者は最終的に、いくつかのタスクを簡素化する便利なユーティリティを取得します。 同時に、多くのソリューションが完全に無料で利用でき、さまざまな側面をカバーしています。 システム管理: 特定の設定の構成から、監査アカウントの管理、トラブルシューティング、およびバックアップまで。 彼らの助けを借りて、IT インフラストラクチャの円滑な運用を保証するだけでなく、より効率的で安全なものにすることもできます。 管理のさまざまな領域に影響を与える 15 の最も有用なソリューションを検討してください。

高度な IP スキャナー

システム管理者は、ネットワーク上で動作しているシステムに関するすべてを把握し、それらにすばやくアクセスする必要があります。 ネットワーク環境 Windows はこれを行うことができません。 この問題は解決できます 高度なプログラム IP スキャナー (radmin.ru/products/ipscanner) は、ローカル ネットワークの高速マルチスレッド スキャン用に設計されています。 AIPS は、予約なしで完全に無料で提供されます。 プログラムは非常にシンプルで使いやすいです。 起動後、AIPS はインストールされている PC の IP ネットワーク インターフェイスをチェックし、スキャン設定で IP 範囲を自動的に規定します。IP を変更する必要がない場合は、スキャン操作を開始するだけです。 その結果、すべてのアクティブなネットワーク デバイスのリストが取得されます。 それぞれについて、可能なすべての情報が収集されます: MAC アドレス、ネットワーク カードの製造元、ネットワーク名、システムに登録されているユーザー、利用可能な共有とサービス (共有フォルダー、HTTP、HTTPS、および FTP)。 ほとんどすべてのスキャン パラメータを設定できます。速度を変更し、特定のタイプのネットワーク リソース (共有フォルダ、HTTP、HTTPS、および FTP) と Radmin サーバーのスキャンを除外します。 ワンクリックで任意のリソースに接続できます。リストでマークするだけです。 AIPS は Radmin プログラムとも統合されており、スキャン プロセス中に Radmin サーバーが実行されているすべてのマシンを検出します。 スキャン結果は、ファイル (XML、HTML、または CSV) にエクスポートしたり、「お気に入り」に保存したり (ドラッグ & ドロップをサポート) したりして、ネットワークを再スキャンすることなく、必要に応じて目的の PC にアクセスできます。 リモート デバイスが Wake-On-Lan 機能をサポートしている場合、適切なメニュー項目を選択することでオンとオフを切り替えることができます。

AIPS は、Windows を実行しているすべてのコンピューターでサポートされています。このプログラムは、Microsoft Platform Ready、Windows 7 Compatible のステータスを持っています。

NetWrix 非アクティブ ユーザー トラッカー

IT インフラストラクチャの変更を監査するためのソリューションの開発を専門とする会社である NetWrix は、Windows OS の管理を大幅に簡素化できる 10 個の無料で非常に便利なユーティリティ (goo.gl/sfQGX) をシステム管理者に提供しています。 たとえば、NetWrix Inactive Users Tracker (goo.gl/jWEj9) を使用すると、最も差し迫ったセキュリティ問題の 1 つである、しばらくの間誰も使用しない非アクティブなアカウントの存在 (従業員の解雇、出張、昇進、臨時など) を解決できます。 .) . IT 部門が変更について警告されることはめったにありませんが、そのようなアカウントは攻撃者によって簡単に使用されたり、解雇された従業員によって単純に「戻ってくる」可能性があります。 このユーティリティは、ドメイン内のすべてのアカウントを定期的にチェックし、一定の日数アクセスされていないアカウントを報告します。 無料版では、電子メールによる警告のみをアクションとして指定できます (SMTP パラメータを設定するだけで十分です)。他のすべての操作は管理者が手動で実行しますが、この場合は警告で十分です。 有料のものは利用可能です - ランダムパスワードの自動設定、アカウントの非アクティブ化と別の OU への移動、およびアカウントを検索するための OU フィルター。 PowerShell コマンドレット get-NCInactiveUsers は個別に提供されます。これにより、(「lastLogon」属性をチェックすることによって) 非アクティブなユーザーのリストを取得し、対応するスクリプトを簡単に記述できます。

WinAudit フリーウェア

WinAudit は、Parmavex Services (pxserver.com/WinAudit.htm) が提供する無料のユーティリティ (商用利用も可能) であり、完全なシステム監査を実行できます。 インストールは不要で、コマンド ラインでも実行できます。 このプログラムはシンプルでローカライズされたインターフェイスを備えており、64 ビット版を含むすべてのバージョンの Windows で実行できます。 データ自体は約 1 分間収集され (オペレーティング システムとコンピューターの構成によって異なる場合があります)、結果のレポートは 30 のカテゴリで構成されます (カスタマイズ可能)。 その結果、管理者は次のようなデータを取得できます。システム、インストールされているソフトウェア、およびバージョンとベンダーを示す更新プログラム、接続されているデバイス、開いているネットワーク ポート (番号、サービス、プログラムなど) と開いているフォルダーのリスト、アクティブなセッション、セキュリティ設定、周辺機器へのアクセス権、アカウントとグループ、タスク/サービスのリスト、スタートアップ プログラム、ログ エントリ、システム統計 (稼働時間、メモリ使用量、ディスク使用量) など。 実際、作業の過程で通常必要とされるすべてのもの。 特定のファイルを名前で検索するように設定することもできます。 たとえば、ユーザーのハード ドライブで音楽やビデオを検索するには、適切な拡張子 (avi、mp3 など) を設定するだけで十分です。 結果は Web ページとして開いたり、多くの一般的な形式 (xml、csv、pdf、テキスト) のファイルにエクスポートしたり、データベース (ウィザードを使用して、一般的なすべての MS SQL、MS Access、MySQL、Oracle などをサポート) にエクスポートしたりできます。 、電子メールで送信され、印刷されます。

コンピュータ アカウンティング CheckCfg

オフィス機器と使用されるソフトウェアの計算の問題は、どの組織でも深刻であり、さまざまな方法で解決できます。オプションの 1 つは、CheckCfg の開発者 (checkcfg.narod.ru) Andrey Tatukov によって提供されます。 このソリューションは、CPU タイプ、RAM サイズ、ディスク容量、S.M.A.R.T. ステータス、モデム接続情報など、ハードウェア、OS、およびソフトウェアのデータを定期的に収集します。 同時に、CheckCfg は数百台のコンピュータで簡単に管理できます。 結果は便利なツリー形式で表示され、ローカル ディレクトリに簡単にアクセスできます。 すべての PC にインベントリ番号を割り当てることができます。必要に応じて、RTF 形式でレポートを簡単に生成できます。 CheckCfg はいくつかのコンポーネントで構成されています。 コンピューターに関するデータを直接収集する場合は、CheckCfg が「責任を負い」、OS の起動時に開始され、結果をファイルに書き込みます。 情報の管理とアーカイブは、CheckCfg によって作成されたファイルを処理してデータベースに保存するアカウンティング プログラム - Sklad を使用して実行されます。その後、レポートを生成できます。 Sklad_w プログラムを使用すると、現在のコンピュータ構成とオフィス機器の基本データを (IP アドレス、CPU、メモリ、ソフトウェアごとに) 便利に表示できます。 PC 構成の変更を分析し、これについて管理者に通知するには、別のユーティリティ、ドーベルマンが使用されます。 必要な構成ファイルを手動で作成する必要があるため、セットアップはネイティブに見えないかもしれませんが、サイトの説明と利用可能なテンプレートを使用すると、問題なくすべてを把握できます.

CheckCfg は「現状有姿」で無償で配布されており、作者の同意なしに、プログラムを第三者に販売したり、プログラムのコードを変更したりすることのみを禁止します。

MailArchiva オープン ソース版

現代の企業におけるビジネス プロセスは、規模に関係なく、これなしでは考えられません。 Eメール. これは、企業内および外部の特派員との情報交換に非常に便利なツールです。 MS Exchange などの一部のメール サーバーにはメール アーカイブ機能があり、機密情報の漏えいを検出するためにインシデントを調査する場合など、必要に応じて古いメッセージを検索できます。 それ以外の場合は、必要な機能を自分で提供する必要があります。 解決策の 1 つは、必要な機能を提供し、Lotus Domino、MS Exchange、MDaemon、Postfix、Zimbra、Sendmail、Scalix、Google Apps などの最新のメール サーバーと互換性がある MailArchiva (mailarchiva.com) の開発です。 SMTP、IMAP/POP3、WebDAV、および Milter (このプログラムには SMTP と milter サーバー、IMAP/POP クライアントが組み込まれています) を介してアーカイブすることができます。 すべてのメールを収集しないようにするために、アーカイブ ルールを作成できます。 保存されたデータへのアクセスには、ユーザー (自分のメールのみ)、管理者 (設定と自分のメール)、および監査者 (すべてのメール、ルールによって制限可能) の 3 つのレベルがあります。 MailArchiva のオープンソース バージョン (openmailarchiva.sf.net) には、添付ファイル (Word、Powerpoint、Excel、OpenOffice、PDF、RTF、ZIP、tar、gz) を含む直感的な検索機能も含まれています。 MailArchiva は、さまざまなオペレーティング システム (Windows、Linux、OS X、および FreeBSD) で動作します。

ログのパフォーマンス分析

システム パフォーマンスに問題が発生した場合、経験がなければ、標準の Windows パフォーマンス モニターを使用してボトルネックを検出することは非常に困難です。 どのメトリックを取得する必要があるか、結果を正しく解釈する方法を理解するには、ドキュメントを読む必要があります。 PAL (ログのパフォーマンス分析、pal.codeplex.com) ユーティリティを使用すると、このタスクがはるかに簡単になります。 起動すると、組み込みのテンプレートを使用してログをスキャンし、分析します。 現在、最も一般的な MS 製品 (IIS、MOSS、SQL Server、BizTalk、Exchange、Active Directory など) の設定があります。 起動後、管理者は提案されたもののリストからテンプレートを選択するだけで PAL ウィザードで必要なカウンターをアクティブにし、現在のサーバー設定 (CPU の数など)、分析間隔、および結果を保存するためのディレクトリを指定します。 起動後、しばらくすると、説明、カウンター名、インジケーター (Min、Avg、MAX、Horly Trend) を含む HTML および XML の詳細レポートを受け取ります。 その後、レポートを任意のドキュメントに簡単にコピーできます。 唯一のことは、収集されたパラメーターを自分で理解する必要があるということです。 PAL が特性が緑のセクターにあることを示している場合でも、心配する必要はありません。 要求自体は PAL.ps1 PowerShell スクリプトに保存され、後で使用するために保存できます。 テンプレートは XML ファイル、any を例にとると、独自のものを作成できます。 テンプレートのパラメーターを編集するために、組み込みの PAL エディターが提供されています。

Win7 は公式にサポートされていますが、WinXP (32/64) 以降の MS のすべての OS で動作します。 インストールには、PowerShell v2.0+、MS .NET Framework 3.5SP1、および Microsoft .NET Framework 3.5 用の MS Chart Controls が必要です。

仮想ルーターでアクセス ポイントを作成する

WiFi カードを搭載したコンピュータをアクセス ポイントにする必要がある状況は、今日では決して珍しいことではありません。 たとえば、ネットワーク上のコンピューターをすばやく接続したり、WiFi カバレッジ エリアを拡大したりする必要があります。 当初、ネットワークカードの操作は、クライアントが相互に接続するときのポイントツーポイント、またはアクセスポイントとしての2つのモードのいずれかでのみ提供されていました。 他のオプションは提供されませんでした。 しかし、Win7/2k8 (Win7 Starter Edition を除く) では、1 つの物理 WiFi アダプターを使用して独自の設定で複数の WiFi モジュールを作成できるため、ネットワーク接続を仮想化することが可能になりました。 つまり、そのようなコンピューターは 無線ネットワーク同時にアクセスポイントでもあります。 アダプターの 1 つをソフトウェア アクセス ポイント (SoftAP) モードで構成できる場合、対応するテクノロジは仮想 Wi-Fi (Intel には My WiFi があります) と呼ばれます。 この仮想ホットスポットへの接続は、WPA2 を使用して保護されています。 通常、新しいオペレーティング システムと互換性のあるほとんどの WiFi カードは、このモードをサポートしています。 Netsh コンソール ユーティリティと Network and Sharing Center を使用して Win7 / 2k8R2 PC をアクセス ポイントに変えることができますが、多くの人はすべてのパラメーターを設定するのが好きではありません。 したがって、CodePlex (virtualrouter.codeplex.com) で利用できる仮想ルーター アプリケーションをお勧めします。 簡単な設定. 仮想ルーターを起動したら、SSD とパスワードを指定してアクセスし、アクセス ポイントをアクティブ化するだけです。 必要に応じて、ボタンを 1 つ押すだけでホットスポットを停止することもできます。 さらに、ウィンドウにはポイントへの現在の接続が表示され、それぞれに独自のアイコンを設定し、いくつかのパラメーターを変更できます。

RDC 接続の管理 - RDCMan

Windows 環境で実行されているサーバーと PC のリモート コントロールには、リモート デスクトップ接続スナップインが使用されます。 設定が異なる接続が多数ある場合、それを操作するのはやや不便です。 各コンピューターの個別の設定を保存する代わりに、無料のリモート デスクトップ接続マネージャー (RDCMan) ツールを使用して、このプロセスをある程度自動化できます。 RDCMan は goo.gl/QHNfQ からダウンロードできます。 起動後、デフォルトで使用され、すべてのユーザーに継承される RDG 接続設定を指定する必要があります。 ここでは、一般的な資格情報、ゲートウェイ、画面設定、セキュリティ設定などを設定します。 次に、それぞれに必要な数のシステム グループ (目的、場所、OS バージョンなど) を作成し、一般的な接続設定とは異なる特定の接続設定を指定します。パソコン。 そして最後のステップは、グループをシステムで埋めることです。 サーバーを追加するには、そのドメイン名のみを入力する必要がありますが、パラメーターがグループ設定と異なる場合は、すぐに上書きできます。 必要に応じて、ドラッグ アンド ドロップでシステムをグループ間で簡単に移動できます。 システムが多数ある場合は、1 行に 1 つの名前を指定してテキスト ファイルを作成し、それをユーティリティに渡す方が簡単です。 接続するには、目的のサーバーとコンテキスト メニューの [接続] 項目を選択するだけです。 複数の接続を切り替えることで、同時に複数の接続をアクティブにすることができます。 スペースが狭い場合は、ウィンドウを簡単に取り外すことができます。 RDC 6 以降をサポートするすべてのオペレーティング システムが動作します。

無料の Active Directory ツール

標準ツールを使用して多くの Active Directory 設定を管理することは、必ずしも簡単で便利というわけではありません。 状況によっては、ManageEngine によって開発され、無料で配布されている無料の Active Directory ツール (goo.gl/g11zU) ユーティリティ キットが役立ちます。 このキットは、1 つのシェルから起動される 14 のユーティリティで構成されています。 便宜上、AD ユーザー レポート、SharePoint レポート、ユーザー管理、ドメインおよび DC 情報、診断ツール、セッション管理の 6 つのグループに分けられます。 たとえば、空のパスワード ユーザー レポートを実行すると、パスワードが空のアカウントのリストを取得できます。GetDuplicates - 同じ属性を持つアカウントを取得します。CSVGenerator - に保存します。 csvファイル Active Directory アカウント情報。 また、最終ログイン時間レポート、クエリベースの AD 取得、SharePoint インストールに関するレポート、ローカル アカウントの管理、ドメイン パスワード ポリシーの表示と編集、ドメイン コントローラーとその役割のリストの取得、レプリケーションの管理、作業の監視 (CPU の負荷) 、RAM、ハードディスク、パフォーマンスなど)、DMS ポートのステータス、端末セッション管理など。 FADT のインストールと使用は非常に簡単です。一部のユーティリティでは、PowerShell を実行する必要があります。 また、ManageEngine は管理者向けに他にもいくつかの便利なパッケージを提供していることに注意してください。そのリストは、会社の Web サイトにあります。

コモド タイム マシン

システムの復元を使用してシステムを復元する機能は、XP 以降の Win に組み込まれていますが、控えめに言っても機能が制限されているため、サードパーティ製のアプリケーションをバックアップに使用することがよくあります。 無料のユーティリティ Comodo Time Machine (comodo.com) を使用すると、OS を以前の状態にロールバックできます。 また、OS の読み込みが完全に停止した場合でも動作します。 プロセスの一部として、CTM は、変更されたすべてのシステム ファイル、レジストリ、およびユーザ ファイルが書き込まれる復元ポイントを (手動またはスケジュールで) 作成します。 後者は、システム ファイルとレジストリのみを保存および復元するシステムの復元よりも大きな利点があります。 最大のスペースは最初のコピーで占められ、残りは変更されたファイルのみが保存されます。 容量を節約するには、古いアーカイブを削除して定期的に新しいチェックポイントを作成する必要があります。 OSを復元できるようにするには、CTMに関する情報がブートセクターに書き込まれ、対応するメニューを呼び出すには、ホームキーを押すだけです。 また、スケジュールに従って OS の状態を復元することもできます。たとえば、再起動するたびにシステムの「クリーン」バージョンへの自動ロールバックが実行されるようにユーティリティの動作を構成できます。 これは、ユーザーがシステムに大量のゴミを残すインターネット カフェなどで役立ちます。 OS の完全なリカバリに加えて、アーカイブから任意のファイルの以前のバージョンを取得できます。 検索が実装されているので、必要なデータを問題なく見つけることができます。

アマンダ

Windows および *nix を実行しているワークステーションとサーバーの集中バックアップのタスクは、AMANDA (Advanced Maryland Automatic Network Disk Archiver、amanda.org) を使用して解決できます。 当初、Amanda はテープ ドライブで動作するように作成されましたが、時間の経過とともに、収集したデータをハード ドライブや CD/DVD に保存できる「仮想テープ」(vtapes) が改善されました。 AMANDA は、標準の Unix ダンプ/復元プログラム、GNU tar、およびその他のいくつかへの便利なアドオンです。 したがって、その主な特性は、これらの基本的なユーティリティの機能に基づいて検討する必要があります。 クライアント サーバー スキームで動作します。 コンピュータへのアクセスには、使用可能なすべての認証方法が使用されます: Kerberos 4/5、OpenSSH、rsh、bsdtcp、bsdudp、または Samba パスワード。 からデータを収集するには Windows システム特別なエージェントとして、または Samba の変種としても使用されます。 データを収集するために、UDP または TCP で実行される独自のプロトコルが使用されます。 情報の圧縮と暗号化 (GPG または amcrypt) は、クライアントとサーバーの両方で直接行うことができます。 予約パラメーターのすべての設定はサーバー上でのみ行われ、配信には既製のテンプレートが含まれているため、非常に簡単に把握できます。

Server Core 用の Core Configurator 2.0

Server Core モードで Win2k8R2 を実行しているサーバーの初期構成は、コマンドを使用してコンソールで行われるため、初心者はこのモードをあまり好みません。 タスクを簡素化するために、OS 開発者は、基本的なシステム設定を構成できるインタラクティブな SCONFIG.cmd スクリプトを追加しました。 しかし、彼らが言うように、最高のものは善の敵です. Codeplex にはすばらしい Core Configurator (coreconfig.codeplex.com) があります。 その操作には、NetFx2-ServerCore、NetFx2-ServerCore、および PowerShell コンポーネントが必要です。 Start_CoreConfig.wsf を開始すると、コマンド ラインから制御する必要がある主な設定へのアクセスを提供するいくつかの項目を見つけるメニューが表示されます: 製品のアクティベーション、画面解像度の設定、時計とタイム ゾーン、ネットワーク インターフェイス、リモート RDP 接続のアクセス許可の設定、ローカル アカウントの管理、Windows ファイアウォールの構成、WinRM の有効化/無効化、コンピューター名、ワークグループまたはドメインの指定、役割と機能の構成、Hyper-V、および DCPROMO の実行。 すべて非常にわかりやすい方法で。 Load at Windows startup チェックボックスを選択すると、プログラムはシステムとともにロードされます。

Exchange 2010 RBAC マネージャー

Exchange 2010 では、実行するタスクに応じてユーザーと管理者の特権レベルを非常に正確に制御できる新しい役割ベースのアクセス モデルが導入され、3 つのアクセス モデルが使用されます。 違う方法許可証の発行。 唯一のマイナス点は、PowerShell コマンドレットを使用する組み込みの管理ツールが、すべての人にとって便利で理解しやすいとは思えないことです。 より高度な無料の Exchange 2010 RBAC マネージャー (RBAC エディター GUI、rbac.codeplex.com) ツールは、すべての役割のプロパティを構成するための明確なグラフィカル インターフェイスを提供します。 おそらく初心者でもその特徴を理解できるでしょう。 プログラムは C# で記述され、Powershell を使用します。 動作させるには、Exchange 2010 管理ツールもインストールする必要があります。

PowerGUI

PowerShell が登場するとすぐに、多くのタスクを自動化する同様のツールを長い間求めてきた Win 管理者の共感を得たことは秘密ではありません。 しかし、いつものように、最初のバージョンでは明確なエディターが提供されなかったため、いくつかのプロジェクトでこのギャップが解決されました。 現在、最も優れているのは PowerGUI (powergui.org) です。これは完全に無料で提供されており、PowerShell スクリプトを効率的に作成およびデバッグするための便利なグラフィカル インターフェイスを提供します。 多くの機能を使用すると、多くのタスクを自動化できます。 同時に、開発者は、開発で使用できる多くの問題を解決するための既製のスクリプト セットを提供します。

マルチタブ PuTTY

自由に配布される PuTTY クライアントは、SSH、Telnet、または rlogin プロトコルを使用してリモート マシンに接続する必要がある管理者にはよく知られています。 これは、選択したシステムにすばやく接続するためにセッション設定を保存できる非常に便利なプログラムです。 PuTTY はもともと Windows 用に開発されましたが、後に Unix に移植されました。 唯一のことは、接続数が多いと、デスクトップに多くの開いているウィンドウがロードされることです。 この問題は、タブ付きシステムを実装する Multi-Tabbed PuTTY アドオン (ttyplus.com/multi-tabbed-putty) によって解決されます。

Windows と Linux のどちらを管理しているかに関係なく、すべてのシステム管理者は、不測の事態に対処したり、システムを分析したり、日常の作業を容易にしたりするのに役立つ特定のプログラム、ツール、およびユーティリティのセットを必要としています。 そのような解決策はたくさんあります。

オープンを含む ソースコード.

この記事では、 最高のプログラム仕事で使用できるシステム管理者 2016 用。 このリストには、特定のオペレーティング システム用の通常のユーティリティやプログラムだけでなく、イメージ全体も含まれます。 それでは、リストに移りましょう。

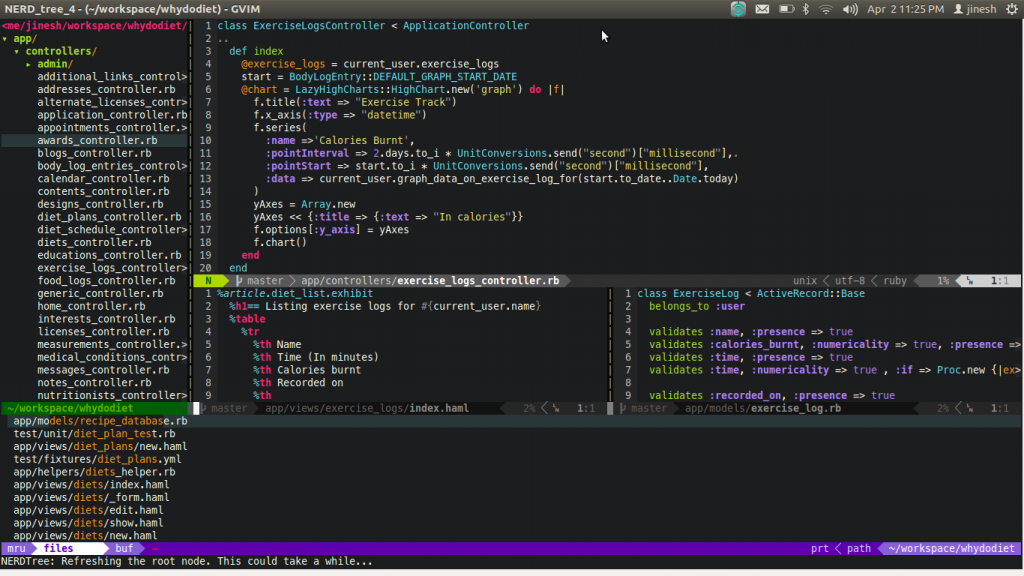

良い テキストエディタ多くの場合、構成ファイルを変更する必要があり、これを非常に迅速に行うことが重要であるため、システム管理者の主要なツールの 1 つです。 Vim エディターは最近 25 歳になり、まだ開発中です。

テキストを編集できるという点で、他のすべてのエディターと比較して有利です

メインキーボードから指を離すことなく、すばやく移動できます。 これを行うために、エディタには 2 つのモードがあります。コマンド モードでは、文字キーを使用してテキストをナビゲートしたり、さまざまなコマンドを実行したりできます。 2 番目のモードは、プログラムが通常のエディターに変わる編集モードです。

11 月には、Vim の 8 番目のバージョンがリリースされ、プログラムに多くの改善が加えられました。 たとえば、GTK3 のサポート

プラグインの非同期 I/O。 このエディタは Linux だけでなく、Windows や MacOS でも動作します。

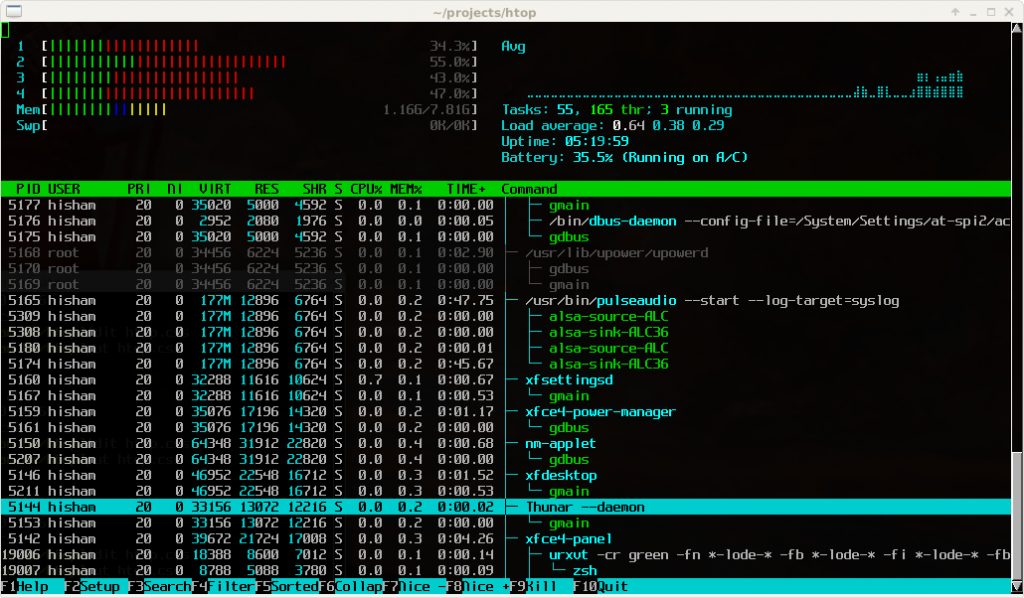

2. トップ

負荷監視 オペレーティング·システム- これは、システム管理者がよく直面する非常に重要なタスクでもあります。 たとえば、どのプログラムがプロセッサをオーバーロードしているか、利用可能なすべてのリソースを占有しているかを非常に緊急に見つける必要がある場合 羊. htop ユーティリティは、すべてのリアルタイム リストを表示します。 実行中のプロセス必要なパラメータ、プロセッサの使用、メモリでソートする機能を備えています。

さらに、このユーティリティを使用すると、プログラムが実行されているプロセッサ コアのスレッド数などを確認できます。 これは、システム管理者プログラムのリストで最も重要なユーティリティの 1 つです。 このプログラムは Linux システムでのみ動作します。

3. ギット

バージョン管理はプログラミングだけでなく非常に重要です。 為に さまざまなスクリプト、構成および従来の テキストファイル以前のバージョンを復元することも非常に便利です。

Git は、もともと Linux カーネルの開発を管理するために Linus Torvaldst によって開発されました。

しかし今日では、非常に多くのプロジェクトで使用されている本格的なプラットフォームです。

オープンソース。 ただし、構成ファイルの古いバージョンを保持するのにも役立ちます。

現時点での最新バージョンは 2.10 で、 便利な機能. たとえば、git diff コマンドを使用すると、どの行とどのファイルが変更されたかを正確に調べることができます。 削除された行消されます。 このプログラムは、Windows と Linux で使用できます。

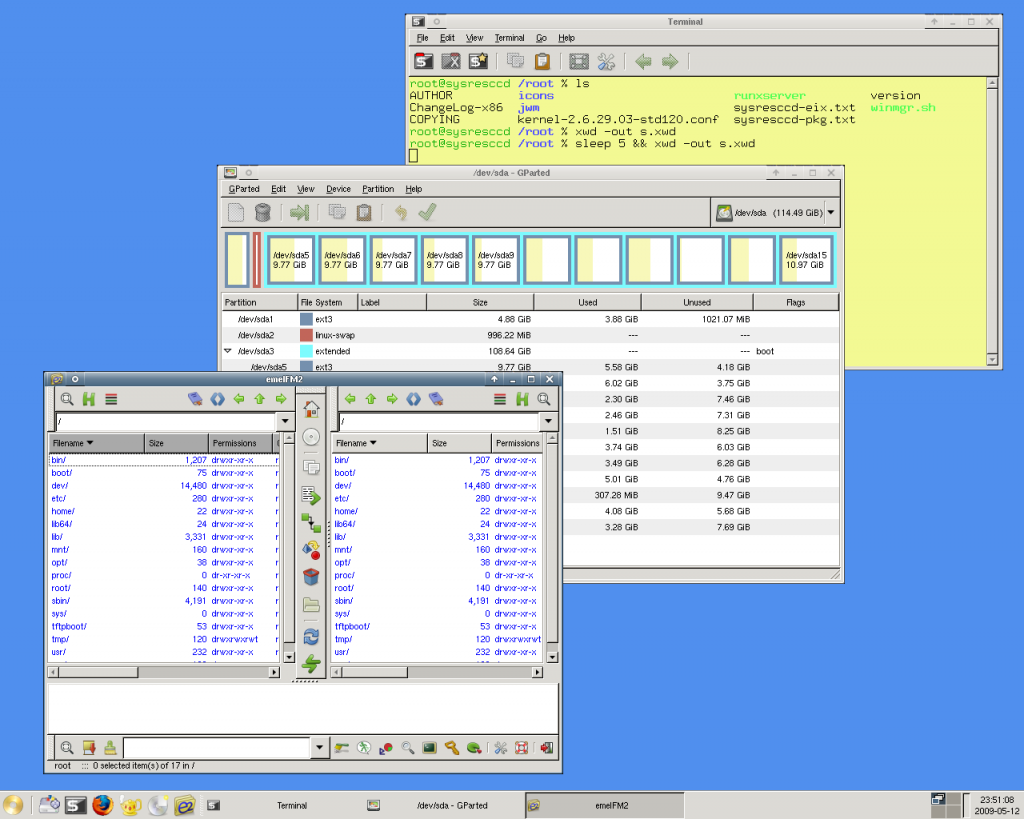

コンピュータは常に正常に動作するとは限らず、故障する傾向があります。 システム管理者は、CD または USBディスク問題のあるコンピューターからシステムまたは少なくともデータを復元するのに役立つ一連のツールを使用します。

SystemRescueCD は、あらゆる場面でシステム管理者向けに積極的に開発されている一連のユーティリティです。 それ ブータブルディストリビューション Gentoo ベースの Linux で、ハードウェアのチェック、ディスクのパーティション分割、データの回復、コンピュータのウイルス チェック、ネットワーク設定などを行うためのさまざまなツールが含まれています。

2016 年には、バージョン 2.8 および 2.9 がリリースされました。 これらのバージョンでは、イメージは btrfs ツールのサポートの追加など、さまざまなコンポーネントの更新を受け取りました。

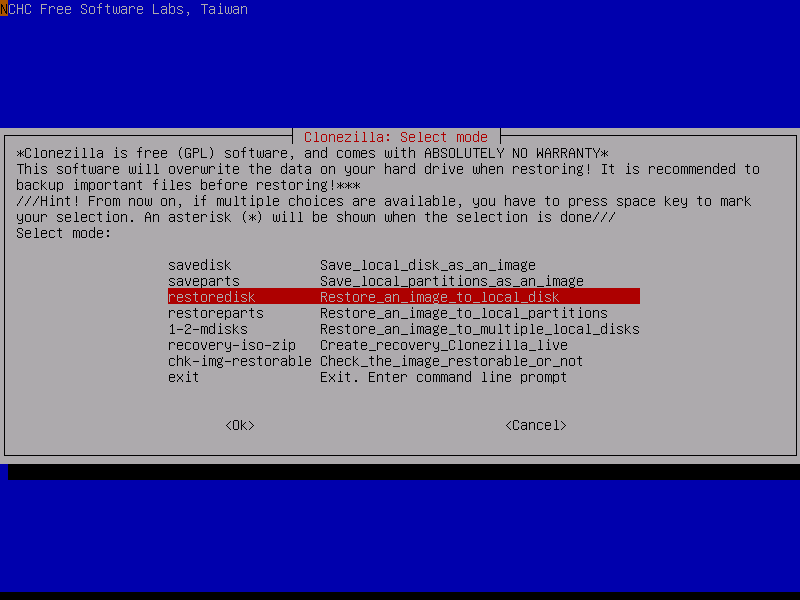

5.クローンジラ

場合によっては、システムを最初から復元するのではなく、数分でシステムを元に戻すことができるように、マシン全体のバックアップを作成する方がよい場合があります。 Clonezilla は、バックアップのデファクト スタンダードです。

システム イメージをディスクに展開します。 作成できます バックアップ、個別のセクションについては、

ディスク全体と同様に。

このプログラムは、現在のシステムから、または次のように使用できます。 起動イメージ擬似グラフィカル インターフェイスを使用 - Clonezillaライブ. コピーの準備ができたら、失敗した構成またはアップグレードから非常に簡単に回復できます。

最新バージョンでは、暗号化された検出のサポートが追加されました ウィンドウズ BitLocker ボリューム、EFI サポートの改善、およびすべてのアップデート ソフトウェア Debian の最新バージョンに。

6.ドッカー

コンテナーは、単一の Linux カーネルで複数のシステムを実行できる分離された環境です。 すべてのシステムは、互いに分離されているだけでなく、メイン システムからも分離されています。 Docker Container Configuration Tool は、2016 年のコンテナー開発に大きく貢献しました。

Docker は、わずか数コマンドでコンテナーをデプロイできるオープン プラットフォームです。

右で Linux ディストリビューションそれらで必要なソフトウェアを実行します。 ドッカーと

スタンドアロン アプリケーションをそのすべての依存関係と共にパッケージ化し、Docker をサポートする任意のディストリビューションで実行できます。

独自のプログラムを作成し、他のユーザーと共有できます。 Docker を使用すると、企業は開発者を制限することなく、ソフトウェアを実行するシステムを選択できます

ツールとプログラミング言語で。

で 最新バージョン Docker にコンテナのステータスをチェックする機能が追加され、 自動回復問題が発生した場合に備えて、Docker コンテナーを Linux だけでなく、

Windowsでも。

7 ワイヤーシャーク

![]()

Wireshark は、コンピューターを通過するトラフィックを分析して節約するためのツールです。 ネットワーク パケット. このようなタスクは、ネットワーク、ネットワーク サービス、または Web アプリケーションの状態を分析するときに発生する可能性があります。 このプログラムは膨大な数のプロトコルをサポートしており、キーを使用して HTTPS トラフィックを復号化することもできます。

必要なパラメータに従ってすべてのトラフィックをフィルタリングし、パケットをソートし、その内容を表示できます

と 完全な情報などなど。

Wireshark 2.0 の新しいバージョンは 2015 年にリリースされて以来、このブランチで積極的に開発されてきました。 そのインターフェイスは Qt5 で書き直され、より直感的になりました。

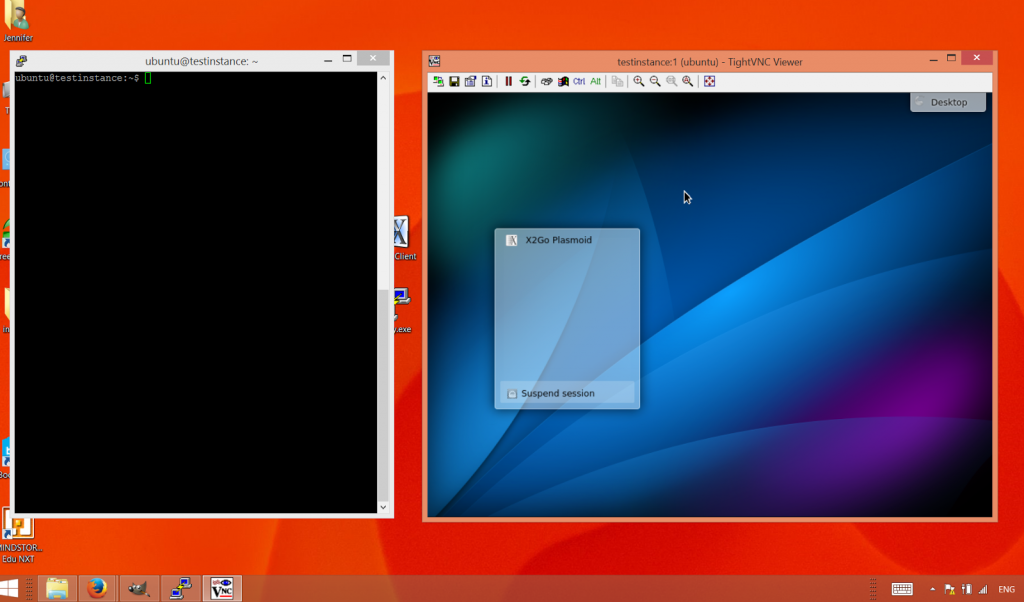

8.タイトVNC

TightVNC を使用すると、次の GUI にアクセスできます。 リモートコンピュータ. このプログラムを使用すると、実際にコンピュータの前にいなくても、コンピュータをリモートで制御できます。 通常は管理者が管理します Linux サーバーただし、ssh 経由では、そのようなタスクに GUI を使用することを好むユーザーもいます。

このプログラムには VNC トラフィックを暗号化する機能があるため、ssh と同様に安全です。 TightVNC は、Linux と Windows の両方で実行できます。 その後、デバイスにアクセスできるようになります

インターネットがあればどこからでも。

9.ゼンマップ

Zenmap は、人気のあるネットワーク スキャナーである nmap の GUI です。 このツールで

ネットワークに接続されているすべてのノードを非常に迅速に検索し、ネットワーク トポロジを確認し、リストを表示することもできます 実行中のサービス各コンピューターで。

また、プログラムの助けを借りて、サーバー設定で潜在的に危険な場所を見つけることができます。多くの管理者は、ノードの可用性をチェックしたり、アップタイムを測定したりするために使用しています。

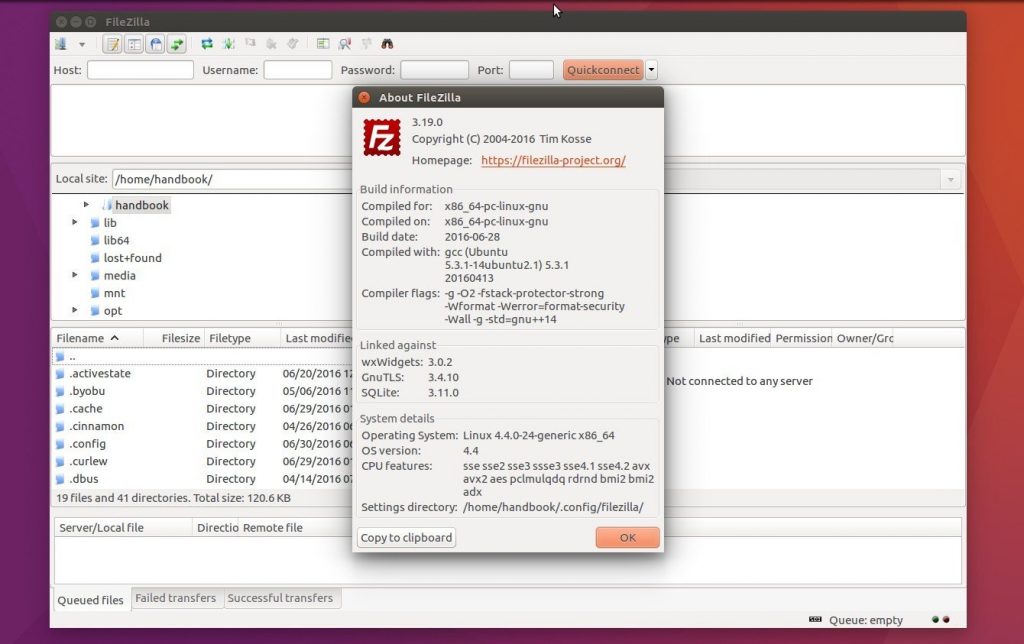

10.ファイルジラ

システム管理者ユーティリティのリストは終わりに近づいています。 サーバーを管理する場合、ファイルの転送が必要になることがよくあります。 通常、このタスクは FTP プロトコルを介して実行されます。 Filezilla は、FTP 経由でファイルを転送およびダウンロードするための最も人気のあるクライアントの 1 つです。 プログラムインターフェースは分割されています

2 つのパネルに分割され、そのうちの 1 つに表示されます ローカル コンピューター、および別のリモートへ ファイルシステム FTP サーバー。

プログラムのインターフェイスは直感的で、Windows、Linux、および MacOS で使用できます。

結論

この記事では、コンピューター エコシステムの管理に大いに役立つ 2016 年のシステム管理ソフトウェアについて説明しました。 また、どのようなツールを使用していますか? コメントに書いてください!