携帯電話を盗難や紛失から守る方法: 保護方法。 スマートフォンが盗難または紛失した場合にデータを保護するにはどうすればよいですか? 高価な携帯電話を紛失から守る方法

IT スペシャリストの言葉で言えば、悪意のある ソフトウェア無害なプログラムを装った(ソフトウェア)ことをトロイの木馬と呼びます。 このようなアプリケーションでは、ユーザーが自分でアプリケーションをインストールし、必要な権限を付与する必要があります。

すべてのトロイの木馬は 2 つのタイプに分類できます。 最初の悪用は、スマートフォンにインストールされているオペレーティング システムまたはアプリケーションの脆弱性です。 後者では、SMS メッセージ、カメラ、ガジェットのデスクトップ、またはその他のアプリケーションからのワンタイム パスワードへのアクセスなど、いくつかのアクションをユーザーに許可することが強制されます。

OSの脆弱性が悪用された場合、悪意のある行為に気づくのは非常に困難です。 したがって、たとえば、モバイル バンキングを通じてお金を盗むことを目的としたプログラムは、口座から資金が引き落とされた後に存在するようになります。

データへのアクセスを強制したり、不正行為の実行を許可したりするマルウェアから保護することも困難です。 このようなマルウェアは合法的な手法を使用するため、責任は依然としてユーザーにあります。 彼は、アプリケーションのインストール条件を読まずに、無料の辞書やゲームを信頼してメッセージを読み取ってもらいます。 市外通話、場合によってはデバイスを完全に制御します。

ルール 1: アプリケーションは公式マーケットからのみインストールする

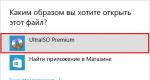

ほとんどの悪意のあるアプリケーションは、非公式アプリケーション マーケットから、またはライセンスのないコンテンツを含むサイトからのリンクを介してスマートフォンにインストールされます。 Google Playと アプリストアユーザーが利用できるようになる前にアプリケーションをレビューします。 そこで感染症に感染することははるかに困難です。 不明なリソースから何かをダウンロードする場合は、インストール中に「信頼できないソースからアプリケーションをインストールする」チェックボックスをオンにします。

ルール 2: インストールされたアプリケーションを有効にするために必要なアクセス、権限、機能をよく読んでください。

詐欺師はよく人気のあるもののクローンにマルウェアを埋め込みます。 有料アプリケーション、無料の音楽やゲームで被害者を誘惑します。 ガジェットに侵入すると、ウイルスは古いバージョンの OS の脆弱性を悪用して、被害者のデバイスに対する制御を強化します。 たとえば、特別な開発者機能である USB デバッグを被害者に強制する場合もあります。 このようにして、コンピュータからソフトウェアをインストールすると、任意の権限でスマートフォンにアプリケーションをインストールするために無制限にアクセスできるようになります。

ルール 3: アプリを定期的に更新する

調査によると、攻撃の 99% は、開発者がパッチをリリースした脆弱性をターゲットとしています。 新しいリリースをリリースするときは、修正されたバグや抜け穴について常に公式に通知します。 詐欺師はそれらを注意深く調査し、アップデートできなかったユーザーにマルウェアを送り込みます。 古いバージョン。 したがって、デバイスの OS と インストールされているアプリケーション攻撃のリスクを軽減できます。

ルール 4: ルート権限を忘れる

ほぼすべて Androidユーザー得ることができます フルコントロールガジェットのシステム上で。 ルート権限 root はメイン管理者アカウントです。 詐欺師がこのプロファイルにアクセスすると、通常の操作では得られない多くの機会が得られます。システム フォルダーとファイルを変更する機能を提供します。たとえば、標準アプリケーション (カレンダー、マップ、さまざまな組み込みサービス) の削除、テーマ、ショートカットの変更と削除、デバイスの動作の最適化、プロセッサーのオーバークロックが可能になります。 。 システムの完全な制御を確立するものもありますが、デバイスのセキュリティを完全に破壊します。

ルート化された Android デバイスを銀行取引に使用しないでください。 マルウェアがこれらのルート権限を取得すると、すべてのシステム プロセスに自身を統合できるようになります。銀行からのワンタイム パスワードを含む SMS の読み取り、引き落としに関する SMS 通知の削除、データへのアクセスが可能になります。 銀行カードそして会話も聞くことができます。 この場合、これらすべてのアクティビティはユーザーから非表示になります。

ルール 5: アプリに変な権限を与えない

アプリケーションが連絡先リストへのアクセスなどを使用する必要がある場合、インストール中に必ずこの許可を要求します。 Android 6 以降、一部の権限はインストール中に付与できなくなり、起動後にのみ付与されます。 したがって、アプリケーションが SMS、位置情報、その他の情報を読み取るためにアクセスする必要がある場合、 機密情報、ユーザーは彼を拒否することができます。 自分自身を守るために、そのようなオファーには細心の注意を払う必要があります。

マルウェアによって要求される最も一般的な権限は次のとおりです。

SMSを読む。 銀行業務を含む多くのアプリケーションは、SMS メッセージを使用してワンタイム パスワードを配信します。 SMS へのアクセスを取得した攻撃者は、あなたのアカウントにログインして取引を確認することができます。

SMSの送信と電話をかける。 このアプリケーションは通話をシミュレートし、SMS を有料番号に送信して、電話アカウントからお金を盗むことができます。

Android OSの「他のウィンドウの上にオーバーレイ」。 この解像度を使用すると、スマートフォンの画面に表示されるほぼすべての情報が歪む可能性があります。 窓の写真を重ね合わせると、 マルウェアたとえば、送金を確認させるなど、ユーザーを騙す可能性があります。 銀行アプリケーションの上部にさまざまなウィンドウを表示して、ユーザーが画面の特定の部分をタップし (これをタップジャッキングと呼びます)、最終的に他人の口座に送金することができます。 ソフトウェアは、いくつかのゼロを隠すことで送金金額を変更することもできます。ユーザーは 1 ルーブルを送金していると思いますが、実際には 100 ルーブルです。

デバイス管理者。 この許可により、マルウェアはデバイスをほぼ完全に制御できるようになります。 彼はお金を盗むだけでなく、あらゆるものに侵入することができます アカウント, しかし、削除から身を守るためでもあります。

アプリケーションとアプリケーションに発行された権限を定期的に監査することをお勧めします。 Android 6 以降では、権限へのアクセスを無効にすることができます。 これは、次のスキームに従って実行できます: [設定] -> [アプリケーション] -> [アプリケーションのアクセス許可/他のウィンドウの上にオーバーレイ]。

iOSにはウイルスはないのでしょうか?

iOS ユーザーがトロイの木馬に遭遇することははるかに困難です。 しかし、ここでもマルウェアがデバイスに侵入する方法があります。 Apple では、ユーザーが開発者を信頼している場合に限り、App Store を回避して社内アプリケーションをインストールすることを許可しています。 したがって、攻撃者はウイルスを無害なアプリケーション、多くの場合無料のクローンとして偽装します。 有料プログラム。 特にデバイスから金銭取引を行う場合は、これらをインストールしないでください。

マルウェアがデバイスに侵入すると、iOS の脆弱性を利用してセキュリティ メカニズムを無効にし (いわゆる脱獄を実行し)、デバイスを完全に制御する可能性があります。 ユーザーが自分でセキュリティ メカニズムを無効にすると、詐欺師にとっては非常に楽になります。

このマルウェアは、iOS 自体ではなくアプリケーションの脆弱性をターゲットにすることもあります。たとえば、アプリケーション内の安全でないデータ ストレージなどです。 モバイルバンキング。 Android の場合と同様、タイムリーなソフトウェア アップデートは、このような攻撃に対して役立ちます。

結論: 覚えておくべきこと

各アプリケーションは、デバイスに無制限にアクセスできるかのように扱う必要があります。 アプリは無害に見えるかもしれませんが、密かに動作したり、ユーザーを騙して望ましくないアクションを実行させたりします。 製品を公式市場に投入する開発者を信頼する必要があります ( Googleプレイ、App Store)。 開発者リストの中に「ルート権」「Wi-Fiアクセラレータ」「バッテリーセーバー」などの怪しいアプリがないか注意が必要です。 肯定的なレビューやダウンロード数も、開発者を選択する際の追加の基準となる場合があります。

ユーザーや組織全体に対するランサムウェア攻撃のケースがより頻繁になっています。 世界中で 200,000 台以上のコンピューターを破壊した最近の大規模な攻撃は、主にモバイル デバイスのセキュリティが不十分なために可能になったものです。 10 簡単なヒントスマートフォンやタブレットがハッキングされる可能性を減らすのに役立ちます。

1. オペレーティング システムを更新します。

新しい OS バージョンをすぐにインストールしてください。 これが自動的に行われない場合は、通知に注意して遅れないようにしてください。 多くの場合、アップデートには、最近発見されたファームウェアの脆弱性に対する修正が含まれています。

2. 新しいバージョンのアプリケーションをインストールする

アップデート モバイルアプリケーションまた、自動的には起こらないこともよくあります。 同時に、デバイスのセキュリティを向上させるための修正も含まれています。

3. 何でもアップロードしないでください

専門家は、アプリケーション開発者とダウンロード元に関する情報に細心の注意を払うことを推奨しています。 これは特に、次へのリンクに当てはまります。 無料ダウンロード、インターネット上でランダムに入手されます。 信頼できる情報源のみを信頼してください。 また、次のような不審なリンクをクリックしないでください。

4.Wi-FiとBluetoothをオフにする

Wi-Fi やその他の接続を使用しないときは、忘れずに無効にしてください。 アクセス ポイントを使用すると、スマートフォンやタブレットにリモートでログインできるようになります。 ワイヤレス接続機能が無効になっているデバイスに攻撃者がアクセスすることは非常に困難です。

5. テキストメッセージに注意する

不明な送信者からのメッセージ、特にデータへのリンクやリクエストを含むメッセージは直ちに削除してください。 リンクが友人からのものであっても、疑わしいサイト (たとえば、アンケートへの回答やビデオの視聴に報酬を約束するサイト) にはアクセスしないでください。 彼の携帯電話がハッキングされた可能性があります。

6. 強力なパスワードを使用する

もちろん、明らかなパスワード (生年月日や単に 12345 など) を覚えておくほうが簡単ですが、ハッカーにとっても同様に明らかである可能性があります。 個人情報、あらゆる言語の単語、重要な日付などに基づくすべての組み合わせは、比較的簡単に思いつくことができます。 ランダムに生成された、大文字と小文字が異なる数字と文字のセットを使用するのが最善です。 また、どれがパスワードを効果的かつ安全に管理するのに役立つかにも注目してください。

7. リモートアクセスを設定する

最も人気のある 2 つのモバイル プラットフォームには次のような特徴があります 「リモート Androidの管理」と「iPhoneを探す」。 これにより、盗難されたデバイスの場所を特定し、そこから個人データやファイルを消去できるようになります。 スマートフォンを紛失した場合の手順は次のとおりです。

8. 暗号化バックアップを有効にする

携帯電話から毎日暗号化されたデータのコピーは、デバイスの紛失または盗難の場合に情報を復元するのに役立ちます。 - これはデータの安全性の鍵です。

9. アカウントからログアウトします

頻繁にアクセスするサイトやアプリではアカウントからログアウトしないほうが簡単ですが、ハッキングのリスクが高まります。 押す代わりに 「パスワードを保存する」と「ログインしたままにする」、毎回パスワードを入力するほうが安全です。

10. 公衆Wi-Fiには注意してください

パスワードを必要としないオープン アクセス ポイントは、ハッカーが好んで使用する方法です。 また、パスワードで保護された Wi-Fi であっても危険な場合があります。 デバイスに接続すると、攻撃者は文字通りガジェット上のすべてのものを取得し、そのガジェット上で行われたすべての操作を確認できるようになります。

デバイスがハッキングされたかどうかを判断するには、次のような兆候に注意を払う必要があります。 急速放電、アプリケーションが勝手に開いたり閉じたりする、モバイル トラフィックの消費量が多すぎる。

デバイスの盗難や紛失に備える必要があるのでしょうか?

紛失や盗難は常に驚きです。 デバイスを事前に準備しておくことで、紛失した場合に次のことが可能になります。

権限のない人物から個人データ (写真など) を保護します。

デバイスの位置を監視します。

デバイスを見つけたり盗んだりした人がデバイスを使用できないようにします。

ステップ 1: 画面をロックする

何のために

画面がロックされている場合、デバイスを使用したり、そのコンテンツを表示したりすることはできません。 写真を表示したり、SMS を読んだり、デバイスで何かを行うには、パスワードまたは PIN コードを知っている必要があります。

「設定」→「画面のロックとセキュリティ」→「画面ロックの種類」または「画面ロック」→「ロックを設定」に移動します。 パスワード (数字と文字) または PIN コード (最低 5 桁) を使用することをお勧めします。 デバイスに指紋センサーまたは虹彩スキャナーが搭載されている場合は、それらを使用できます。

これで、画面をオンにするたびにロックを解除する必要があります。

ステップ 2: メモリカードを暗号化する

何のために

重要なファイルをカードに保存すると、暗号化によってファイルが保護されます。ファイルは、カードが暗号化されたデバイスでのみ読み取られます。

メモリーカードがない場合 重要なファイル、またはデバイスにカードが入っていない場合は、暗号化する必要はありません。

[設定] → [生体認証とセキュリティ]、[セキュリティ] または [ロック画面とセキュリティ] → [SD カードの暗号化 (暗号化)] に移動します。 外部カードメモリ)→「SDメモリカードを暗号化」または「外部メモリカードを暗号化」→暗号化が開始されます。

これで、カードを別のデバイス (ラップトップ、スマートフォンなど) に挿入しても、ファイルは読み取られなくなります。

ステップ 3: SIM カードで PIN コード要求を有効にする

何のために

正しい PIN コードを入力するまで、SIM カードから電話をかけたり SMS を送信したりすることはできません。 PIN コードを 3 回間違えて入力すると、SIM カードがブロックされます。

ほとんどの場合、PIN コードの要求は SIM カードで無効になっています。 これを有効にするには、現在の PIN コードを知っている必要があります。 現在の PIN コードは、購入時に SIM カードが挿入されたプラスチック カードに記載されています。

現在の PIN コードがわからない場合は、オペレータに SIM カードを交換してください。 番号は古いままですが、PINコードは新しいものになります。

「設定」→「生体認証とセキュリティ」、「セキュリティ」または「ロック画面とセキュリティ」→「SIM カードロック」または「その他のセキュリティ設定」→「SIM ロックを設定」→「ロックをオンにして PIN を変更」に移動します。コードはより複雑です。

デバイスの電源を入れるときに、SIM カードの PIN コードを入力する必要があります。

Android または iOS スマートフォンには、ネットワークまたは別のデバイスを通じて携帯電話の位置を追跡できる機能が組み込まれています。 Androidではこう呼ばれます 「デバイスを探す」[設定] メニューの [セキュリティと位置情報] セクションで有効にできます。 iOS では、関数は次のように呼ばれます。 「iPhoneを探す」- オンにするには、「設定」に移動し、ポートレートをクリックして携帯電話を選択する必要があります。

この機能を有効にすると、同じ Google または Apple アカウントでログインしているどのデバイスからでもスマートフォンの位置を監視できるようになります。 Google アカウントと iCloud にログインすると、携帯電話が最後にどこにあったかをオンラインで確認することもできます。

携帯電話が盗まれた場合、攻撃者が携帯電話をどこに持っていったのかを知ることができますが、探さないほうがよいでしょう。 同じ「デバイスを探す」または「iPhoneを探す」機能を使用して、スマートフォンのデータをすべて消去することをお勧めします。

ロック画面を保護する

Instagram、Snapchat、Twitter など、携帯電話にパスワードを保存しているすべてのアプリについて考えてください。 電子メール。 これらすべてのアカウントをスマートフォンの手に渡った人から隔てる唯一のものは、ロック画面です。

写真: アンスプラッシュ

写真: アンスプラッシュ

したがって、PIN コードなど、それを保護する手段を考える必要があります。 グラフィックキー、指紋または顔。 ロック設定は、Android では [セキュリティと位置情報]、iOS では [Face ID とパスワード (または Touch ID とパスワード)] にあります。

データをバックアップする

携帯電話は二度と戻ってこないかもしれないという事実に備えてください。 つまり、重要なデータをすべて別の場所に保存する必要があります。 幸いなことに、あなたのアプリケーションと オペレーティング·システムほとんどの作業は自動的に行われます (新しい携帯電話に Instagram をインストールした場合、アカウント データはどこにも消えません)。

システム設定やアプリケーション データなどの他の情報を保存するには、組み込みのデータ バックアップを有効にする必要があります。 Android では、[設定] に移動し、[システム] を選択し、詳細設定に移動して、 をタップします バックアップ」 iOS の場合も手順は同様です。[設定] に移動し、自分の名前をタップし、デバイスを選択してから、 バックアップ iCloudで。」

必要に応じて、Dropbox、OneDrive、などの他のサービスを使用してクラウドにファイルを保存できます。 GoogleフォトそしてiCloud写真。

その他の保護措置

スマートフォンはいつでも保険に加入できます。比較的少額の月額料金で、携帯電話の紛失、盗難、故障による損害を補償してくれる保険会社もあります。 サービスの料金はスマートフォンの価格によって異なります。

あなたの可能性を高めるために、 紛失したデバイス誰かが返してくれるから、ロック画面に自分のものを残しておいてもいいよ 電子メールアドレスまたは追加の電話番号。 この目的のために、 アンドロイドの設定「セキュリティと場所」を選択し、「ロック画面」の横にある歯車アイコンをクリックして、「画面上のメッセージ」を選択する必要があります。 iOS では、ヘルスケア アプリに移動してメディカル カードを選択し、ロック画面で表示できる連絡先を残す必要があります。

写真: アンスプラッシュ

写真: アンスプラッシュ

二要素認証を使用する場合、携帯電話がなければ認証は非常に困難になります。 したがって、電話にアクセスせずに必要なアカウントにログインする方法を事前に検討してください。 たとえば、 Googleアカウント追加の電話番号を指定することも、バックアップ認証コードを使用することもできます。

携帯電話が盗まれた場合、または紛失した場合の対処方法

この状況では、これまでのヒントで作業が楽になるかもしれませんが、それでも次のことを行う必要があります。

オペレーター(または警察)に連絡してください

まず、オペレーターに電話する必要があります。 彼は、誰かがあなたの通話にお金を費やしていないか、盗まれた電話から誰かがあなたの名前を使用していないかをチェックできるでしょう。 オペレーターは SIM カードをブロックすることもできます。

携帯電話が確実に盗まれている場合は、警察に連絡してください。 携帯電話が戻ってくる可能性は低いですが、紛失したことを警察に伝えなければ、さらに可能性は低くなります。 また、スマホ保険に加入している場合は刑事事件番号も必要になります。

デバイスがどこにあるかを確認する

前述したように、必要に応じて「デバイスを探す」または「iPhone を探す」を使用して、携帯電話をリモートでロックまたはワイプできます。

アカウントを確認してください

幸いなことに、ほとんどのアプリは不正なログイン試行を報告します。 たとえば、Facebook では、誰かがあなたのアカウントにアクセスしたすべての場所を確認できます。 いずれも認識しない場合は、3 点アイコンをクリックして [終了] を選択します。 すべてのデバイスでアプリケーションを終了することもできます。 同様の機能は、Google や Twitter などの他のサービスでも利用できます。

スマートフォンがロック画面で保護されていれば、誰かがあなたのアプリケーションにアクセスできることを心配する必要はありません。 ただし、安全策を講じて、誰もあなたのアカウントにアクセスできないようにパスワードを変更することをお勧めします。

モバイル ガジェットは、あらゆる人の生活を簡素化するように作られていますが、制御できないため、公共の場所でモバイル ガジェットを使って仕事をしたり遊んだりすることができ、盗難や紛失の両方のリスクが高まります。 しかし、開発者は何らかの形でユーザーのことを考え、検索をできる限り手助けしたり、ガジェットをリモートでブロックしたりしようとします。 この目的のために、ガジェットを紛失した場合に、座標によってすぐに見つけたり、完全にブロックしたりできるさまざまなソフトウェアが iPhone および Android 向けに作成および実装されています。 このような開発は、そのようなスマートフォンの次の犯罪実行を防ぐため、非常に役立つことが判明しました。

iPhoneの盗難・紛失を防ぐには

次の機能は、iPhone または iPad の検索と返却に役立ちます。

- iCloud

- アクティベーションロック

- iPhone アプリを探す

2015 年 1 月 29 日、Apple はスマートフォンの盗難の可能性を最小限に抑えるための iPhone 用の新しいセキュリティ技術に関する素晴らしい特許を申請しました。 これを Apple がおかしくなると言います。 クパチーノの会社がこれらのテクノロジーを本当に導入すれば、誰かのスマートフォンを盗もうと考える強盗は一人もいないでしょう。 では、このテクノロジーは何をするのでしょうか? すべての強盗は率直に考えます。「電話をかけられないように、あるいはさらに悪いことに追跡されないように、デバイスの電源を切ります」と考えていますが、彼は正しく考えています。 このテクノロジーは、電源を切る前に特別なパスワードの入力を求めるもので、強盗はそこで捕まりました。 彼がさまざまな組み合わせを入力している間に、iPhone はすでに 10 回追跡される可能性があります。 さらに、コードは単なる数字の集合ではなく、暗号語です。 おそらくこの技術では指紋が使用されるため、ハッキングの難易度はさらに高まるでしょう。 モバイルデバイス。 現在、多くの開発がすでに完全に使用されており、 フェイスシステムデバイスやデータについてあまり心配する必要はありませんが、できる限り安全に操作し、ガジェットを保護することをお勧めします。その方法については、後ほど詳しく説明します。

スマートフォンが盗難に遭い、近くに 2 台目のスマートフォンがない場合は、すぐにどのデバイスからでも icloud.com Web サイトにアクセスし、ガジェットを紛失モードにする必要があります。 このモード 4 文字のパスワードでディスプレイをロックし、デバイスの返却に役立つ電話番号を表示します。 このようなブロック中は、所有者がデバイスのロックを解除するまで、ガジェットを使用することはできません。

を使用することで このサービスの画面にさまざまなメッセージを表示できます。たとえば、「 この電話ファインダーがこのデバイスを求めている場合は、99-99-99 に電話してください。」そうすれば、ファインダーは 90% の確率でデバイスを返してくれます。

アクティベーションロック

この機能は、iPhone が間違った手に渡った場合でも保護するのに役立ちます。 有効にすると、正しい Apple ID とパスワードを入力する必要があります。 たとえ端末のデータがすべて消去されても、 重要な情報、この機能は何事もなかったかのように動作し続け、許可なしに無効にすることはできません。 この機能は、Find Iphone サービスを設定するときに自動的に有効になります。

iPhone アプリを探す

Android の盗難や紛失から守る方法

- グーグル

- リモコン

- セキュリティと位置情報アプリ

Google のサービスを使用すると、個人データを誰も使用できないように保護できるだけでなく、ガジェットの位置を特定したり、携帯電話を盗んだ人の状況を著しく悪化させるその他のアクションを実行したりすることもできます。 端末にメッセージを送ったり、報酬としてテキストで返したり、電話をかけたり、データを消去したりすることも可能です。 これはすべて、リンク google.com/android/devicemanager からサービスにアクセスすることで実行できます。

電源を入れる リモコンデバイス上ではどこからでも制御できますが、そのためには次を使用する必要があります。 グーグルサービスまたは 特別番組そしてアプリケーション。

Android スマートフォンを保護するアプリケーション

現在ではさまざまなアプリケーションが開発されており、携帯電話にインストールすることで簡単に追跡したり、さまざまな機能を制御したりすることができます。 これは特にセキュリティを目的としており、誰でもスマートフォンをすぐに見つけたり、使用を制限したりできるようにするために行われます。 これらのすべてを使用すると、メッセージの送信、電話の発信、特定の機能のブロック、または密かにカメラを起動して泥棒の写真を撮ることができます。

Play マーケットからダウンロードできる保護アプリケーション

- 失われたアンドロイド

- 獲物の盗難防止

- 電話を探す

- 私のドロイドはどこですか