Часто задаваемые вопросы и устранение неполадок. Основные варианты развертывания. Нововведения в брандмауэре Windows в режиме повышенной безопасности

Оснастка консоли управления (MMC) ОС Windows Vista™ – это брандмауэр, регистрирующий состояние сети, для рабочих станций, фильтрующий входящие и исходящие соединения в соответствии с заданными настройками. Теперь можно настраивать параметры брандмауэра и протокола IPsec с помощью одной оснастки. В этой статье описывается работа брандмауэра Windows в режиме повышенной безопасности, типичные проблемы и средства их решения.

Как работает брандмауэр Windows в режиме повышенной безопасности

Брандмауэр Windows в режиме повышенной безопасности – это брандмауэр, регистрирующий состояние сети, для рабочих станций. В отличие от брандмауэров для маршрутизаторов, которые развертывают на шлюзе между локальной сетью и Интернетом, брандмауэр Windows создан для работы на отдельных компьютерах. Он отслеживает только трафик рабочей станции: трафик, приходящий на IP-адрес данного компьютера, и исходящий трафик самого компьютера. Брандмауэр Windows в режиме повышенной безопасности выполняет следующие основные операции:

- Входящий пакет проверяется и сравнивается со списком разрешенного трафика. Если пакет соответствует одному из значений списка, брандмауэр Windows передает пакет протоколу TCP/IP для дальнейшей обработки. Если пакет не соответствует ни одному из значений списка, брандмауэр Windows блокирует пакет, и в том случае, если включено протоколирование, создает запись в файле журнала.

Список разрешенного трафика формируется двумя путями:

- Когда подключение, контролируемое брандмауэром Windows в режиме повышенной безопасности, отправляет пакет, брандмауэр создает значение в списке разрешающее прием ответного трафика. Для соответствующего входящего трафика потребуется дополнительное разрешение.

- Когда Вы создаете разрешающее правило брандмауэра Windows в режиме повышенной безопасности, трафик, для которого создано соответствующее правило, будет разрешен на компьютере с работающим брандмауэром Windows. Этот компьютер будет принимать явно разрешенный входящий трафик в режимах работы в качестве сервера, клиентского компьютера или узла однораноговой сети.

Первым шагом по решению проблем, связанных с Брандмауэром Windows, является проверка того, какой профиль является активным. Брандмауэр Windows в режиме повышенной безопасности является приложением, отслеживающим сетевое окружение. Профиль брандмауэра Windows меняется при изменении сетевого окружения. Профиль представляет собой набор настроек и правил, который применяется в зависимости от сетевого окружения и действующих сетевых подключений.

Брандмауэр различает три типа сетевого окружения: домен, публичная и частная сети. Доменом является сетевое окружение, в котором подключения проходят аутентификацию на контроллере домена. По умолчанию все другие типы сетевых подключений рассматриваются как публичные сети. При обнаружении нового подключения Windows Vista предлагает пользователю указать, является ли данная сеть частной или публичной. Общий профиль предназначен для использования в общественных местах, например, в аэропортах или кафе. Частный профиль предназначен для использования дома или в офисе, а также в защищенной сети. Чтобы определить сеть как частную, пользователь должен обладать соответствующими административными полномочиями.

Хотя компьютер может быть подключен одновременно к сетям разного типа, активным может быть только один профиль. Выбор активного профиля зависит от следующих причин:

- Если для всех интерфейсов применяется аутентификация на контроллере домена, используется профиль домена.

- Если хотя бы один из интерфейсов подключен к частной сети, а все остальные – к домену или к частным сетям, используется частный профиль.

- Во всех остальных случаях используется общий профиль.

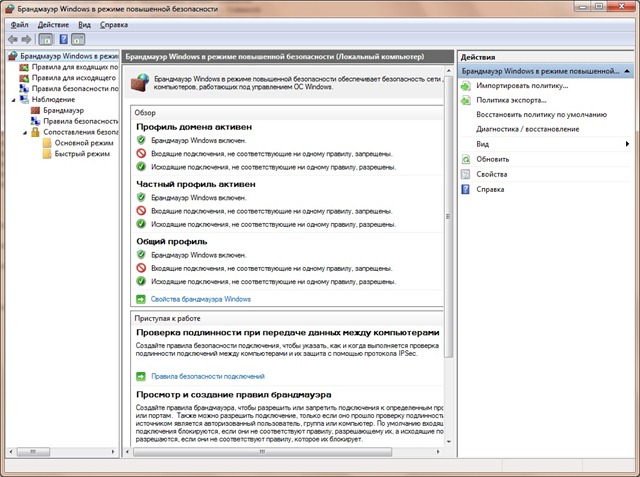

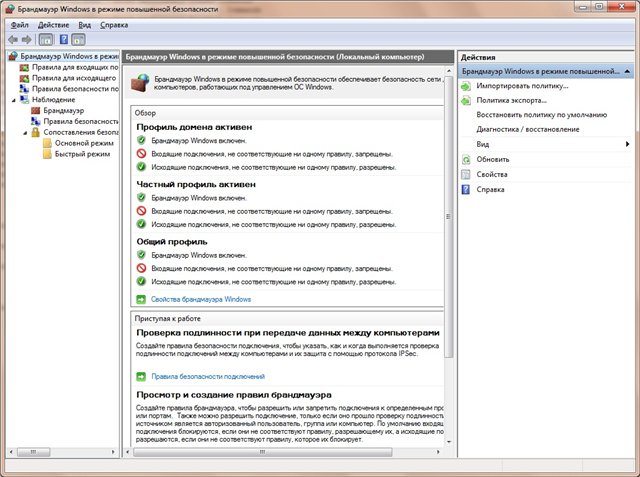

Для определения активного профиля нажмите узел Наблюдение в оснастке Брандмауэр Windows в режиме повышенной безопасности . Над текстом Состояние брандмауэра будет указано, какой профиль активен. Например, если активен профиль домена, наверху будет отображена надпись Профиль домена активен .

При помощи профилей брандмауэр Windows может автоматически разрешать входящий трафик для специальных средств управления компьютером, когда компьютер находится в домене, и блокировать тот же трафик, когда компьютер подключен к публичной или частной сети. Таким образом, определение типа сетевого окружения обеспечивает защиту вашей локальной сети без ущерба безопасности мобильных пользователей.

Типичные проблемы при работе брандмауэра Windows в режиме повышенной безопасности

Ниже перечислены основные проблемы, возникающие при работе брандмауэра Windows в режиме повышенной безопасности:

- Трафик отклоняется брандмауэром Windows

- Компьютер не отвечает на запросы проверки связи

- Невозможно получить общий доступ к файлам и принтерам

- Невозможно удаленное администрирование брандмауэра Windows

В том случае, если трафик блокируется, сначала следует проверить, включен ли брандмауэр, и какой профиль является активным. Если какое-либо из приложений блокируется, убедитесь в том, что в оснастке Брандмауэр Windows в режиме повышенной безопасности существует активное разрешающее правило для текущего профиля. Чтобы убедится в наличии разрешающего правила, дважды щелкните узел Наблюдение , а затем выберите раздел Брандмауэр . Если для данной программы нет активных разрешающих правил, перейдите к узлу и создайте новое правило для данной программы. Создайте правило для программы или службы, либо укажите группу правил, которая применяется к данной функции, и убедитесь в том, что все правила данной группы включены.

Для проверки того, что разрешающее правило не перекрывается блокирующим правилом, выполните следующие действия:

- В дереве оснастки Брандмауэр Windows в режиме повышенной безопасности щелкните узел Наблюдение , а затем выберите раздел Брандмауэр .

- Просмотрите список всех активных правил локальной и групповой политик. Запрещающие правила перекрывают разрешающие правила даже в том случае, если последние определены более точно.

Групповая политика препятствует применению локальных правил

Если брандмауэр Windows в режиме повышенной безопасности настраивается при помощи групповой политики, администратор может указать, будут ли использоваться правила брандмауэра или правила безопасности подключения, созданные локальными администраторами. Это имеет смысл в том случае, если существуют настроенные локальные правила брандмауэра или правила безопасности подключения, отсутствующие в соответствующем разделе настроек.

Для выяснения причин, по которым локальные правила брандмауэра или правила безопасности подключения отсутствуют в разделе «Наблюдение», выполните следующие действия:

- В оснастке Брандмауэр Windows в режиме повышенной безопасности , щелкните ссылку Свойства брандмауэра Windows .

- Выберите вкладку активного профиля.

- В разделе Параметры , нажмите кнопку Настроить .

- Если применяются локальные правила, раздел Объединение правил будет активен.

Правила, требующие использования безопасных подключений, могут блокировать трафик

При создании правила брандмауэра для входящего или исходящего трафика, одним из параметров является . Если выбрана данная функция, необходимо наличие соответствующего правила безопасности подключения или отдельной политики IPSec, которая определяет, какой трафик является защищенным. В противном случае данный трафик блокируется.

Для проверки того, что одно или несколько правил для программы требуют безопасных подключений, выполните следующие действия:

- В дереве оснастки Брандмауэр Windows в режиме повышенной безопасности щелкните раздел Правила для входящих подключений . Выберите правило, которое необходимо проверить и щелкните по ссылке Свойства в области действия консоли.

- Выберите вкладку Общие и проверьте, является ли выбранным значение переключателя Разрешить только безопасные подключения .

- Если для правила указан параметр Разрешить только безопасные подключения

, разверните раздел Наблюдение

в дереве оснастки и выберите раздел . Убедитесь в том, что для трафика, определенного в правиле брандмауэра, существуют соответствующие правила безопасности подключения.

Предупреждение:

При наличии активной политики IPSec убедитесь в том, что эта политика защищает необходимый трафик. Не создавайте правил безопасности подключений, чтобы избежать конфликта политики IPSec и правил безопасности подключений.

Невозможно разрешить исходящие подключения

- В дереве оснастки Брандмауэр Windows в режиме повышенной безопасности выберите раздел Наблюдение . Выберите вкладку активного профиля и в разделе Состояние брандмауэра проверьте, что исходящие подключения, не попадающие под разрешающее правило, разрешены.

- В разделе Наблюдение выберите раздел Брандмауэр , чтобы убедиться в том, что необходимые исходящие подключения не указаны в запрещающих правилах.

Смешанные политики могут привести к блокировке трафика

Вы можете настраивать брандмауэр и параметры IPSec при помощи различных интерфейсов ОС Windows.

Создание политик в нескольких местах может привести к конфликтам и блокировке трафика. Доступны следующие точки настройки:

- Брандмауэр Windows в режиме повышенной безопасности. Данная политика настраивается при помощи соответствующей оснастки локально или как часть групповой политики. Данная политика определяет параметры брандмауэра и IPSec на компьютерах под управлением ОС Windows Vista.

- Административный шаблон брандмауэра Windows. Данная политика настраивается при помощи редактора объектов групповой политики в разделе . Данный интерфейс содержит параметры брандмауэра Windows, которые были доступны до появления Windows Vista, и предназначен для настройки объекта групповой политики, который управляет предыдущими версиями Windows. Хотя данные параметры могут быть использованы для компьютеров под управлением Windows Vista, рекомендуется использовать вместо этого политику Брандмауэр Windows в режиме повышенной безопасности , поскольку она обеспечивает большую гибкость и безопасность. Обратите внимание на то, что некоторые из настроек доменного профиля являются общими для административного шаблона брандмауэра Windows и политики Брандмауэр Windows в режиме повышенной безопасности , поэтому Вы можете увидеть здесь параметры, настроенные в доменном профиле при помощи оснастки Брандмауэр Windows в режиме повышенной безопасности .

- Политики IPSec. Данная политика настраивается при помощи локальной оснастки Управление политиками IPSec или редактора объектов групповой политики в разделе Конфигурация компьютера\Конфигурация Windows\Параметры безопасности\Политики IP безопасности на «Локальный компьютер» . Данная политика определяет параметры IPSec, которые могут быть использованы как предыдущими версиями Windows, так и Windows Vista. Не следует применять одновременно на одном и том же компьютере данную политику и правила безопасности подключения, определенные в политике Брандмауэр Windows в режиме повышенной безопасности .

Для просмотра всех этих параметров в соответствующих оснастках создайте собственную оснастку консоли управления и добавьте в нее оснастки Брандмауэр Windows в режиме повышенной безопасности , и Безопасность IP .

Для создания собственной оснастки консоли управления выполните следующие действия:

- Нажмите кнопку Пуск , перейдите в меню Все программы , затем в меню Стандартные и выберите пункт Выполнить .

- В текстовом поле Открыть введите mmc и нажмите клавишу ENTER .

- Продолжить .

- В меню Консоль выберите пункт .

- В списке Доступные оснастки выберите оснастку Брандмауэр Windows в режиме повышенной безопасности и нажмите кнопку Добавить .

- Нажмите кнопку ОК .

- Повторите шаги с 1 по 6, чтобы добавить оснастки Управление групповой политикой и Монитор IP безопасности .

- Перед тем как закрыть оснастку, сохраните консоль для дальнейшего использования.

Для проверки того, какие политики активны в активном профиле, используйте следующую процедуру:

Для проверки того, какие политики применяются, выполните следующие действия:

- В командной строке введите mmc и нажмите клавишу ENTER .

- Если появится диалоговое окно контроля учетных записей пользователей, подтвердите выполнение запрашиваемого действия и нажмите кнопку Продолжить .

- В меню Консоль выберите пункт Добавить или удалить оснастку .

- В списке Доступные оснастки выберите оснастку Управление групповой политикой и нажмите кнопку Добавить .

- Нажмите кнопку ОК .

- Раскройте узел в дереве (обычно это дерево леса, в котором находится данный компьютер) и дважды щелкните раздел в области сведений консоли.

- В области действия щелкните ссылку Дополнительные действия и выберите команду Мастер результирующей политики .

- Нажмите кнопку Далее . Установите переключатель в значение Этот компьютер или Другой компьютер (введите имя компьютера или нажмите кнопку Обзор ). Снова нажмите кнопку Далее .

- Выберите значение переключателя Отображать параметры политики для из значений текущего пользователя либо другого пользователя . Если не нужно отображать параметры политики для пользователей, а только параметры политики для компьютера, выберите значение переключателя Не отображать политику пользователя (просмотр только политики компьютера) и дважды нажмите кнопку Далее .

- Нажмите кнопку Готово . Мастер результатов групповой политики создаст отчет в области сведений консоли. Отчет содержит вкладки Сводка , Параметры и События политики .

- Для проверки того, что конфликт с политиками IP безопасности отсутствует, после создания отчета выберите вкладку Параметры и откройте раздел Конфигурация компьютера\Конфигурация Windows\ Параметры безопасности\Параметры IP безопасности в службе каталогов Active Directory . Если последний раздел отсутствует, значит, политика IP безопасности не задана. В противном случае будут отображены название и описание политики, а также объект групповой политики, которому она принадлежит. При одновременном использовании политики IP безопасности и политики брандмауэра Windows в режиме повышенной безопасности с правилами безопасности подключений возможен конфликт данных политик. Рекомендуется использовать только одну из этих политик. Оптимальным решением будет использование политик IP безопасности вместе с правилами брандмауэра Windows в режиме повышенной безопасности для входящего или исходящего трафика. В том случае, если параметры настраиваются в разных местах и не согласованы между собой, могут возникать сложные в решении конфликты политик.

- Для просмотра параметров, определенных в административном шаблоне брандмауэра Windows, раскройте раздел Конфигурация компьютера\Административные шаблоны\Сеть\Сетевые подключения\Брандмауэр Windows .

- Для просмотра последних событий, связанных с текущей политикой, Вы можете перейти на вкладку Policy Events в той же консоли.

- Для просмотра политики, используемой брандмауэром Windows в режиме повышенной безопасности, откройте оснастку на диагностируемом компьютере и просмотрите настройки в разделе Наблюдение .

Также могут возникать конфликты между политиками, определенными в локальных объектах групповой политики и сценариями, настроенными ИТ-отделом. Проверьте все политики IP безопасности при помощи программы «Монитор IP безопасности» или введя следующую команду в командной строке:

netsh IPsec dynamic show all

Для просмотра административных шаблонов откройте оснастку Групповая политика и в разделе Результаты групповой политики просмотрите, присутствуют ли параметры, наследуемые от групповой политики, которые могут привести к отклонению трафика.

Для просмотра политик IP безопасности откройте оснастку монитора IP безопасности. Выберите в дереве локальный компьютер. В области действия консоли выберите ссылку Активная политика , Основной режим или Быстрый режим . Проверьте наличие конкурирующих политик, которые могут привести в блокировке трафика.

В разделе Наблюдение оснастки Брандмауэр Windows в режиме повышенной безопасности Вы можете просматривать существующие правила как локальной, так и групповой политики. Для получения дополнительной информации обратитесь к разделу «Использование функции наблюдения в оснастке Брандмауэр Windows в режиме повышенной безопасности » данного документа.

Для остановки агента политики IPSec выполните следующие действия:

- Нажмите кнопку Пуск и выберите раздел Панель управления .

- Щелкните значок Система и ее обслуживание и выберите раздел Администрирование .

- Дважды щелкните значок Службы . Если появится диалоговое окно контроля учетных записей пользователей, введите необходимые данные пользователя с соответствующими полномочиями и нажмите кнопку Продолжить .

- Найдите в списке службу Агент политики IPSec и убедитесь, что она имеет статус «Работает».

- Если служба Агент IPSec запущена, щелкните по ней правой кнопкой мыши и выберите в меню пункт Остановить . Также Вы можете остановить службу Агент IPSec из командной строки при помощи команды

Политика одноранговой сети может привести к отклонению трафика

Для подключений, использующих IPSec, оба компьютера должны иметь совместимые политики IP безопасности. Эти политики могут определяться при помощи правил безопасности подключений брандмауэра Windows, оснастки IP безопасность или другого поставщика IP безопасности.

Для проверки параметров политики IP безопасности в одноранговой сети выполните следующие действия:

- В оснастке Брандмауэр Windows в режиме повышенной безопасности выберите узел Наблюдение и Правила безопасности подключения , чтобы убедиться в том, что на обоих узлах сети настроена политика IP безопасности.

- Если один из компьютеров в одноранговой сети работает под управлением более ранней версии Windows, чем Windows Vista, убедитесь в том, что, по крайней мере, один из наборов шифрования в основном режиме и один из наборов шифрования в быстром режиме используют алгоритмы, поддерживаемые обоими узлами.

- Щелкните раздел Основной режим , в области сведений консоли выберите подключение для проверки, затем нажмите ссылку Свойства в области действия консоли. Просмотрите свойства подключения для обоих узлов, чтобы убедиться в их совместимости.

- Повторите шаг 2.1 для раздела Быстрый режим . Просмотрите свойства подключения для обоих узлов, чтобы убедиться в их совместимости.

- Если используется аутентификация Kerberos версии 5, убедитесь в том, что узел находится в том же или доверенном домене.

- Если используются сертификаты, убедитесь в том, что установлены необходимые флажки. Для сертификатов, использующих обмен ключами IPSec в Интернете (Internet Key Exchange, IKE), необходима цифровая подпись. Для сертификатов, использующих протокол IP с проверкой подлинности (AuthIP), необходима аутентификация клиентов (зависит от типа аутентификации сервера). Для получения дополнительной информации о сертификатах AuthIP обратитесь к статье Протокол IP с проверкой подлинности в Windows Vista AuthIP in Windows Vista на веб-узле Microsoft.

Невозможно настроить брандмауэр Windows в режиме повышенной безопасности

Настройки брандмауэра Windows в режиме повышенной безопасности недоступны (затенены), в следующих случаях:

- Компьютер подключен к сети с централизованным управлением, и сетевой администратор использует групповые политики для настройки параметров брандмауэра Windows в режиме повышенной безопасности. В этом случае вверху оснастки Брандмауэр Windows в режиме повышенной безопасности Вы увидите сообщение «Некоторые параметры управляются групповой политикой». Ваш сетевой администратор настраивает политику, тем самым, лишая Вас возможности изменять параметры брандмауэра Windows.

- Компьютер под управлением Windows Vista не подключен к сети с централизованным управлением, однако параметры брандмауэра Windows определяются локальной групповой политикой.

Для изменения параметров брандмауэра Windows в режиме повышенной безопасности при помощи локальной групповой политики используйте оснастку Политика локального компьютера . Чтобы открыть эту оснастку, в

Назначение: Windows 7, Windows Server 2008 R2

Данное диалоговое окно позволяет настроить основные свойства брандмауэра для каждого сетевого профиля. Также на вкладке Параметры IPsec можно настроить значения по умолчанию для нескольких конфигурационных параметров IPsec.

Чтобы открыть это диалоговое окноВ оснастке консоли MMC «Брандмауэр Windows в режиме повышенной безопасности» выполните одно из следующих действий:

- В области переходов щелкните правой кнопкой мыши узел Брандмауэр Windows в режиме повышенной безопасности и выберите пункт Свойства .

- В области навигации выберите верхний узел и затем в центральной панели в разделе Обзор щелкните Свойства брандмауэра Windows .

- В области навигации выберите верхний узел и в панели Действия щелкните Свойства .

Вкладки «Частный профиль», «Общий профиль» и «Профиль домена»

Можно настраивать любой профиль, даже не применяемый в данный момент. Если параметры профиля не изменены, в случае использования брандмауэром Windows этого профиля применяются значения по умолчанию. Рекомендуется включить Брандмауэр Windows в режиме повышенной безопасности во всех трех профилях.

На каждой из вкладок профилей можно настроить следующие параметры:

Состояние

Выбор состояний определяет, будет ли Брандмауэр Windows в режиме повышенной безопасности использовать параметры профиля и как профиль обрабатывает входящие и исходящие сетевые сообщения.

Состояние брандмауэра

Чтобы брандмауэр Windows использовал параметры этого профиля для фильтрации сетевого трафика, выберите Включить (рекомендуется) . Если выбрать Выкл , брандмауэр Windows не будет использовать ни одно из правил брандмауэра или правил безопасности подключения для данного профиля.

| Важно! |

|---|

| Если групповая политика отключает брандмауэр Windows или брандмауэр конфигурируется с использованием правила, которое разрешает весь входящий сетевой трафик, то центр обеспечения безопасности Windows предупредит пользователя о том, что имеются проблемы безопасности, которые необходимо решить. Если пользователь попытается устранить проблему, щелкнув Включить в центре обеспечения безопасности Windows, то будет выдано сообщение об ошибке, поскольку центр обеспечения безопасности Windows не может включить брандмауэр Windows. Вследствие этого в вашу службу поддержки могут поступать нежелательные обращения. Если вы отвечаете за безопасность компьютеров в организации и не хотите, чтобы пользователи получали предупреждения центра обеспечения безопасности Windows пользователя о проблемах в системе безопасности, то можете отключить центр обеспечения безопасности Windows с помощью параметра групповой политики Включить "Центр обеспечения безопасности" (только для компьютеров в домене) , перейдя в Политика локального компьютера\Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Центр обеспечения безопасности . |

Входящие подключения

Данный параметр определяет поведение для входящих подключений, не удовлетворяющих правилу входящих подключений брандмауэра. По умолчанию блокируются все подключения, если не определены правила брандмауэра, разрешающие эти подключения. Можно выбрать следующие варианты действий по умолчанию для входящих подключений:

Исходящие подключения

Данный параметр определяет действия для исходящих подключений, не удовлетворяющих исходящему правилу брандмауэра. По умолчанию разрешаются все подключения, если не определены правила брандмауэра, блокирующие эти подключения. Можно выбрать следующие варианты действий по умолчанию для исходящих подключений.

| Внимание! |

|---|

| Если установить значение параметра Исходящие подключения в Блокировка , а затем внедрить политику брандмауэра с помощью объекта групповой политики, то компьютеры, для которых действует эта политика, не смогут получать последующие обновления групповой политики, пока не будет создано и применено правило исходящих подключений, разрешающее работу групповой политики. Предопределенные правила для базовых сетевых процедур включают правила исходящих подключений, разрешающие работу групповой политики. Убедитесь, что данные правила активны, и тщательно проверьте профили брандмауэра перед использованием политики. |

Защищенные сетевые подключения

Эти параметры позволяют указать, какие сетевые адаптеры соответствуют конфигурации данного профиля. Нажмите кнопку Настроить

Параметры

Эти параметры позволяют настроить установки уведомлений, одноадресных ответов на многоадресные или широковещательные запросы и объединения правил групповой политики. Нажмите кнопку Настроить - откроется диалоговое окно .

Ведение журнала

Используйте эти параметры для настройки способа ведения брандмауэром Windows в режиме повышенной безопасности журнала событий, размера и размещения файла журнала. Нажмите кнопку Настроить - откроется диалоговое окно .

Вкладка «Параметры IPsec»

Эта вкладка позволяет настроить параметры IPsec по умолчанию и параметры на уровне системы.

Параметры IPsec по умолчанию

Эти параметры предназначены для защиты сетевого трафика и позволяют настроить обмен ключами, защиту данных и методы проверки подлинности, используемые протоколом IPsec. Нажмите кнопку Настроить - откроется диалоговое окно .

Исключения IPsec

Этот параметр позволяет установить, будет ли протокол IPsec защищать сетевой трафик, содержащий пакеты ICMP.

Протокол ICMP широко используется инструментами и процедурами сетевой диагностики. Многие сетевые администраторы исключают пакеты ICMP из-под защиты протокола IPsec, вследствие чего эти сообщения не блокируются.

Авторизация туннеля IPSec

Используйте этот параметр, если имеется правило подключения безопасности, создающее подключение туннельного режима IPSec от удаленного компьютера к локальному, и требуется указать пользователей и компьютеры, которым запрещается или разрешается доступ к локальному компьютеру через этот туннель. Выберите переключатель Дополнительно и нажмите кнопку Настроить - откроется диалоговое окно .

В последние годы все больше компьютеров подключены к корпоративным сетям и Интернету. В компаниях компьютеры могут быть как членами рабочих групп, так и являться частью доменов, сайтов и лесов. Домашние пользователи могут быть подключены к Интернету средствами беспроводного доступа и мобильной связи, что позволяет им подключаться не только из своего дома, но и на улице, в аэропортах и т.п. Они даже могут иметь доступ к своим корпоративным ресурсам при помощи подключений VPN и DirectAccess. Но, несмотря на все это, ваши домашние и рабочие компьютеры могут быть подвержены заражению потенциально опасным программным обеспечением, а также взломам недоброжелателями.

Для защиты, как рабочих, так и домашних компьютеров от несанкционированного доступа в Интернете и локальной сети, операционной системе Windows помогает встроенный брандмауэр Windows. Брандмауэр Windows в режиме повышенной безопасности позволяет создать гибкую модель безопасности ваших компьютеров. Принцип работы брандмауэра Windows в режиме повышенной безопасности основан на методе двусторонней фильтрации сетевого трафика, отсеивая несанкционированный трафик. Также, в том случае, если на вашем компьютере несколько сетевых адаптеров и подключений, брандмауэр Windows применяет определенные параметры безопасности для тех типов сетей, к которым в данный момент подключен пользователь. В операционной системе Windows 7 брандмауэр Windows вместе с настройками Internet Protocol Security (IPSec) расположены в оснастке консоли управления Microsoft (MMC), которая называется «Брандмауэр Windows в режиме повышенной безопасности» . Протокол IPSec представляет собой систему открытых стандартов, предназначенных для обеспечения защищенных конфиденциальных подключений через IP-сети с использованием криптографических служб безопасности. Протокол IPsec поддерживает одноранговую проверку подлинности на уровне сети, проверку подлинности источника данных, целостность данных, их конфиденциальность (шифрование) и защиту повторения. Управлять брандмауэром можно как при помощи этой оснастки, так и средствами программы сетевой оболочки командной строки, которая позволяет настраивать и отображать состояние различных компонентов для сетевых подключений, установленных на компьютере с операционной системой Windows. Команды netsh выполняют все те же функции, что и оснастка консоли управления (MMC) для любого компонента.

В этом руководстве я расскажу о способах настройки брандмауэра Windows в режиме повышенной безопасности средствами командной строки.

Нововведения в брандмауэре Windows в режиме повышенной безопасности

В брандмауэре Windows в режиме повышенной безопасности появился ряд новых функций, некоторые из них:

- Несколько активных профилей В операционных системах Windows Vista и Windows Server 2008 одновременно может быть активен только один профиль. В том случае, если компьютер одновременно подключен более чем к одной сети, то применяются для всех сетей самые строгие правила. В Windows 7 и Windows Server 2008 R2, каждому сетевому адаптеру назначается свой профиль, независимо от любых других сетевых адаптеров компьютера;

- Исключения авторизации При создании входящего правила брандмауэра, определяющего компьютер или пользователя, которому разрешен доступ к локальному компьютеру по сети, Windows 7 и Windows Server 2008 R2 поддерживает возможность указать исключения из утвержденного правила. Можно добавить группу в список уполномоченных, при этом ввести пользователя или компьютер в список исключений, которые являются членами уполномоченных групп.

- Динамическое шифрование Правила брандмауэра операционных систем Windows 7 и Windows Server 2008 R2 поддерживают динамическое шифрование, упрощая создание правил безопасности подключений IPsec, которые требуются для настроек шифрования каждого порта. Вы можете создать одно правило безопасности, как на клиенте, так и на сервере, которое обеспечивает защиту IPsec между сервером и всеми клиентами.

- Аутентификация с нулевыми инкапсуляциями Вы можете создавать правила безопасности подключения с указанием аутентификации, кроме защиты от пакетов данных Encapsulating Security Payload (ESP) или Authenticated Header (AH). Эта функция позволяет создать защиту аутентификации в средах с сетевым оборудованием, которое несовместимо с ESP и AH.

- Авторизация Tunnel-mode В правилах брандмауэра можно указать, что только компьютеры и пользователи, прошедшие проверку подлинности могут устанавливать входящий туннель на сервер шлюза IPSec. В Windows 7 и Windows Server 2008 R2, вы можете определить группы пользователей или компьютеров, которым разрешено установить туннель на локальном компьютере.

- Несколько основных групп режима конфигурации В системах Windows 7 и Windows Server 2008 R2 появился новый контекст Netsh «MainMode», который включает команды, предназначенные для создания предложения основного режима для конкретного назначения IP-адреса или профиля. Каждая конфигурация основного режима может включать в себя обмен ключами шифрования, целостности и параметры подлинности алгоритма.

- События брандмауэра Windwos и IPSec теперь пишутся в отдельный журнал «Просмотра событий» В системах Windows Vista и Windows Server 2008 все события брандмауэра записывались в журнал «Аудит» , и записывались только в том случае, если была включена соответствующая категория аудита. В Windows 7 и Windows Server 2008 R2 все события брандмауэра записываются в журнал «Журналы приложений и службMicrosoftWindowsWindows Firewall with Advanced Security» .

Использование команд Netsh для управления брандмауэром Windows

Команды утилиты Netsh для брандмауэра Windows в режиме повышенной безопасности предоставляют командной строке альтернативные возможности управления брандмауэром. При помощи команд Netsh можно настраивать и просматривать правила, исключения и конфигурацию брандмауэра.

Контекст Netsh firewall служит только для обратной совместимости с предыдущими версиями операционной системы Windows. Команда firewall работает на компьютерах под управлением Windows 7, Windows Server 2008 R2, Windows Vista, и Windows Server 2008, но не позволяет использовать новый функционал брандмауэра Windows, который появился в этих операционных системах. Также при помощи этой команды нельзя управлять и настраивать брандмауэр на удаленных компьютерах.

Во всех операционных системах, начиная с Windows Vista использовать контекст firewall не рекомендуется, в связи с тем, что при помощи этой команды можно создавать и изменять правила брандмауэра Windows только для домена и стандартного профиля. Правилами для общественных профилей при помощи контекста firewall можно управлять только в том случае, если они выполняются под текущим профилем

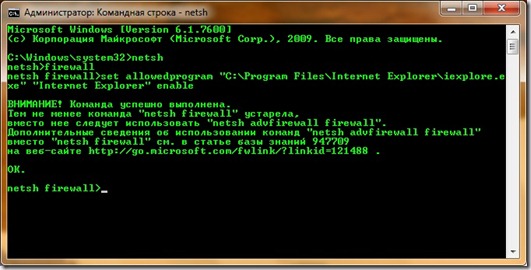

В операционных системах Windows 7 и Windows Server 2008 R2 можно использовать контекст netsh firewall , но при выводе команды вам будет показано следующее предупреждение, которое также показано на скриншоте:

«ВНИМАНИЕ! Команда успешно выполнена. Тем не менее, команда «netsh firewall» устарела, вместо нее следует использовать «netsh advfirewall firewall». Дополнительные сведения об использовании команд «netsh advfirewall firewall» вместо «netsh firewall» см. в статье базы знаний 947709 на веб-сайте http://go.microsoft.com/fwlink/?linkid=121488 ».

Для управления правилами входящих и исходящих подключений брандмауэра Windows в режиме повышенной безопасности, рекомендуется использовать контекст netsh advfirewall , которая предназначена для создания и управления этих правил, а также ведением мониторинга брандмауэра Windows. Команду netsh advfirewall можно использовать только на компьютерах с операционной системой Windows Vista и более поздними версиями. Политики брандмауэра и IPSec, созданные средствами этого контекста не могут применяться для настройки компьютеров, оснащённых системой Windows Server 2003 или более ранними версиями. Для использования этого контекста в устаревших операционных системах нужно использовать утилиту Ipseccmd.exe, которая находится в папке SupportTools инсталляционного диска операционной системы. Этот контекст может оказаться полезным в следующих случаях:

- При развертывании брандмауэра Windows в режиме повышенной безопасности на компьютерах, которые находятся удаленно. Конечно, для этого вы можете воспользоваться оснасткой брандмауэра Windows, но для обеспечения наилучшей производительности лучше использовать контекст advfirewall утилиты netsh .

- При одновременном развертывании брандмауэров Windows в режиме повышенной безопасности на нескольких компьютерах удобно использовать команды netsh в пакетном режиме для автоматизации сценариев и повторяющихся административных задач.

Для выполнения команд netsh вам нужно состоять в группе «Администраторы» или «Операторы настройки сети» . В противном случае вы сможете только просматривать настройки и правила брандмауэра Windows, но у вас не будет разрешений для создания и изменения конфигурации. Также, если на вашем компьютере включен контроль учетными записями пользователей, для использования функционала конфигурирования брандмауэра Windows в режиме повышенной безопасности вам потребуется выполнять команды из командной строки с повышенными правами. Для открытия командной строки с повышенными правами, нажмите на кнопку «Пуск» для открытия меню, в поле поиска введите Командная , в найденных результатах нажмите правой кнопкой мыши на командной строке и из контекстного меню выберите команду «Запуск от имени администратора» . При появлении запроса контроля учетных записей пользователей предоставьте подтверждение.

Брандмауэр Windows в режиме повышенной безопасности является полноценным брандмауэром. Существует два типа брандмауэров – межсетевые экраны и индивидуальные брандмауэры . Межсетевые экраны – это сетевые брандмауэры, которые обычно расположены на границе между внутренней сетью и внешними сетями, такими как Интернет. Такие продукты бывают аппаратными, программными и комбинированными. Некоторые также обеспечивают функции прокси для приложений. Неплохими примерами межсетевых экранов являются ISA-Server и ForeFront Thread Management Getaway. К основным преимуществам межсетевых экранов можно отнести исследование пакетов, управление сетевым трафиком, исследование состояния всех соединений между узлами, а также обеспечения проверки подлинности и шифрования IPsec. Индивидуальные брандмауэры , примером которых является Брандмауэр Windows в режиме повышенной безопасности, защищают узел от несанкционированного доступа и атак. Также можно настроить Брандмауэр Windows в режиме повышенной безопасности на блокирование определенных типов исходящего трафика. Индивидуальные брандмауэры обеспечивают дополнительный уровень защиты в сети и выступают в качестве неотъемлемого компонента стратегии полной защиты. Этот тип брандмауэров проверяет и фильтрует все пакеты протокола IP версий 4 (IPv4) и 6 (IPv6). В отличие от межсетевых экранов, которые обычно разворачиваются между внутренней сетью и Интернетом, в брандмауэре Windows в режиме повышенной безопасности входящие пакеты проверяются и сравниваются со списком разрешенного трафика. Если этот пакет соответствует записи в списке, брандмауэр Windows передает пакет протоколу TCP/IP на дальнейшую обработку. В том случае, если он не соответствует записи в списке, то брандмауэр Windows удаляет пакет и создает запись в файле журнала брандмауэра Windows, если функция журналирования активна. Список разрешенного трафика может пополняться следующими способами:

- Если брандмауэру Windows в режиме повышенной безопасности разрешается отправлять пакеты, то брандмауэр создает запись в списке таким образом, что ответ на трафик будет разрешен. Ответ на трафик является входящим трафиком;

- Если создать разрешающее правило в брандмауэре Windows в режиме повышенной безопасности.

Профиль брандмауэра — это способ объединения настроек, применяемых к компьютеру в зависимости от места подключения. Каждому сетевому адаптеру назначается профиль брандмауэра, соответствующий обнаруженному типу сети. В отличие от Windows Vista и Windows Server 2008, Windows 7 и Windows Server 2008 R2 поддерживают несколько активных профилей сетевых адаптеров. Существует три типа профилей: домен, общий и частный. В том случае, если соединение проходит проверку подлинности на контроллере домена, то сеть классифицируется как тип доменного размещения сети. Все остальные сети, которые не являются доменными, сначала попадают в категорию общедоступных профилей. Сети, через которые выполняется прямое подключение к Интернету или которые находятся в таких местах общего пользования, как аэропорты и кафе, следует указывать общедоступными. Операционная система Windows позволяет пользователю определить сеть. Домашняя сеть предназначена для использования компьютера дома или в офисе. Сеть предприятия предназначена для использования компьютера внутри организации. Для изменения классификации сети, пользователь должен иметь права администратора. Общий профиль считается наиболее строгим, далее следует частный профиль, а профиль домена считается наименее строгим.

При использовании профилей, брандмауэр Windows в режиме повышенной безопасности может автоматически разрешать входящий трафик, например, когда компьютер находится в домене, но полностью блокировать аналогичные действия, когда компьютер подключен к частным и общественным сетям. Таким образом, можно обеспечить гибкую и безопасную настройку внутренней сети.

Поскольку Брандмауэр Windows в режиме повышенной безопасности по умолчанию блокирует весь входящий незапрошенный сетевой трафик, может потребоваться настройка правил программ, портов или системных служб для программ или служб, выступающих в роли серверов, прослушивателей или узлов одноранговой сети. Для управления брандмауэром Windows в режиме повышенной безопасностью при помощи командной строки существуют следующие контексты:

- Netsh AdvFirewall

- Netsh AdvFirewall Consec

- Netsh AdvFirewall Firewall

- Netsh AdvFirewall MainMode

- Netsh AdvFirewall Monitor

- Netsh Firewall

В следующих частях статьи по брандмауэру Windows в режиме повышенной безопасности будет подробно рассказано о контекстах Netsh advfirewall, а также о настройках брандмауэра при помощи групповых политик, изоляции доменов и серверов, и о настройке IPSec средствами контекста Netsh Ipsecdosprotection.

Брандмауэр Windows 7 в режиме повышенной безопасности: Часть 1. Введение

- Введение

- Нововведения в брандмауэре Windows в режиме повышенной безопасности

- Использование команд Netsh для управления брандмауэром Windows

Введение

В последние годы все больше компьютеров подключены к корпоративным сетям и Интернету. В компаниях компьютеры могут быть как членами рабочих групп, так и являться частью доменов, сайтов и лесов. Домашние пользователи могут быть подключены к Интернету средствами беспроводного доступа и мобильной связи, что позволяет им подключаться не только из своего дома, но и на улице, в аэропортах и т.п. Они даже могут иметь доступ к своим корпоративным ресурсам при помощи подключений VPN и DirectAccess. Но, несмотря на все это, ваши домашние и рабочие компьютеры могут быть подвержены заражению потенциально опасным программным обеспечением, а также взломам недоброжелателями.

Для защиты, как рабочих, так и домашних компьютеров от несанкционированного доступа в Интернете и локальной сети, операционной системе Windows помогает встроенный брандмауэр Windows. Брандмауэр Windows в режиме повышенной безопасности позволяет создать гибкую модель безопасности ваших компьютеров. Принцип работы брандмауэра Windows в режиме повышенной безопасности основан на методе двусторонней фильтрации сетевого трафика, отсеивая несанкционированный трафик. Также, в том случае, если на вашем компьютере несколько сетевых адаптеров и подключений, брандмауэр Windows применяет определенные параметры безопасности для тех типов сетей, к которым в данный момент подключен пользователь. В операционной системе Windows 7 брандмауэр Windows вместе с настройками Internet Protocol Security (IPSec) расположены в оснастке консоли управления Microsoft (MMC), которая называется «Брандмауэр Windows в режиме повышенной безопасности». Протокол IPSec представляет собой систему открытых стандартов, предназначенных для обеспечения защищенных конфиденциальных подключений через IP-сети с использованием криптографических служб безопасности. Протокол IPsec поддерживает одноранговую проверку подлинности на уровне сети, проверку подлинности источника данных, целостность данных, их конфиденциальность (шифрование) и защиту повторения. Управлять брандмауэром можно как при помощи этой оснастки, так и средствами программы сетевой оболочки командной строки, которая позволяет настраивать и отображать состояние различных компонентов для сетевых подключений, установленных на компьютере с операционной системой Windows. Команды netsh выполняют все те же функции, что и оснастка консоли управления (MMC) для любого компонента.

В этом руководстве я расскажу о способах настройки брандмауэра Windows в режиме повышенной безопасности средствами командной строки.

Нововведения в брандмауэре Windows в режиме повышенной безопасности

В брандмауэре Windows в режиме повышенной безопасности появился ряд новых функций, некоторые из них:

- Несколько активных профилей

.

В операционных системах Windows Vista и Windows Server 2008 одновременно может быть активен только один профиль. В том случае, если компьютер одновременно подключен более чем к одной сети, то применяются для всех сетей самые строгие правила. В Windows 7 и Windows Server 2008 R2, каждому сетевому адаптеру назначается свой профиль, независимо от любых других сетевых адаптеров компьютера;

- Исключения авторизации

При создании входящего правила брандмауэра, определяющего компьютер или пользователя, которому разрешен доступ к локальному компьютеру по сети, Windows 7 и Windows Server 2008 R2 поддерживает возможность указать исключения из утвержденного правила. Можно добавить группу в список уполномоченных, при этом ввести пользователя или компьютер в список исключений, которые являются членами уполномоченных групп.

- Динамическое шифрование

Правила брандмауэра операционных систем Windows 7 и Windows Server 2008 R2 поддерживают динамическое шифрование, упрощая создание правил безопасности подключений IPsec, которые требуются для настроек шифрования каждого порта. Вы можете создать одно правило безопасности, как на клиенте, так и на сервере, которое обеспечивает защиту IPsec между сервером и всеми клиентами.

- Аутентификация с нулевыми инкапсуляциями

Вы можете создавать правила безопасности подключения с указанием аутентификации, кроме защиты от пакетов данных Encapsulating Security Payload (ESP) или Authenticated Header (AH). Эта функция позволяет создать защиту аутентификации в средах с сетевым оборудованием, которое несовместимо с ESP и AH.

- Авторизация Tunnel-mode

В правилах брандмауэра можно указать, что только компьютеры и пользователи, прошедшие проверку подлинности могут устанавливать входящий туннель на сервер шлюза IPSec. В Windows 7 и Windows Server 2008 R2, вы можете определить группы пользователей или компьютеров, которым разрешено установить туннель на локальном компьютере.

- Несколько основных групп режима конфигурации

В системах Windows 7 и Windows Server 2008 R2 появился новый контекст Netsh «MainMode», который включает команды, предназначенные для создания предложения основного режима для конкретного назначения IP-адреса или профиля. Каждая конфигурация основного режима может включать в себя обмен ключами шифрования, целостности и параметры подлинности алгоритма.

- События брандмауэра Windwos и IPSec теперь пишутся в отдельный журнал «Просмотра событий»

В системах Windows Vista и Windows Server 2008 все события брандмауэра записывались в журнал «Аудит», и записывались только в том случае, если была включена соответствующая категория аудита. В Windows 7 и Windows Server 2008 R2 все события брандмауэра записываются в журнал «Журналы приложений и службMicrosoftWindowsWindows Firewall with Advanced Security».

Использование команд Netsh для управления брандмауэром Windows

Команды утилиты Netsh для брандмауэра Windows в режиме повышенной безопасности предоставляют командной строке альтернативные возможности управления брандмауэром. При помощи команд Netsh можно настраивать и просматривать правила, исключения и конфигурацию брандмауэра.

Контекст Netsh firewall служит только для обратной совместимости с предыдущими версиями операционной системы Windows. Команда firewall работает на компьютерах под управлением Windows 7, Windows Server 2008 R2, Windows Vista, и Windows Server 2008, но не позволяет использовать новый функционал брандмауэра Windows, который появился в этих операционных системах. Также при помощи этой команды нельзя управлять и настраивать брандмауэр на удаленных компьютерах.

Во всех операционных системах, начиная с Windows Vista использовать контекст firewall не рекомендуется, в связи с тем, что при помощи этой команды можно создавать и изменять правила брандмауэра Windows только для домена и стандартного профиля. Правилами для общественных профилей при помощи контекста firewall можно управлять только в том случае, если они выполняются под текущим профилем

В операционных системах Windows 7 и Windows Server 2008 R2 можно использовать контекст netsh firewall, но при выводе команды вам будет показано следующее предупреждение, которое также показано на скриншоте:

«ВНИМАНИЕ!

Команда успешно выполнена. Тем не менее, команда "netsh firewall" устарела, вместо нее следует использовать "netsh advfirewall firewall". Дополнительные сведения об использовании команд "netsh advfirewall firewall" вместо "netsh firewall" см. в статье базы знаний 947709 на веб-сайте http://go.microsoft.com/fwlink/?linkid=121488 ».

Для управления правилами входящих и исходящих подключений брандмауэра Windows в режиме повышенной безопасности, рекомендуется использовать контекст netsh advfirewall, которая предназначена для создания и управления этих правил, а также ведением мониторинга брандмауэра Windows. Команду netsh advfirewall можно использовать только на компьютерах с операционной системой Windows Vista и более поздними версиями. Политики брандмауэра и IPSec, созданные средствами этого контекста не могут применяться для настройки компьютеров, оснащённых системой Windows Server 2003 или более ранними версиями. Для использования этого контекста в устаревших операционных системах нужно использовать утилиту Ipseccmd.exe, которая находится в папке SupportTools инсталляционного диска операционной системы. Этот контекст может оказаться полезным в следующих случаях:

- При развертывании брандмауэра Windows в режиме повышенной безопасности на компьютерах, которые находятся удаленно. Конечно, для этого вы можете воспользоваться оснасткой брандмауэра Windows, но для обеспечения наилучшей производительности лучше использовать контекст advfirewall утилиты netsh.

- При одновременном развертывании брандмауэров Windows в режиме повышенной безопасности на нескольких компьютерах удобно использовать команды netsh в пакетном режиме для автоматизации сценариев и повторяющихся административных задач.

Для выполнения команд netsh вам нужно состоять в группе «Администраторы» или «Операторы настройки сети». В противном случае вы сможете только просматривать настройки и правила брандмауэра Windows, но у вас не будет разрешений для создания и изменения конфигурации. Также, если на вашем компьютере включен контроль учетными записями пользователей, для использования функционала конфигурирования брандмауэра Windows в режиме повышенной безопасности вам потребуется выполнять команды из командной строки с повышенными правами. Для открытия командной строки с повышенными правами, нажмите на кнопку «Пуск» для открытия меню, в поле поиска введите Командная, в найденных результатах нажмите правой кнопкой мыши на командной строке и из контекстного меню выберите команду «Запуск от имени администратора». При появлении запроса контроля учетных записей пользователей предоставьте подтверждение.

Брандмауэр Windows в режиме повышенной безопасности является полноценным брандмауэром. Существует два типа брандмауэров - межсетевые экраны и индивидуальные брандмауэры. Межсетевые экраны - это сетевые брандмауэры, которые обычно расположены на границе между внутренней сетью и внешними сетями, такими как Интернет. Такие продукты бывают аппаратными, программными и комбинированными. Некоторые также обеспечивают функции прокси для приложений. Неплохими примерами межсетевых экранов являются ISA-Server и ForeFront Thread Management Getaway. К основным преимуществам межсетевых экранов можно отнести исследование пакетов, управление сетевым трафиком, исследование состояния всех соединений между узлами, а также обеспечения проверки подлинности и шифрования IPsec. Индивидуальные брандмауэры, примером которых является Брандмауэр Windows в режиме повышенной безопасности, защищают узел от несанкционированного доступа и атак. Также можно настроить Брандмауэр Windows в режиме повышенной безопасности на блокирование определенных типов исходящего трафика. Индивидуальные брандмауэры обеспечивают дополнительный уровень защиты в сети и выступают в качестве неотъемлемого компонента стратегии полной защиты. Этот тип брандмауэров проверяет и фильтрует все пакеты протокола IP версий 4 (IPv4) и 6 (IPv6). В отличие от межсетевых экранов, которые обычно разворачиваются между внутренней сетью и Интернетом, в брандмауэре Windows в режиме повышенной безопасности входящие пакеты проверяются и сравниваются со списком разрешенного трафика. Если этот пакет соответствует записи в списке, брандмауэр Windows передает пакет протоколу TCP/IP на дальнейшую обработку. В том случае, если он не соответствует записи в списке, то брандмауэр Windows удаляет пакет и создает запись в файле журнала брандмауэра Windows, если функция журналирования активна. Список разрешенного трафика может пополняться следующими способами:

- Если брандмауэру Windows в режиме повышенной безопасности разрешается отправлять пакеты, то брандмауэр создает запись в списке таким образом, что ответ на трафик будет разрешен. Ответ на трафик является входящим трафиком;

- Если создать разрешающее правило в брандмауэре Windows в режиме повышенной безопасности.

Профиль брандмауэра - это способ объединения настроек, применяемых к компьютеру в зависимости от места подключения. Каждому сетевому адаптеру назначается профиль брандмауэра, соответствующий обнаруженному типу сети. В отличие от Windows Vista и Windows Server 2008, Windows 7 и Windows Server 2008 R2 поддерживают несколько активных профилей сетевых адаптеров. Существует три типа профилей: домен, общий и частный. В том случае, если соединение проходит проверку подлинности на контроллере домена, то сеть классифицируется как тип доменного размещения сети. Все остальные сети, которые не являются доменными, сначала попадают в категорию общедоступных профилей. Сети, через которые выполняется прямое подключение к Интернету или которые находятся в таких местах общего пользования, как аэропорты и кафе, следует указывать общедоступными. Операционная система Windows позволяет пользователю определить сеть. Домашняя сеть предназначена для использования компьютера дома или в офисе. Сеть предприятия предназначена для использования компьютера внутри организации. Для изменения классификации сети, пользователь должен иметь права администратора. Общий профиль считается наиболее строгим, далее следует частный профиль, а профиль домена считается наименее строгим.

При использовании профилей, брандмауэр Windows в режиме повышенной безопасности может автоматически разрешать входящий трафик, например, когда компьютер находится в домене, но полностью блокировать аналогичные действия, когда компьютер подключен к частным и общественным сетям. Таким образом, можно обеспечить гибкую и безопасную настройку внутренней сети.

Поскольку Брандмауэр Windows в режиме повышенной безопасности по умолчанию блокирует весь входящий незапрошенный сетевой трафик, может потребоваться настройка правил программ, портов или системных служб для программ или служб, выступающих в роли серверов, прослушивателей или узлов одноранговой сети. Для управления брандмауэром Windows в режиме повышенной безопасностью при помощи командной строки существуют следующие контексты:

- Netsh AdvFirewall

- Netsh AdvFirewall Consec

- Netsh AdvFirewall Firewall

- Netsh AdvFirewall MainMode

- Netsh AdvFirewall Monitor

- Netsh Firewall

В следующих частях статьи по брандмауэру Windows в режиме повышенной безопасности будет подробно рассказано о контекстах Netsh advfirewall, а также о настройках брандмауэра при помощи групповых политик, изоляции доменов и серверов, и о настройке IPSec средствами контекста Netsh Ipsecdosprotection.

Брандмауэр Windows в режиме повышенной безопасности в Windows Vista™ — это узловой брандмауэр с отслеживанием состояния подключений, фильтрующий входящие и исходящие соединения в соответствии с заданными настройками. Обычная пользовательская конфигурация брандмауэра Windows по-прежнему доступна в панели управления, а расширенная конфигурация выведена в оснастку MMC, называющуюся «Брандмауэр Windows в режиме повышенной безопасности». Эта оснастка предоставляет интерфейс для настройки брандмауэра Windows не только на локальном, но и на удаленных компьютерах, а также при помощи групповой политики. Настройки брандмауэра теперь объединены с настройками протокола IPsec, что обеспечивает их более тесную взаимосвязь: брандмауэр Windows может фильтровать трафик, основываясь на результатах согласований IPsec. Брандмауэр Windows в режиме повышенной безопасности позволяет использовать различные профили для ситуаций, когда компьютер находится в домене, подключен к частной или публичной сети. Возможно также создание правил для применения политик изоляции сервера и домена. Брандмауэр Windows в режиме повышенной безопасности позволяет создавать более подробные правила, чем предыдущие версии брандмауэра Windows. В качестве параметров в правилах могут быть указаны: пользователи и группы службы каталогов Active Directory, IP-адреса источника и получателя, номера портов, параметры ICMP, IPsec, типы интерфейсов, служб и т. д.

Брандмауэр Windows в режиме повышенной безопасности и стратегия глубинной защиты

Глубинная защита – это реализация политики безопасности, задействующей различные методы защиты компьютеров и всех компонентов сети. Под защитой оказываются как периметр сети, так и внутренние сети, компьютеры во внутренних сетях, приложения, работающие на серверах и клиентах, а также данные, хранящиеся на серверах и клиентах сети.

Типы брандмауэров

Существует два основных типа брандмауэров – брандмауэры, располагающиеся на периметре сети, и узловые брандмауэры, работающие на отдельных рабочих станциях внутри сети.

Брандмауэры периметра сети

Сетевые брандмауэры, располагающиеся на периметре сети, выполняют различные функции. Такие брандмауэры могут быть аппаратными, программными или комбинированными. Некоторые из них могут работать как программные прокси-серверы — например, Microsoft® Internet Security and Acceleration (ISA) Server. Большинство внешних брандмауэров выполняют некоторые или все из следующих функций:

- Управление и контроль за сетевым трафиком с помощью фильтрации на основании регистрации состояния связи, отслеживание соединений и фильтрация пакетов на уровне приложений.

- Анализ состояния соединений путем отслеживания всех сообщений между узлами и сохранения данных о соединениях в таблицах состояния.

- Шлюз виртуальной частной сети (VPN). Аутентификация и шифрование IPsec с прохождением преобразователя сетевых адресов (NAT-T), позволяющие разрешенному трафику IPsec проходить через брандмауэр с трансляцией IPv4 адресов из публичных в частные.

Узловые брандмауэры

Брандмауэры периметра сети не обеспечивают защиту от трафика, сгенерированного внутри доверенной сети, поэтому необходимы узловые брандмауэры, работающие на каждом компьютере. Узловые брандмауэры, одним из которых является брандмауэр Windows в режиме повышенной безопасности, защищают узлы сети от атак и неавторизованного доступа. Брандмауэр Windows в режиме повышенной безопасности может быть также настроен на блокирование определенных типов исходящего трафика. Узловые брандмауэры обеспечивают дополнительный уровень защиты в сети и являются важным компонентом в общей системе безопасности. air jordan en soldes В брандмауэре Windows в режиме повышенной безопасности фильтрация пакетов объединена с IPsec. Благодаря этому значительно снижается вероятность конфликтов между правилами брандмауэра и настройками безопасности соединений IPsec.

Основные варианты развертывания

Брандмауэр Windows в режиме повышенной безопасности может быть использован в следующих основных конфигурациях:

- В качестве узлового брандмауэра, определяющего тип сети

- Для изоляция сервера и домена

Узловой брандмауэр, определяющий тип сети

Многие приложения подключаются к Интернету для проверки обновлений, получения актуальной информации и в целях улучшения взаимодействия пользователей. Однако создание приложений, автоматически адаптирующихся к изменяющимся условиям работы в сети, представляет собой определенную трудность для разработчиков. Интерфейс программирования приложений службы сетевого расположения (Network Awareness API) позволяет приложениям реагировать на изменения условий работы сети, к которой подключен компьютер. Например, при переводе портативного компьютера в ждущий режим в момент нахождения в корпоративной сети и возобновлении работы в зоне действия беспроводной точки доступа. С помощью API сетевого расположения ОС Windows Vista передает приложениям информацию об изменении типа сети, в которой находится компьютер, позволяя программам менять свое поведение и обеспечивая пользователям спокойную работу. Windows Vista определяет параметры и сохраняет данные о каждой сети, к которой подключается компьютер. Затем с помощью API сетевого расположения приложения запрашивают характеристики каждой из этих сетей, в том числе:

- Возможность соединения. Сеть может быть отключена, может предоставлять доступ только к локальным ресурсам либо к локальным ресурсам и Интернету.

- Соединения. Windows Vista может иметь несколько подключений к сети. API сетевого расположения позволяет приложениям определять, какие соединения используются в данный момент для подключения к определенной сети.

- Категория. Каждой сети в Windows Vista присваивается категория, соответствующая типу данной сети. Некоторые параметры Windows Vista изменяются в зависимости от категории сетей, к которым подключен компьютер. Например, брандмауэр Windows в режиме повышенной безопасности применяет разные политики в зависимости от типов сетей, в состав которых в данный момент входит компьютер под управлением Windows Vista.

Брандмауэр Windows в режиме повышенной безопасности работает по-разному в зависимости от типа сетевого расположения, которых насчитывается три:

- Домен. Windows Vista автоматически определяет сети, в которых ОС может аутентифицировать доступ к контроллеру домена, в состав которого входит компьютер. К этой категории не могут относиться другие сети.

- Публичная сеть. Сеть, не являющаяся частью домена, считается публичной. Сети, имеющие прямые подключения к Интернету, а также располагающиеся в общественных местах (таких как аэропорты или кафе), необходимо относить к категории публичных.

- Частная сеть. Сеть будет считаться частной только в том случае, если приложение или пользователь определит ее как таковую. К частным следует относить только сети, располагающиеся за устройством NAT, желательно аппаратным брандмауэром. Обычно в качестве частных обозначаются домашние или малые офисные сети.

Когда пользователь подключается к сети, не являющейся частью домена, Windows Vista запрашивает, каким образом нужно ее определить – как публичную или как частную. Пользователь должен обладать правами администратора, чтобы отнести сеть к категории частной. После определения типа сети, к которой подключен компьютер, Windows Vista может оптимизировать параметры конфигурации, в том числе настройки брандмауэра, для работы в сети этого типа. Брандмауэр Windows в режиме повышенной безопасности – пример приложения, регистрирующего сетевое расположение. Администратор может создавать профили для каждого типа сетей, содержащие различные правила для брандмауэра. Например, брандмауэр Windows может автоматически разрешать входящий трафик для определенной программы управления компьютером, когда компьютер находится в домене, и блокировать этот же трафик в условиях публичной или частной сети. Таким образом, осведомленность программ о конфигурации сетей обеспечивает гибкость работы во внутренней сети предприятия без ущерба для безопасности пользователей при путешествии. Профиль для публичных сетей должен иметь более жесткие правила брандмауэра, препятствующие неавторизованному доступу к системе. С другой стороны, профиль для частных сетей может содержать менее строгие правила брандмауэра, разрешающие доступ к общим файлам и принтерам, обнаружение одноранговых узлов в сети и подключение устройств, поддерживающих технологию немедленного подключения Windows (Windows Connect Now). В каждый момент может быть задействован только один профиль. Профили применяются в следующем порядке: сначала для публичных сетей, затем для частных, потом для домена. Условия применения профилей следующие:

- Если все сетевые интерфейсы аутентифицированы на контроллере домена, в который входит компьютер, применяется профиль домена.

- Если все сетевые интерфейсы аутентифицированы на контроллере домена либо подключены к частным сетям, применяется профиль для частных сетей.

- В остальных случаях применяется профиль для публичных сетей.

По умолчанию блокируется весь входящий трафик (или его бо

льшая часть), за исключением основного сетевого трафика. В профиле для частных сетей разрешается трафик сетевого обнаружения и удаленного помощника. Для прохождения через брандмауэр других видов трафика необходимо создавать соответствующие правила. По умолчанию разрешен весь исходящий трафик. Блокировка определенных программ или типов исходящего трафика осуществляется путем создания правил.

Изоляция сервера и домена

В сети на основе Microsoft Windows серверы и ресурсы домена могут быть логически изолированы, с тем чтобы предоставить к ним доступ только для аутентифицированных и авторизованных компьютеров. Например, внутри существующей физической сети можно создать логическую сеть, объединяющую компьютеры общими требованиями безопасного взаимодействия. Для обеспечения возможности подключения каждый компьютер в такой логически изолированной сети должен предоставить учетные данные для аутентификации другим компьютерам этой же логической сети. Такая изоляция позволяет избежать предоставления неавторизованным компьютерам и программам нежелательного доступа к ресурсам. Запросы от компьютеров, не входящих в изолированную сеть, игнорируются. Изоляция сервера и домена позволяет защитить важные серверы и данные, а также управляемые компьютеры от посторонних либо злонамеренных пользователей и компьютеров. Для защиты сети могут использоваться два типа изоляции:

- Изоляция сервера. При использовании этого типа изоляции определенные серверы настраиваются таким образом, что для соединения с сервером другие подключаемые компьютеры должны удовлетворять требованиям политики IPsec. Например, можно настроить сервер базы данных на прием соединений только от сервера веб-приложений.

- Изоляция домена. Изоляция домена осуществляется с помощью службы каталогов Active Directory. Компьютеры, входящие в Active Directory, настраиваются на прием только аутентифицированных и защищенных соединений от других членов домена. Изолированная сеть состоит только из компьютеров, входящих в домен. При изоляции домена используется политика IPsec, обеспечивающая защиту трафика между всеми компьютерами в домене — как клиентами, так и серверами.

Для получения дополнительной информации об изоляции сервера и домена обратитесь к статье Изоляция сервера и домена

Server and Domain Isolation (EN).

Новые и улучшенные функции брандмауэра Windows в режиме повышенной безопасности

- Интеграция с IPsec В оснастке настройки фильтрации брандмауэра и правил IPsec объединены. На компьютерах, работающих под управлением прежних версий ОС Windows, для настройки IPsec необходимо обращаться к отдельной оснастке Управление политиками IPsec .

- Расширенные возможности обхода правил для аутентифицированных подключений С помощью аутентификации IPsec можно создать правила для определенных компьютеров, в соответствии с которыми соединения с этих компьютеров будут пропускаться через брандмауэр Windows в режиме повышенной безопасности в обход других правил. Благодаря этому можно будет блокировать некоторый тип трафика, но при этом позволять аутентифицированным компьютерам обходить этот запрет. Особенно ценной эта возможность будет при использовании сканеров уязвимостей – программ, сканирующих приложения, компьютеры и сети на предмет наличия возможных уязвимостей (например, сканеров портов). До выхода Windows Vista с помощью IPsec можно было настроить полный доступ с одного компьютера к другому, однако нельзя было при этом указать порты, протоколы и т. д. — обеспечивался либо полный доступ, либо никакого. В Windows Vista брандмауэр Windows позволяет аутентифицированным подключениям обходить правила блокирования трафика. Администраторы могут предоставлять доступ по номерам портов, названиям программ, а также именам компьютеров или групп компьютеров.

- Ограничение сетевого доступа для служб Windows Усиление служб Windows (Windows Service Hardening) позволяет предотвратить возможное использование важных служб Windows для осуществления злонамеренного воздействия на файловую систему, реестр или сеть. В случае обнаружения ненормальной активности, предусмотренной правилами усиления служб Windows, брандмауэр заблокирует ее. Если служба в результате действия эксплойта начнет выполнять вредоносный код, усиление служб Windows не позволит ей установить входящее или исходящее соединение через неавторизованные порты. Таким образом, воздействие вредоносного кода на систему будет снижено. Такому ограничению можно подвергнуть не только службы Windows, но и службы, используемые в программном обеспечении сторонних производителей.

- Подробные правила Изначально брандмауэр Windows фильтрует как входящие, так и исходящие соединения. В соответствии с политикой по умолчанию блокируется большинство входящих соединений и разрешаются все исходящие. С помощью интерфейса брандмауэра Windows в режиме повышенной безопасности можно создавать правила для входящих и исходящих соединений. Брандмауэр Windows в режиме повышенной безопасности также поддерживает фильтрацию любых номеров протоколов управления присвоенными номерами Интернета (Internet Assigned Numbers Authority, IANA), в то время как предыдущие версии брандмауэра Windows позволяли фильтровать только пакеты протоколов UDP, TCP и ICMP. В брандмауэре Windows в режиме повышенной безопасности в качестве условий фильтрации могут быть указаны учетные записи и группы служб домена Active Directory®, названия приложений, параметры TCP, UDP, ICMPv4, ICMPv6, локальные и удаленные IP-адреса, типы и протоколы интерфейсов, а также типы трафика ICMP.

- Фильтрация исходящих соединений Наряду с входящими соединениями, брандмауэр Windows фильтрует и исходящие. Благодаря этому администраторы могут в соответствии с корпоративными политиками безопасности ограничивать круг приложений, открывающих исходящие соединения.

- Профили, зависимые от расположения Брандмауэр может быть настроен на использование различных параметров и правил для следующих профилей:

- Домен. Используется, когда компьютер аутентифицирован в домене Active Directory. Этот профиль применяется, если для всех интерфейсов применяется аутентификация на контроллере домена.

- Частный. Используется, когда компьютер находится в частной сети за шлюзом или маршрутизатором. Только пользователь с правами администратора может определить сеть в качестве частной.

- Публичный. Используется, когда компьютер находится в неизвестной сети в общественном месте. Этот профиль применяется, если по крайней мере один сетевой интерфейс подключен к публичной или неизвестной сети.

- Правила на основе имен пользователей, компьютеров и групп в Active Directory Правила фильтрации соединений могут создаваться на основе имен пользователей, компьютеров и групп в Active Directory. Для применения этих правил соединения должны быть защищены по протоколу IPsec с помощью учетных данных, содержащих информацию об учетных записях в Active Directory, — например, как это реализовано в протоколе аутентификации Kerberos V5.

- Поддержка протокола IPv6 Брандмауэр Windows в режиме повышенной безопасности полностью поддерживает протоколы IPv6, преобразование сетевых адресов IPv6 в IPv4 (6to4), а также новый метод трансляции сетевых адресов (NAT) для IPv6, известный под названием Teredo.

Управление брандмауэром Windows в режиме повышенной безопасности

Брандмауэр Windows в режиме повышенной безопасности можно настроить различными способами как на локальном, так и на удаленных компьютерах. Такими способами являются:

- Настройка брандмауэра на локальном или удаленном компьютере с помощью оснастки “Брандмауэр Windows в режиме повышенной безопасности” либо команды Netsh advfirewall .

- Настройка брандмауэра Windows в режиме повышенной безопасности с помощью редактора объектов групповой политики или команды Netsh advfirewall .

Брандмауэр Windows в режиме повышенной безопасности применяет правила в порядке, указанном ниже.

| Порядок применения | Тип правила | Описание |

| 1 | Усиление служб Windows | Правила этого типа ограничивают службы в установлении соединений. С момента установки системы действуют ограничения служб, согласно которым службы могут использовать соединения лишь строго определенным способом (то есть обмениваться разрешенным трафиком только через указанный порт). Однако разрешение на обмен трафиком начинает действовать только после создания правил для брандмауэра. Независимые разработчики могут использовать API ограничения служб Windows для работы с собственными службами. |

| 2 | Правила безопасности подключений | В соответствии с правилами этого типа определяется, каким образом и в каких условиях выполняется аутентификация IPsec. adidas nmd Правила безопасности подключения используются при организации изоляции сервера или домена, а также при реализации политики защиты сетевого доступа (Network Access Protection, NAP). |

| 3 | Обход правил для аутентифицированных подключений | В случае, если трафик защищен IPsec, правила этого типа разрешают соединения от определенных компьютеров независимо от действия других правил для входящих соединений. Примерами процессов, которым может быть разрешено устанавливать входящие соединения в обход правил блокирования входящего трафика, являются программы обнаружения уязвимостей в других программах, компьютерах и сетях. |

| 4 | Правила блокирования | Правила этого типа пре

дписывают блокирование определенного вида входящего или исходящего трафика. |

| 5 | Разрешающие правила | Правила этого типа указывают вид разрешенного входящего или исходящего трафика. |

| 6 | Правила по умолчанию | Эти правила определяют действия для трафика, не подходящего ни под одно из действующих правил более высокого приоритета. Сразу после установки системы правилом по умолчанию для входящих соединений является блокирование, для исходящих – разрешение. |

Настройка параметров в оснастке «Брандмауэр Windows в режиме повышенной безопасности» на отдельном компьютере

Оснастку «Брандмауэр Windows в режиме повышенной безопасности» можно открыть одним из следующих способов.

| Добавление оснастки “Брандмауэр Windows в режиме повышенной безопасности” в консоль управления (MMC) | |

|

Настройка брандмауэра

Для настройки свойств брандмауэра, в панели Обзор

откройте ссылку Свойства брандмауэра Windows

. В окне Брандмауэр Windows в режиме повышенной безопаности на Локальный компьютер

имеются вкладки для каждого из трех доступных профилей (Профиль домена

, Частный профиль

и Общий профиль

), а также вкладка Параметры IPsec

.

Настройка профиля

Опции на вкладках для всех профилей одинаковы. С их помощью можно определить, каким образом брандмауэр Windows в режиме повышенной безопасности будет реагировать на события при подключении к данному типу сети. Для настройки доступны следующие параметры:

- Состояние брандмауэра . Брандмауэр Windows в режиме повышенной безопасности может быть включен или выключен в разных профилях независимо друг от друга.

- Входящие подключения

. Для входящих подключений может быть задано одно из следующих правил:

- Блокировать (по умолчанию) . Брандмауэр Windows в режиме повышенной безопасности блокирует соединения, не соответствующие ни одному из действующих правил.

- Блокировать все подключения . Брандмауэр Windows в режиме повышенной безопасности блокирует все входящие подключения независимо от действующих правил.

- Разрешить . Брандмауэр Windows в режиме повышенной безопасности разрешает соединения, не соответствующие действующим правилам.

- Исходящие подключения

. Для исходящих подключений может быть задано одно из следующих правил:

- Разрешить (по умолчанию) . Брандмауэр Windows в режиме повышенной безопасности разрешает подключения, не соответствующие ни одному из действующих правил.

- Блокировать . Брандмауэр Windows в режиме повышенной безопасности блокирует подключения, не соответствующие действующим правилам.

- Параметры

. Нажав кнопку Настроить

- Отображать уведомления для пользователя, когда программе запрещено принимать входящие подключения . Этот параметр определяет, будет ли пользователь получать уведомление при блокировании брандмауэром входящего подключения. Если разрешены локальные действия вместо определенных через групповую политику, будет отображен запрос о том, разрешить программе входящие подключение или нет.

- Разрешить одноадресный ответ на многоадресный или сетевой трафик . Значение Да этого параметра позволяет компьютеру получать одноадресные ответы на исходящие многоадресные или широковещательные запросы.

- Объединение правил – Правила локального брандмауэра . Значение Да этого параметра разрешает локальным администраторам создавать правила брандмауэра, действующие на локальном компьютере вместе с правилами, определенными через групповую политику. При значении Нет локальный администратор сможет создавать правила, но они не будут применяться. Изменение этого параметра возможно только через групповую политику.

- Объединение правил — Правила безопасности локальных подключений . Значение Да этого параметра разрешает локальным администраторам создавать правила безопасности подключений, действующие на локальном компьютере вместе с правилами, определенными через групповую политику. При значении Нет администратор сможет создавать правила, но они не будут применяться.

- Ведение журнала

. Нажав кнопку Настроить

, можно изменить следующие параметры:

- Имя . По умолчанию файл журнала сохраняется в папке %systemroot%\system32\LogFiles\WindowsFirewall\pfirewall.log.

- Предельный размер . По умолчанию предельный размер файла составляет 4096 КБ.

- Записывать пропущенные пакеты . По умолчанию пропущенные пакеты не регистрируются.

- Записывать успешные подключения . По умолчанию успешные подключения не регистрируются.

Примечание

. При настройке брандмауэра при помощи групповой политики необходимо предоставить службе брандмауэра Windows разрешение на запись (отраженное в идентификаторе безопасности службы, SID) в файл по указанному пути.

Изменение настроек IPsec

Чтобы открыть диалоговое окно Выбор параметров IPsec , перейдите на вкладку Параметры IPsec окна Брандмауэр Windows в режиме повышенной безопасности на Локальный компьютер и нажмите кнопку Настроить . Здесь можно изменить следующие параметры, влияющие на безопасность соединений:

- Обмен ключами . Для обеспечения безопасности соединения два компьютера должны иметь доступ к одному и тому же общему ключу без передачи его по сети. Нажав кнопку Настроить , можно изменить методы обеспечения безопасности, алгоритмы обмена ключами и время жизни ключей.